Wszystko

Najnowsze

Archiwum

- 0

Jak ktoś ma drugi dysk z zaszyfrowanym partycją systememową, to zmieniając bootowanie, żeby było z tego właśnie dysku to wtedy włącza się ten zaszyfrowany i trzeba podać hasło? Czy jak to wygląda

2. Generalnie jak jest system szyfrowany to na partycji jest jakiś bootloader nieszyfrowany i widać, że istnieje na dysku zaszyfrowany system tak? Więc całkowicie nie jest ukryty.

- 0

Też najpierw chciałem się bawić w szyfrowanie partycji systemowej ale potem się zdecydowałem na to żeby ważne rzeczy przechowywać na innym dysku.

Jak to dokładnie jest z bootloaderem itd. to nie wiem szczerze mówiąc.

3

Unizeto i ich podejście do bezpieczeństwa

Reakcja pracowników unizeto na lukę zgłoszoną na ich stronie.

z- 1

- #

- #

- #

- #

- #

7

Nowa wersja DuckDuckGo

Wyszukiwarka, która dba o naszą prywatność.

z- 0

- #

- #

- #

- #

http://www.cnet.com/news/serious-security-flaw-in-oauth-and-openid-discovered/

#security

https://www.eff.org/deeplinks/2014/04/privacy-badger

#security #bezpieczenstwo #prywatnosc #internet

252

Programistyczne potknięcia - darmowy ebook autorstwa Gynvaela i j00ru

"W bezpłatnym eBooku przedstawiamy przykłady kilkunastu najciekawszych, zdaniem autorów, rodzin błędów i programistycznych potknięć, wraz z wyjaśnieniem ich natury, możliwości unikania oraz powiązanymi przykładami z życia."

z- 75

- #

- #

- #

- #

- #

- #

- #

- 2

#bezpieczenstwo #security #informatyka

EDIT: Pogoglaj, jest trochę różnych recenzji.

http://www.techrepublic.com/blog/five-apps/five-hard-disk-cleaning-and-erasing-tools/

https://play.google.com/store/apps/details?id=com.lsdroid.cerberus

#android #cerberus #security

- 3

Edit: ale nie źle zrozumiałem to co napisałeś, sama apka to trial, ale jak teraz konto założysz to będziesz miał dożywotnią aktywowaną. To dla nowych kont jest tylko.

- 1

- 0

4

10 rzeczy, które powinieneś wiedzieć przed wyborem alarmu domowego

Jak przy każdym zakupie, który wiąże się z wydaniem większej ilości pieniędzy, również przy wyborze alarmu domowego, warto uzbroić się w podstawową wiedzę. Dobry artykuł z serwisu antyweb.pl zawierający podstawowe informacje o alarmach domowych.

z- 1

- #

- #

- #

- #

- #

- #

- #

- 1

- 4

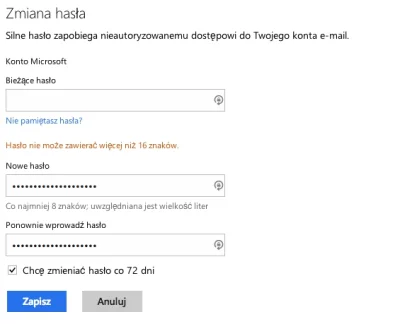

A w bankach np. ograniczenie długości hasła ma zastosowanie praktyczne - krótsze hasło to mniejsze prawdopodobieństwo, że klient go zapomni lub się pomyli, a tym samym mniejsza liczba telefonów na infolinię.

Generalnie ograniczanie długości hasła jest głupie, ale nie

- 1

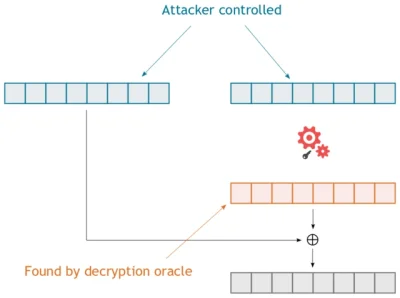

Więc tak: piszę program, który ma za zadanie zaszyfrować plik losowym kluczem sesyjnym, a następnie ten klucz sesyjny zaszyfrować kluczami publicznymi wszystkich odbiorców. Szyfrogram pliku ląduje w jakimś pliku wynikowym i w tym samym pliku lądują wszystkie szyfrogramy

- 1

- 1

http://redd.it/2340xa

#security #bezpieczenstwo #it #internet

- 4

http://2014.seconference.pl/

#security #bezpieczenstwo #konferencja

- 5

71

MasterCard Mobile - wyciek danych klientów i numerów kart płatniczych

Ważna uwaga dla korzystających z mPay. Ich strona do płatności cardmobile.pl udostępnia w wyniku błędu heartbleed m.in. pełne dane kart płatniczych! Jeśli korzystaliście z ich platform koniecznie zablokujcie swoje karty!

z- 10

- #

- #

- #

- #

- #

- #

- #

- 16

W sensie, że musze wprowadzić tylko1, 5, 8 znak.

Jak mniemam nie są trzymane w plaintexcie :P

#security #programowanie