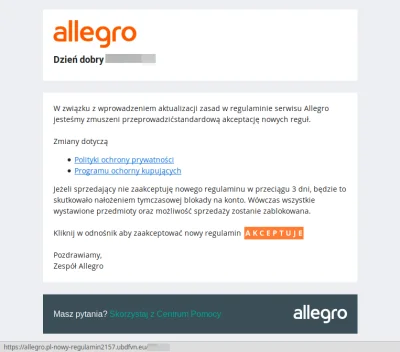

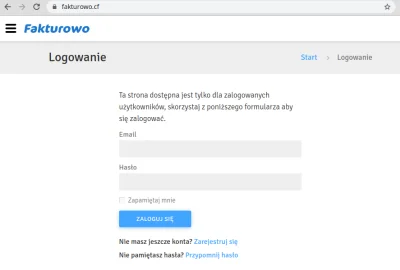

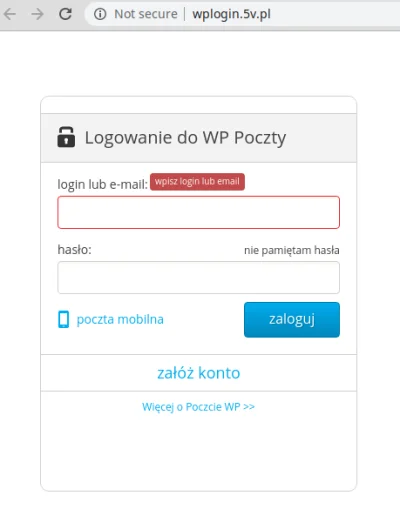

Cyberprzestępcy próbują pozyskać dane do logowania do serwisu aukcyjnego poprzez fałszywy panel logowania pod adresem: allegro[.]pl-nowy-regulamin2157.ubdfvn.eu. Jeżeli dostaniecie dzisiaj wiadomość od Allegro to dwa razy zastanówcie się przed kliknięciem oraz sprawdźcie, gdzie prowadzi przesłany link.

Prosimy wszystkie osoby, które otrzymają podobny mailing o przesłanie wiadomości na adres cert@cert.pl lub eksport jej w formacie .eml i zgłoszenie pod adresem https://incydent.cert.pl (⌐ ͡■ ͜ʖ ͡

https://niebezpiecznik.pl/post/uwaga-klienci-pko-bp/

PS. To chyba premierowa (niezbyt udana, hłe hłe) kampania nowej grupy e-rabusiów.

#security #bezpieczenstwo #niebezpiecznik #hacking #banki #pkobp #phishing

Moje początki były podobne ( ͡° ͜ʖ ͡°)