Zna ktoś (i poda?) źródło (może być PL lub ENG) z względnie dokładnym opisem jakiegoś dużego włamu do systemu komputerowego ? Coś jak to do Sony z 2014, tylko ze szczegółami. Potrzebuję do pracy dyplomowej opisać z 1-2 przypadki dużego włamu i jak do tego doszło, a niestety w sieci brakuje informacji JAK, najczęściej jest ,że coś było ( ͡° ʖ̯ ͡°)

Wszystko

Najnowsze

Archiwum

9

Stegosploity: ukrywanie złośliwego kodu w obrazkach przyszłością ataków online

Nowy sposób ataków opracowany przez badacza bezpieczeństwa Saumila Shaha.

z- 0

- #

- #

- #

- #

- #

Zna ktoś (i poda?) źródło (może być PL lub ENG) z względnie dokładnym opisem jakiegoś dużego włamu do systemu komputerowego ? Coś jak to do Sony z 2014, tylko ze szczegółami. Potrzebuję do pracy dyplomowej opisać z 1-2 przypadki dużego włamu i jak do tego doszło, a niestety w sieci brakuje informacji JAK, najczęściej jest ,że coś było ( ͡° ʖ̯ ͡°)

Jak nie, to może http://zaufanatrzeciastrona.pl/historia-pewnego-wlamania/ - dobrze udokumentowane włamania Anakaty, założyciela TPB.

Niektóre kradzieże z giełd BTC też są dobrze opisane. W sumie jak zbierzesz wszystkie źródła to ciekawy jest też atak brytyjskiego wywiadu na operatora Belgacom http://zaufanatrzeciastrona.pl/post/co-chcial-ukryc-belgacom-czyli-jak-walczy-sie-z-wlamaniem-obcego-wywiadu/

zawołam jeszcze #ksiazki bo humanistów nikt nie obserwuje

- 1

12

Wystarczy 1 SMS by zawiesić iPhona

Treść wiadomości do wysłania w artykule :>

z- 9

- #

- #

- #

- #

- #

- #

- 3

już późno, ale może ktoś pomoże.

tl;dr

- 2

8

Kup preferencje seksualne 4 milionów osób za 70BTC (64430PLN)

Haker ROR[RG] wykradł bazę danych serwisu randkowego dla dorosłych AdultFriendFinder.com zawierające szczegółowe dane osobowe prawie 4 milionów użytkowników i teraz zamierza ją sprzedać.

z- 0

- #

- #

- #

- #

- #

- #

3

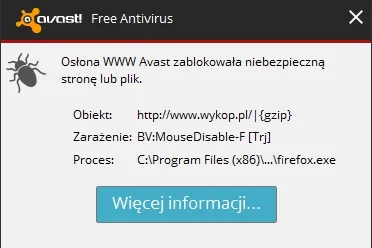

Malware na Windows i Android w jednej kampanii

7 maja 2015 zaobserwowaliśmy kolejną kampanię mailową, w której atakujący używał loga i nazwy Poczty Polskiej. Maile miały informować o nieodebranej paczce, ale w rzeczywistości zawierały link do pliku exe bądź apk (w zależności od przeglądarki). Prezentujemy analizę zagrożenia na Windows i Android.

z- 0

- #

- #

- #

- #

- #

- #

- 2

https://www.reddit.com/r/Bitcoin/comments/36tqq4/bitcointalk_server_compromised_due_to_social/

"server compromised due to social engineering against ISP" zazwyczaj oznacza, że "atakujący" podszył się pod osobę formalnie uprawnioną do dostępu (lub chociażby zlecania prac w ramach remote hands) do serwera u hostingodawcy / operatora kolokacji / whatever i przejął w ten sposób nad nim (serwerem) kontrolę.

#kryptowaluty #hacking

- 0

3

Fanpage Serce i Rozum przejęte przez włamywaczy.

Od 19h ktoś śmieszkuje na 2,3 mln fanpage Serce i Rozum.

z- 1

- #

- #

- #

- #

- #

4

Fanpage Serce i Rozum shakowane

Oficjalna strona Serce i Rozum na Facebooku od 7h jest shakowana. Z ciekawości profil prowadzi największa agencja PR we Wrocławiu i podobno siedzą 24h w pracy bo "ciągle trzeba być w socialmedia" hehe ;))

z- 1

- #

- #

- #

- #

- #

1. Używaj przeglądarki Firefox.

2. Dowiedz się, że domyślnie jest ona podatna na atak LogJam

3. Wpisz w paskek adresu przeglądarki Firefox about:config

4. Zmień następujące zmienne środowiskowe na FALSE

źródło: comment_XytY6KyyskTl64A7FclwWU1rmP2xLkIF.jpg

Pobierz- 0

- 3

1. Kup tani modem GSM/EDGE/HSDP/HGW/LTE

2. Kup za gotówkę starter Playa albo innego Plusa.

3. Kup za gotówkę kilka doładowań.

4. Używaj do komentowania wypoku. Ale tylko do tego.

5. Niby mogą Cię namierzyć triangulacją z BTSów, ale kto zatwierdzi fundusze? Nikt.

- 2

Jak zamierzasz coś przeskrobać to lepiej w środku dnia gdy jest dużo użytkowników tej sieci. niż np. nad ranem.

Można wykryć ile osób korzysta z TOR-a ale nie można połączyć konkretnych osób z konkretnymi działaniami.

Dlatego należy używać jak najwięcej aby TOR nie kojarzył się z marginesem.

236

Ściągaliście materiały z EZTV? Już tego nie zrobicie

Twórca jednego z największych źródeł dostępu do nielegalnych filmów czy seriali – EZTV, postanowił zakończyć działalność serwisu w Internecie. Stało się to z powodu oszustw, jakim ulegała organizacja w ostatnim czasie.

z- 79

- #

- #

- #

- #

- #

- #

14

Kevin Mitnick: Live Hack at CeBIT Global Conferences 2015

He is the most famous hacker of the world - and at CeBIT Global Conferences 2015 he performs a hack live on center stage: Kevin Mitnick.

z- 0

- #

- #

- #

- #

- 0

- 0

4

Konta Polaków łakomym kąskiem dla hackerów. Sprawdź najpopularniejsze...

Hackerzy wykorzystują różne techniki, żeby uzyskać dostęp do rachunków. Ułatwieniem dla nich są nie tylko luki w zabezpieczeniach, ale często także ludzka naiwność i brak ostrożności. Poniżej zostanie przedstawionych kilka popularnych metody wykorzystywanych do przeprowadzania ataków oraz...

z- 0

- #

- #

- #

- #

- #

- #

@ZaufanaTrzeciaStrona @passwd

#heheszki #hacking #security #bezpieczenstwo

@Idamianos:

@imVaniX:

@Grzechu3121: jest 10:20 i jest spokój, jestem dobrej myśli xD

Znalazłem błąd w czymś należącym do pewnego urzędu.