Podoba się? Daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O co chodzi? - http://pokazywarka.pl/hackingnews/

—————————————————————————

Wszystko

Najnowsze

Archiwum

2

Dzisiaj przez Polskę przetacza się spora fala wiadomości SMS, które próbują nakłonić odbiorców do założenia konta w pewnym portalu

z4

Troy Hunt, security researcher, reported that Nissan Leaf cars can be easily hacked to take control over air conditioning, heating and spying last journeys.

z2

Project Shield, Google w końcu udostępniło usługę - konkurencja CloudFlare?

z37

Strona zielonogórskiego schroniska została shackowana przez sympatyków islamu. W powiązanych screen.

z7

Reporter rzuca wyzwanie hakerowi podczas konferencji DEFCON.

z

źródło: comment_OaSOSJ7H62PsmkQgim6q8nFUljyF6DgS.jpg

Pobierz2

The hackers standing behind so called Operation Dust Storm managed to espionage on Japanese critical industries like power, construction, finance and transportation.

z4

Mając VIN samochodu można przejąć kontrolę nad nim z drugiego końca świata.

z4

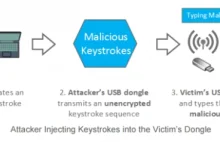

Włamanie do komputera możliwe jest bez udziału Internetu i urządzeń Bluetooth. Wszystko dzięki urządzeniu USB za około 60 PLN i bezprzewodowej myszce.

z6

Mousejack: przejmowanie bezprzewodowych myszy i klawiatur – działa aż do 100 metrów od ofiary!

z7

Kaspersky Lab wykrył nowego trojana, który atakuje użytkowników aplikacji bankowych na urządzeniach z Androidem. -

z2

Organization of using CMS Joomla, must be aware of the situation in which there is a significant increase in the infected page ransomware and threatened attacks AdMedia.

z5

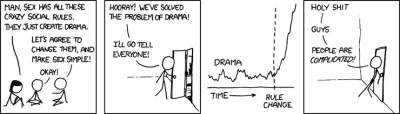

Inżynieria społeczna to najpopularniejsza metoda stosowana przez hakerów włamujących się do sieci wewnętrznych firm i instytucji − wynika z ankiety przeprowadzonej przez firmę Balabit podczas konferencji Black Hat w Las Vegas i Amsterdamie.

z3

New presentation from Silence: 7 ways to stay invisible on the web.

z

źródło: comment_x4megXDsnnXirdfOU9yTvY9s2lV1FWAI.jpg

Pobierz* serwer dostaje zaszyfrowaną wiadomość z powrotem, ale w jaki sposób ma usunąć swój czerwony klucz, skoro dostał dane zaszyfrowane zupełnie innym kluczem?

Regulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Podoba się? Daj plusa na zachętę, żebym wiedział, że ktoś to czyta. :)

O co chodzi? - http://pokazywarka.pl/hackingnews/

—————————————————————————

źródło: comment_8DRx1oHWntdKNVAK09g2LJgltZLND31J.jpg

PobierzMożesz zapisać/wypisać się klikając na nazwę listy.

Masz problem z działaniem listy? A może pytanie? Pisz do IrvinTalvanen

! @airdong @St4chu564 @zly_wieczor @Mikunda @pordzio @BigAngryPenguin @Battis @bakos @emil46 @zranoI @olrajt @Salsores @ElGovanni @systemd @madox @blaejpop @daray89 @desad @dyktek @gabrysb1