Wszystko

Najnowsze

Archiwum

3

Rozdają zrootowane iPhone. Wszystko w ramach programu Apple Security Bounty

Firma Apple planuje wspomagać badaczy zabezpieczeń, aby ci mogli lepiej chronić system iOS przed zagrożeniami. W tym celu gigant zaczął sprzedawać zrootowane iPhone. Wszelkie podatności na zagrożenie muszą zostać zaraportowane, a jednocześnie zostanie przyznany grant pieniężny.

z- 1

- #

- #

- #

- #

- #

- #

26

Wikileaks Releases “How To Hack Windows” Secret Guide By CIA [MANUALS]

![Wikileaks Releases “How To Hack Windows” Secret Guide By CIA [MANUALS]](https://wykop.pl/cdn/c3397993/link_mlZ6H3CgsxZwt8dJYGlbyntuiUzyC9iX,w220h142.jpg)

Pokaźna paka sekretnych instrukcji obsługi do rootkitów, troyanów itp. używanych przez CIA.

z- 11

- #

- #

- #

- #

- #

- #

13

Obama: " .....WE......the Muslims "

kolejna wpadka Konrada Wallenrod'a

z- 2

- #

- #

- #

- #

- #

- #

4

Ile zarabiają cyberprzestępcy na skradzionych danych?

Zdaniem ekspertów wojna między cyberprzestępcami, a organami ścigania zaostrza się. Statystyki pokazują, że z roku na rok liczba ataków rośnie, a ceny zleceń dla hakerów rozpoczynają się już nawet od kilkunastu dolarów za „usługę”.

z- 1

- #

- #

- #

- #

- #

- #

6

Jellyfish: jesteśmy bezbronni wobec szkodników ukrywających się w pamięci...

Kilka dni temu dyrektor techniczny AMD powiedział, że sprzętowe implementacje mechanizmów bezpieczeństwa muszą być częścią wszystkich produktów firmy. Jego uwaga, choć ogólna w swojej naturze, nabrała nowego znaczenia teraz, gdy zespół hakerów zademonstrował rootkita o nazwie Jellyfish....

z- 0

- #

- #

- #

12

Czy Rosjanie znają plany Ukraińców? Uroburos: oprogramowanie szpiegujące z Rosji

Specjaliści G Data Securitylabs wykryli oprogramowanie prawdopodobnie wykorzystywane przez służby wywiadowcze naszego wschodniego sąsiada.

z- 1

- #

- #

- #

- #

- #

- #

- #

- 2

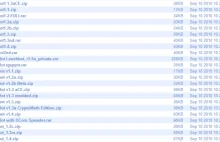

13

Wyciekły źródła popularnego trojana bankowego

Kompletne źródła popularnego trojana bankowego Carberp zostały upublicznione w Internecie. Fakt ten jest interesujący z co najmniej kilku powodów, spójrzmy więc na szczegóły tej niecodziennej sytuacji.

z- 2

- #

- #

- #

- #

- #

14

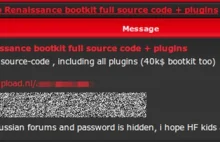

Kody źródłowe setek botnetów, rootkitów itp.

Od co najmniej roku w sieci istnieje baza (niektórym zapewne już znana), zawierająca mnóstwo informacji i narzędzi związanych z zarówno białą, jak i czarną stroną bezpieczeństwa IT. Cała baza jest dostępna publicznie, co sami możecie sprawdzić. Tylko w katalogu „Bots” znajduje się ponad 300 ...

z- 0

- #

- #

- #

- #

- #

- #

- 3

#komputerowyproblem #wirusy #rootkit

- 2

21

Linuxowy rootkit wstrzykujący iframe-y bezpośrednio do pakietów TCP

Często spotykamy ataki, polegające na przekierowaniu na złośliwą witrynę osób odwiedzających niewinną stronę www. Atakujący włamuje się na serwer i dokleja do kodu strony przekierowanie.Pierwszy raz jednak znaleziono rootkita o takiej funkcjonalności.

z- 1

- #

- #

- #

- #

- #

- #

383

Programista spyware opowiada o swojej pracy na DefCon 18

Bardzo interesująca prezentacja prowadzona przez programistę który zbiegiem okoliczności trafił do firmy która zajmowała się tworzeniem oprogramowania typu spyware, ciekawe ze względu że to środowisko jest bardzo zamknięte i osoby w to zaangażowane niechętnie o tym mówią.

z- 34

- #

- #

- #

- #

- #

587

Rootkit w grach Ubisoftu z "Uplay"

Ubisoft, razem ze swoim DRM - Uplay, instaluje backdoora , który umożliwia każdej stronie przejęcie Twojego komputera. Gry, które z tego korzystają to między innymi Assassin's Creed, HoMM VI, The Settlers 7, nowe gry sygnowane nazwiskiego Clancy'ego i jeszcze kilka innych.

z- 72

- #

- #

- #

- #

- #

- #

- #

9

Rootkit carrieriq

siemka. obejrzałem dzisjaj reportaż o carrieriq na tvncnbc. powiedział w nim dziennikarz że operatorzy orange i play odmówili odpowiedzi na pytanie czy instalują na urządzeniach tego rootkita.zapewne to oznacza że instalują. ktoś wie coś więcej na ten temat. może ktoś...

z- 4

- #

- #

- #

273

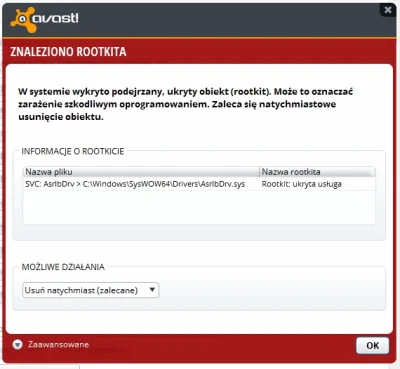

Rootkit zaszyty w BIOS'ach laptopów Toshiby i Asusa.

Choć rootkit instalowany jest w celu (ponoć) odnalezienia komputera po kradzieży, pozostaje zapytać, dlaczego TOSHIBA zbiera osobiste informacje bez zgody i uruchamia procesy o których użytkownik nie ma pojęcia.

z- 32

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

6

Kradzież hasła w Mac OS X

Jedna z firm produkujących oprogramowanie wykorzystywane w kryminalistyce informatycznej trąbi na lewo i prawo, że nowa wersja ich produktu jest w stanie w przeciągu kilku minut wykraść hasło z komputerów działających pod kontrolą najnowszego systemu Mac OS X Lion.

z- 0

- #

- #

- #

- #

- #

- #

- #

9

Trojan Popureb.b sprawi, że będziesz musiał odtwarzać Windows z płyty ratunkowej

Na użytkowników systemów z rodziny Windows czyha nowe zagrożenie, które w najlepszym razie może oznaczać konieczność spędzenia wielu godzin na reinstalacji oprogramowania. Tym zagrożeniem jest trojan...

z- 6

- #

- #

- #

- #

- #

- #

- #

#antywirus #komputery #informatyka #bezpieczenstwowsieci #malware #rootkit

źródło: comment_4Xz428z7PCVXcbqUAwSlYRGPEUCi1cAE.jpg

Pobierz