Treść przeznaczona dla osób powyżej 18 roku życia...

Wszystko

Najnowsze

Archiwum

Cesarz_Polski

- 9

virusriddle

via Android- 0

@Cesarz_Polski zacne

- 14

Mamy dla Was #rozdajo, w którym każdy wygrywa!

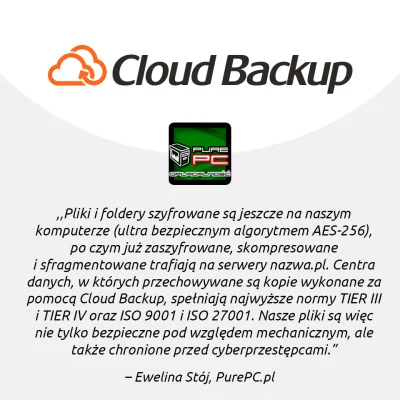

Cloud Backup w nazwa.pl z nagrodą Opłacalność od PurePC.pl!

Redakcja PurePC.pl wyróżniła usługę Cloud Backup nagrodą Opłacalność, doceniając jej wdrożenia i korzystną cenę w zamian za dużą pojemność, łatwość obsługi oraz skuteczną ochronę danych.

Więcej informacji znajdziesz na blogu nazwa.pl:

Cloud Backup w nazwa.pl z nagrodą Opłacalność od PurePC.pl!

Redakcja PurePC.pl wyróżniła usługę Cloud Backup nagrodą Opłacalność, doceniając jej wdrożenia i korzystną cenę w zamian za dużą pojemność, łatwość obsługi oraz skuteczną ochronę danych.

Więcej informacji znajdziesz na blogu nazwa.pl:

źródło: comment_1597128730ONpADj3ZD4fvhTa9zg6zl9.jpg

Pobierz- 5

Jak debugować struktury przechowujące informacje o procesie w systemie operacyjnym Windows? W tym artykule znajdziesz odpowiedź na to pytanie. Zostaniesz zapoznany również z metodami manipulacji procesem. Ostatecznie zostanie przedstawiona metoda upodobnienia istniejącego procesu do uruchomionej instancji innego programu na przykładzie procesu notatnika oraz OneDrive.exe. Przygotuj herbatę lub kawę i zapraszam do lektury!

https://whitehatlab.eu/pl/blog/windows/kernel-process/

#whitehatlab #programowanie #malware #dfir #informatyka #forensics #

https://whitehatlab.eu/pl/blog/windows/kernel-process/

#whitehatlab #programowanie #malware #dfir #informatyka #forensics #

@74wny0wl: SoftIce, kiedyś to były czasy. Na lekcji informatyki usuwałem w ten sposób zabezpiecznie z płyty Quake-a, żebyśmy mogli sobie pograć.

3

Cyberbezpieczeństwo, trendy 2020 - Porozmawiajmy o IT

Witam w 76. odcinku podcastu "Porozmawiajmy o IT", w którym rozmawiamy o trendach w cyberbezpieczeństwie na rok 2020.

z- 0

- #

- #

- #

- #

Czy ktoś mający dostęp do bazy wiedzy mógłby mi wyciągnąć artykuł, jak odzyskać dostęp do konta administratora mając master cd? Wersja 11.2

#it #cyberark #security #itsecurity #cybersecurity

#it #cyberark #security #itsecurity #cybersecurity

- 1

@MaxVerstapen: Napisz że jak ci wyślą to w poniedziałek kupisz licencję xD Dział sprzedaży i w niedzielę by zadziałał ( ͡° ͜ʖ ͡°). A tak poważnie to niestety nie pomogę.

- 0

@6gcqG9nN58zhTK: niestety nie, chodzi o główny sejf, dostęp z privatearka

Który??

- Yubikey Security Key NFC

- Feitian ePass FIDO NFC od @niebezpiecznik-pl

- Yubikey 5 NFC

#cybersecurity #bezpieczenstwo #itsecurity #cyberbezpieczenstwo #pytaniedoeksperta

- Yubikey Security Key NFC

- Feitian ePass FIDO NFC od @niebezpiecznik-pl

- Yubikey 5 NFC

#cybersecurity #bezpieczenstwo #itsecurity #cyberbezpieczenstwo #pytaniedoeksperta

@duncanidaho2: Z Yubi Security Key / Security Key NFC jako tańsze opcje

Jak chcesz używać do PGP, wtyczki z USB-C czy Lightning to Yubikey 5 ma te opcje

(tu zestawienie funkcji: https://www.yubico.com/products/compare-products-series/)

O Feitianie nie mam opinii.

/Adam

Jak chcesz używać do PGP, wtyczki z USB-C czy Lightning to Yubikey 5 ma te opcje

(tu zestawienie funkcji: https://www.yubico.com/products/compare-products-series/)

O Feitianie nie mam opinii.

/Adam

- 1

@ZaufanaTrzeciaStrona racja, nie było tematu...

Hej!

Czy podeślecie jakieś ciekawe artykuły z cybersecurity i ogólnie pojętym bezpieczeństwem w IT. Wiem że to szeroka działka, ale chciałbym zapoznać się z tematem, więc szukam czegoś dla laika. Z góry dzięki.

#cybersecurity #bezpieczenstwo #programowanie #naukaprogramowania #programista15k

Czy podeślecie jakieś ciekawe artykuły z cybersecurity i ogólnie pojętym bezpieczeństwem w IT. Wiem że to szeroka działka, ale chciałbym zapoznać się z tematem, więc szukam czegoś dla laika. Z góry dzięki.

#cybersecurity #bezpieczenstwo #programowanie #naukaprogramowania #programista15k

@TheRickestRick: zs3 niebezpiecznik zekurat Reddit r nrtsec certpl

- 2

moje pierwsze przygody z Security Onion, wygląda na to że port mirroring na switchu działa, skoro Sguil zauważył mi ping z innej maszyny wirtualnej do routera i wskazuje na interface którą wybrałem jako sniffujący. xD ale i tak czarna magia póki co, może ktoś polecić jakieś podstawy dla nooba? żebym sobie poustawiał alerty jak wykryje SSH w LANie na przykład, jak ustawić alerty na mail, jak sprawdzić co spływa z sysloga po

źródło: comment_1595245311NDd5iyw0GMHjjpWGR7AKqZ.jpg

Pobierz- 8

Mireczki i mirabelki z #cybersecurity #hacking #linux #windows Przesyłam kolejny filmik z hackthebox tym razem maszyna beep, gdzie zobaczymy sobie błąd lfi - local file inclusion. Premiera o 13:30 https://www.youtube.com/watch?v=RPQMyI9C0WE&feature=youtu.be . Ponieważ niekoniecznie samo słuchania mnie jest super ciekawe więc chce dzisiaj was trochę zaangażować. Na końcu filmiku jest konkurs, pierwsza osoba której się uda rozwiązać proste zadanie związane z filmem wygrywa zestaw książek

- 0

@norther: I takie małe podsumowanie. 8 osób podeszło do zadania. Niektórzy byli blisko, trochę zabrakło. W między czasie server był atakowany przez boty tutaj lista najpopularniejszych userów na które próbowały się wbić z liczbą prób. Warto zauważyuć że serwer był dostępny tylko parę godzin:D

21 arnaud

21 azure

21 condor

21 data_copy

21 arnaud

21 azure

21 condor

21 data_copy

- 0

polecam mireczka @norther nagrodę otrzymałem natychmiastowo, w końcu wezmę się za naukę pythona ( ͡º ͜ʖ͡º)

źródło: comment_1595455697fZJV1h6f5xhHZhDgmhg3tG.jpg

Pobierz- 6

Mireczki z #hacking #cybersecurity #windows #linux .Przesyłem drugi filmik z maszyną legacy z hackthebox. W nim hackowanie windowsa xp sp3 z podatnościami ms08-067 i ms17-010 z użyciem metasploita i bez. Dzięki za poprzednie komentarze i rady. Mam nadzieję że się spodoba. https://www.youtube.com/watch?v=ZrrInoQLIdM

- 0

@Ulq_: Tak oscp starałem się wykorzystać okres pandemii na przejście kursu i teraz czekam na egzamin. Jeżeli będzie większa oglądalność to będę kontynuował i możliwe że zrobię o materiały tym czym się zajmuje: administracja linuxami głównie red hat(rhcsa, rhce, troubleshooting, hardening, satellite), vcenter/vmware, aws materiału mam w głowie sporo, gorzej z czasem:D

- 0

@norther: Szczerze mówiąc to bardziej do mnie przemawiają te pozostałe tematy, niż walkthrough z HTB, wydaje mi się ze po prostu jest ich juz bardzo duzo na YouTube. No ale mimo wszystko, powodzenia z OSCP, ja aktualnie robie CySa, chętnie podejdę do OSCP w przyszłości, jak mój przyszły pracodawca będzie chciał za niego zapłacić ( ͡° ͜ʖ ͡°)

- 2

Treść przeznaczona dla osób powyżej 18 roku życia...

- 10

Mireczki. Ponieważ za niedługo będę zdawał egzamin z OSCP postanowiłem, że zrobie kanał youtube związany i z cybersecurity i oscp. Głównie jest to dla mnie forma sporządzania notatek ale może komuś sie przyda lub zainteresuję. Filmiki zamierzam dodawać raz na parę dni. https://youtu.be/rzigxj7nalM #cybersecurity #oscp #linux #windows

- 1

@Kryspin013: Dzięki też się zastanawiałem jak będzie wyglądał wide screen na normalnym ekranie. Następne będę robił 1080p

- 1

@open-alpha: Sorki nie doczytałem sieci. Jeżeli chodzi o podstawy to najlepszym rozwiązaniem jest chyba przestudiowanie materiału z ccna książka lub jakiś kurs np udemy. Jest tego dość sporo.

#anonimowemirkowyznania

Pytanie do wszystkich z #cybersecurity #cyberbezpieczenstwo #hacking #pentesting #pracait

Od 8 miesięcy ucze się pentestów aplikacji webowych. Zrobiłem parę kursów, uzupełniam wiedzę na bieżąco i robie jakieś zadania z hackthebox i innych podobnych stron. Czasami jakieś CTF'y się trafią to podłubię. Tutaj jednak pojawia się jednak problem. Jak znaleźć pracę? Jak szukałem pracy jako programista to zalałem swoim CV wszystkie

Pytanie do wszystkich z #cybersecurity #cyberbezpieczenstwo #hacking #pentesting #pracait

Od 8 miesięcy ucze się pentestów aplikacji webowych. Zrobiłem parę kursów, uzupełniam wiedzę na bieżąco i robie jakieś zadania z hackthebox i innych podobnych stron. Czasami jakieś CTF'y się trafią to podłubię. Tutaj jednak pojawia się jednak problem. Jak znaleźć pracę? Jak szukałem pracy jako programista to zalałem swoim CV wszystkie

@AnonimoweMirkoWyznania: myślisz, że po 8 miesiącach robienia czasami ctf'ów jesteś gotów do pracy jako pentester?xD Same podstawy sqli czy xss nie są wystarczające, a co do bug bounty, to się z tobą nie zgodzę, a jak nie potrafisz znaleźć żadnego błędu w programie publicznym, to jest dla ciebie sygnał, że tak naprawdę mało jeszcze wiesz i trzeba się jeszcze dokształcić/

@checklogin: To nadal nie jest odpowiedź na zadane przez opa pytanie. Ujął ważną rzecz. Security jest fajne ale w Polsce raczkuje i osobiście nie pchałbym się w to. Lepiej zostać przy klepaniu kodu. Mało ambitne, ale za wiele do roboty w It w Polsce nie ma.

Zaraz kończę licencjat na kierunku bezpieczeństwo wewnętrzne ze specjalizacją cyberbezpieczeństwo. Szkolę się na pentestera i zamierzam do końca roku zrobić eCPPT, a w przeciągu dwóch lat - OSCP. Czy ma sens pójście na magistra w tym samym kierunku? Nie mam umiejętności do zarządzania ludźmi, więc nie planuje osiadać na stanowisku kierowniczym w najbliższym czasie.

#hacking #cybersecurity #security #it

#hacking #cybersecurity #security #it

- 0

@pronter: Po japońsku. Rozumiem BO i raczej tylko do tego byłby mi potrzebny. O innych zastosowaniach raczej nie myślałem.

- 1

@LongWayHome: doświadczenie, doświadczenie i jeszcze raz doświadczenie

jak chcesz/lubisz studiować to spróbuj pogodzić to z pracą, ale przede wszystkich musisz wykazać się praktycznym doświadczeniem/umiejętnościami

ITsec ma kilka w miarę uznawanych certyfikacji (np. CEH, CISSP), więc też możesz je machnąć

jak chcesz/lubisz studiować to spróbuj pogodzić to z pracą, ale przede wszystkich musisz wykazać się praktycznym doświadczeniem/umiejętnościami

ITsec ma kilka w miarę uznawanych certyfikacji (np. CEH, CISSP), więc też możesz je machnąć

0

Security Operations Center (Centrum Operacji Bezpieczeństwa) -...

Witam w 68. odcinku podcastu "Porozmawiajmy o IT", w którym rozmawiamy o Centrum Operacji Bezpieczeństwa (Security Operations Center).

z- 0

- #

- #

- #

- #

- #

- #

Mirki jakieś konkretne zabezpieczenia oprócz edukowania pracowników przed phishingiem? System zabezpieczony na różne sposoby, a ostatnio wlazła jedna „Halyna” w załącznik -.- #security #devops #cybersecurity #it #phishing

- 0

Możesz zabezpieczyć konta w serwisach zewnętrznych przed przejęciem (np wyciek hasła) wprowadzając U2F. Najpopularniejsze urządzenie to Yubikey.

Nie ochroni cię to przed backdorami w załącznikach. Tutaj konieczny był by IPS any odciąć maszynę od segmentu po wykryciu komunikacji z C&C co samo w sobie jest trudne.

Nie ochroni cię to przed backdorami w załącznikach. Tutaj konieczny był by IPS any odciąć maszynę od segmentu po wykryciu komunikacji z C&C co samo w sobie jest trudne.

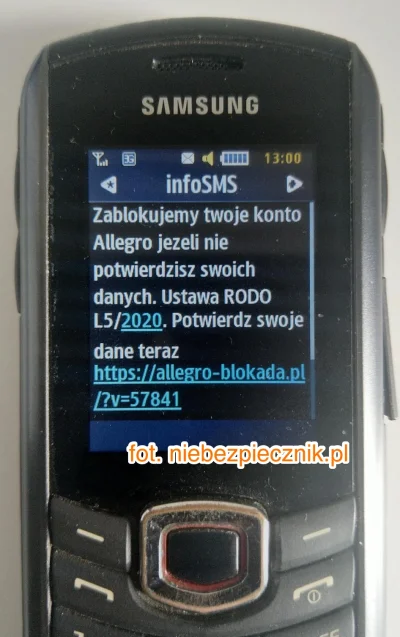

Złodzieje w tę niedzielę nie próżnują... ⚠️UWAGA ⚠️ na fałszywe SMS-y, które pod pretekstem blokady konta i ze względu na RODO wyłudzają dane: https://niebezpiecznik.pl/post/uwaga-na-sms-y-o-blokadzie-konta-allegro/

Przekażcie mniej technicznym znajomym. Mogą stracić nie tylko konto na Allegro ale i pieniądze z banku :(

#security #bezpieczenstwo #niebezpiecznik #hacking #bezpieczenstwo #cybersec #cybersecurity #cyberbezpieczenstwo #oszukuja #scam #

Przekażcie mniej technicznym znajomym. Mogą stracić nie tylko konto na Allegro ale i pieniądze z banku :(

#security #bezpieczenstwo #niebezpiecznik #hacking #bezpieczenstwo #cybersec #cybersecurity #cyberbezpieczenstwo #oszukuja #scam #

źródło: comment_1589138138t84jNCYXYkfVLI7ElTdRsn.jpg

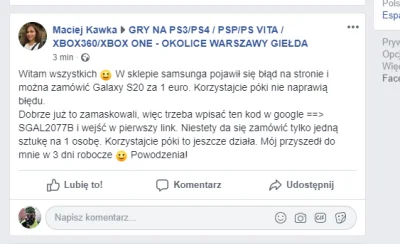

Pobierz⚠️Uwaga ⚠️ na znany scam, tym razem w nowym wariancie, od Facebooka przez Google do Samsunga.

Ty się pewnie nie złapiesz, ale przekaż i ostrzeż mniej technicznych znajomych, bo inaczej stracą ~400PLN. https://niebezpiecznik.pl/post/nie-dostaniesz-samsunga-za-2-eur/

#security #bezpieczenstwo #niebezpiecznik #hacking #bezpieczenstwo #cybersec #cybersecurity #cyberbezpieczenstwo #cyberbezpieczenstwo #oszukuja #scam

Ty się pewnie nie złapiesz, ale przekaż i ostrzeż mniej technicznych znajomych, bo inaczej stracą ~400PLN. https://niebezpiecznik.pl/post/nie-dostaniesz-samsunga-za-2-eur/

#security #bezpieczenstwo #niebezpiecznik #hacking #bezpieczenstwo #cybersec #cybersecurity #cyberbezpieczenstwo #cyberbezpieczenstwo #oszukuja #scam

źródło: comment_1589134910EqJMC0HGM1m2tKLWKwQ6Of.jpg

Pobierz- 1

@niebezpiecznik-pl: Domena już nie działa na szczęście, szkoda że na blackliście

@certpl jej nie ma :<

@certpl jej nie ma :<

@Koliat: Ale jest na liście KAD (https://kadantiscam.netlify.app/), dostępnej w formie dla adblockera, jak i również hosts (https://raw.githubusercontent.com/PolishFiltersTeam/KADhosts/master/KADhosts.txt) oraz dodatkowa lista regex dla Pi-hole (https://github.com/PolishFiltersTeam/KADhosts#informacje) :-)

Niestety aż 29% dyrektorów ds. IT i bezpieczeństwa (czyli prawie jedna trzecia), zapytanych przez firmę Forrester, która wykonała to badanie na zlecenie VMware, przyznało, że nie zamierza w najbliższym czasie stworzyć dla swoich firm kompleksowych strategii ochrony i widoczności sieci. Jednocześnie 45% z nich uważa, że tak wspólna strategia, pozwoliła by znacząco ograniczyć liczbę incydentów oraz wycieków i przyspieszyłaby identyfikację nowych zagrożeń.

Sami ankietowani przyznali jednak, że jest to zadanie trudne w

Sami ankietowani przyznali jednak, że jest to zadanie trudne w

Agnieszka Mrozińska padła ofiarą cyberprzestępców. Hakerzy ukradli jej konto na Instagramie. Aktorka zgłosiła sprawę do administratora portalu. Kradzieżą wkrótce zajmie się policja.

https://plejada.pl/newsy/hakerzy-ukradli-konto-na-instagramie-aktorce-z-barw-szczescia/94230dh

#security #cybersecurity #hacking #agnieszkamrozinska #plejada #instagram

https://plejada.pl/newsy/hakerzy-ukradli-konto-na-instagramie-aktorce-z-barw-szczescia/94230dh

#security #cybersecurity #hacking #agnieszkamrozinska #plejada #instagram