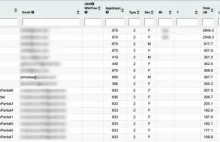

Pracownik przez 2 godziny streamował hasła i dane klientów na YouTube...

Pracownik firmy obsługującej setki instytucji samorządowych przez 2 godziny (!) streamował ekran swojego komputera na YouTube. Film wisiał 2 tygodnie...

z- 47

- #

- #

- #

- #

- #

- #

Pracownik firmy obsługującej setki instytucji samorządowych przez 2 godziny (!) streamował ekran swojego komputera na YouTube. Film wisiał 2 tygodnie...

z

Wcześniej telefon zabrały mu służby. Co to za urządzenie i jak taki "implant" wykryć? Nie musicie od razu rozkręcać swojego smartfona. Aha, problem nie dotyczy tylko iPhona!

z

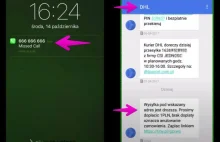

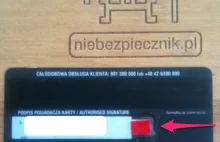

Uwaga! Złodzieje brzmią wiarygodnie bo cytują poprawne dane ofierze (w tym końcówkę numeru karty) oraz dzwonią do niej z poprawnego numeru telefonu banku. Jeśli możecie ustawcie "hasło telefoniczne i ostrzeżcie znajomych, bo te ataki właśnie przybrały na sile. Relacje niedoszłych ofiar w artykule.

z

Bo to łatwo zrobić. Wystarczy zdobyć czyjeś imię, nazwisko i PESEL, a potem stworzyć* i "okazać" dowód osobisty. Od tego jak dokładnie (i czy w ogóle) zostanie sprawdzony przez "Panią na poczcie" zależy, czy ktoś obudzi się z wyłudzonym kredytem i długami.

z

Ukraińskie służby wyłudziły dane osobowe i przyznanie się do zbrodni wojennych od 33 najemników udając, że rekrutują ich do operacji wojskowej w Libii. Historia ma w tle atak padaczki w samolocie, medale od Putina, przecieki i białoruską policję. Akcja lepsza niż na filmach z Jamsem Bondem!

z

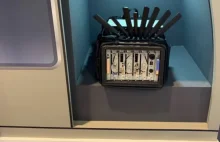

Tą zabaweczką przekierują Ci niezaszyfrowany ruch ze smartfona na swój serwer, który wstrzyknie skrypt atakujący i odeśle Cię na tę stronę, na którą chciałeś wejść. Nawet się nie zorientujesz. (Tak, pomimo powszechności HTTPS wciąż HTTP jest w użyciu)

z

Tajemnicze włamanie do serwisu, który pozwala namierzyć bliskich po podobieństwach w profilach DNA, ale też współpracuje z służbami w namierzaniu przestępców. Hasło po wycieku zmienisz, kodu DNA nie...

z

Firma została zaatakowana ransomwarem: leży sieć i linie produkcyjne. Właściciele zegarków i innych gadżetów Garmina stracili dostęp do historii treningów/osiągnięć, bo te były trzymane w chmurze. Oby im backupów nie zaszyfrowało...

z

Złodzieje podstawiają swoje lewe strony (identyczne wyglądem do stron banków) na pierwszym miejscu wyników wyszukiwania w Google (wykupując reklamę). Sporo osób wchodzi na serwisy klikając pierwszy wynik, więc warto ostrzec znajomych.

z

Ciekawe narzędzi do odzyskiwania obrazu zapikselowanych twarzy. Nie jest idealne i niektóre wyniki są dość zabawne. Ale może komuś się przyda.

z

Dostawca energii w e-mailach do ofiar informującym o wycieku ich danych (w tym dowodu i peselu) pomylił załączniki i wysłał ofiarom dane innych ofiar. Koszmar adminstratora danych osobowych.

z

Ktoś zhackował internetowe forum policji. Wyciec mogły dane policjantów. W niezbyt bogatym szczegóły i takim nie do końca spełniającym standardy powiadomieniu o naruszeniu ochrony danych osobowych komunikacie administratorzy proszą o zmianę haseł. "Czy tajniacy pozostaną tajni"?

z

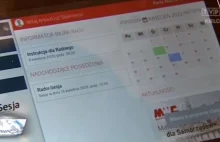

Głosowanie przez internet to zło. Oto kolejny przykład fatalnego wdrożenia z Polski. Radni dostali tablety zalogowane na to samo konto Google, więc, niczym studenci od "e-maili grupowych" widzieli hasła innych i mogli też wbijać się cudze skrzynki e-mailowe... ♂️

z

Przekręt na fałszywego kuriera powrócił po 2 latach. Tym razem ktoś ma podrobione ubrania i nalepki znanej firmy kurierskiej. Ostrzeżcie znajomych, którzy sprzedają coś przez internet (nie tylko na OLX).

z

Polscy kandydaci na prezydenta i ich sztaby zaczęły używać szyfrowanych komunikatorów. To dobra okazja aby jeszcze raz przypomnieć kluczowe różnice w architekturze bezpieczeństwa najpopularniejszych w Polsce komunikatorów "end to end".

z

Ergo Hestia poinformowało swoich klientów, którzy mieli do czynienia z agentem Unilink S.A., że ich dane zostały "stracone", a mogły także zostać wykradzione. Powodem "nieautoryzowany dostęp do systemu informatycznego".

z

Ciekawy atak, opisany przez jednego z wystawcę kart płatniczych. Ktoś masowo zgaduje numery kart i daty ich ważności, a potem je w sposób nieautoryzowany obciąża, korzystając niezbyt dobrze zaimplementowanych formularzy płatności u wielu sprzedawców.

z

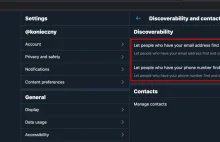

Jeden z badaczy nadużył funkcję Twittera do "wyszukiwania" kontaktów po numerach telefonów. Opisał to. Twitter przyjrzał się sprawie i zauważył, że w podejrzany sposób z tej funkcji korzystało wiele innych kont. Twitter podejrzewa, że rządy innych krajów deanonimizowały tak użytkowników serwisu.

z

Dziennikarze dotarli do dokumentów firmy powiązanej z Avastem, która sprzedawała dane na temat użytkowników tego antywirusa. Avast wymuszał zgodę na dzielenie się danymi bo na etapie instalacji nie umożliwiał innej opcji niż "zgody". Jak się wypisać ze szpiegowania? Odznacz opcje opisane w artykule.

z

Nowoczesne i "inteligentne" blokady zakładane na źle zaparkowane samochody da się łatwo zdjąć, wydobyć z nich kartę SIM i ...mieć darmowy internet na koszt producenta blokady :D

zWykopowicz

od 23.06.2020

Komentator

od 23.02.2019

VIP

od 16.08.2016

Kałasznikow

od 14.04.2018

Farciarz

od 05.03.2020

Ekshibicjonista

od 27.08.2014

Rocznica

od 28.08.2023

Gadżeciarz

od 13.03.2015

Mikroblogger

od 11.06.2018

Władca Ognia

od 05.02.2019

Wykop.pl