KacperSzurek

@getin: Można korzystać z WP jako generatora statycznej treści używając dla przykładu tego rozszerzenia.

Około 300 autorskich artykułów od Sekuraka w zakresie bezpieczeństwa w IT.

z

redirect czy też next, wskazujące na podstronę, która ma się wyświetlić po zalogowaniu.

Komentarz usunięty przez moderatora

assert używamy głównie podczas debugowania kodu – aby sprawdzić, czy wyrażenie jest prawdziwe.Baby PHP z Hack.lu CTF 2018.assert() dowiesz się tam również:

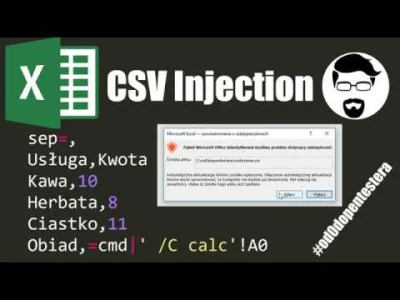

CSV Injection czyli wykonaniu kodu przy użyciu Excela.=HIPERŁĄCZE("[https://szurek.pl](https://szurek.pl)";

honey-tokeny i jak przy ich pomocy wykryć włamanie do naszej infrastruktury,

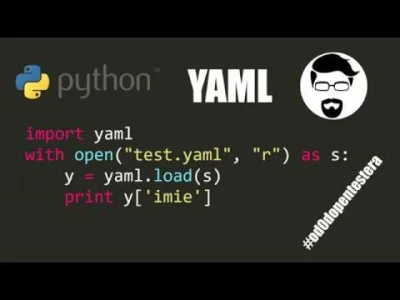

pickle na danych od użytkownika ponieważ podczas ich deserializacji może dojść do ataku object injection i wykonania złośliwego kodu.yaml.import yaml

with open("test.yaml", "r") as

< ?php

$s = str_replace('<', '<', $ _GET['s']);

picture in picture

Random w #java ? #od0dopentestera

spaghetti code warstwa aplikacji przeplatała się z warstwą widoku czyniąc kod trudnym do utrzymania.imie

escapeshellcmd oraz escapeshellarg.$komenda = 'wget --directory-prefix=..\temp '.$url;

system(escapeshellcmd($komenda));

waitlist.dat aby usprawnić rozpoznawanie tekstu pisanego

sekret.txt$plik = basename((string) $ _GET['plik']);

if (stristr($plik, 'sekret.txt') === false) {

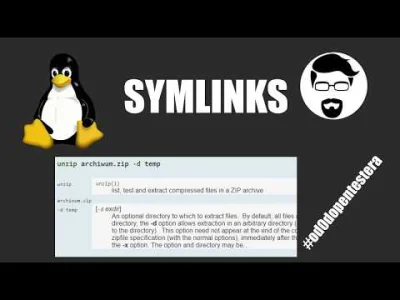

unzip z #linuxzip, rar czy też tar.

/home/user/tajny_obrazek.png (zakładam tutaj oczywiście, że serwer WWW ma uprawnienia do tego pliku no i musze znać jego nazwę).public static void main(String[] args) {

try {

Rubber ducky – czyli wirtualna klawiatura używana podczas pentestów oraz co zmieniło się w najnowszym Safari

Komentarz usunięty przez autora

class

\A\z do zaznaczania początku i końca tekstu zamiast ^$"|dir;\n[https://wykop.pl](https://wykop.pl)" =~ /^http/ działa bowiem bez problemówimie = input("Twoje imie:")

input w Pythonie.fs.readfile z req.url nie jest najlepszym pomysłem oraz dowiesz

źródło: comment_Kv7fcEHFiRdqvUVVb9OgSj39lB0HmRFa.jpg

PobierzVIP

od 07.12.2021

Ekshibicjonista

od 21.09.2018

Rocznica

od 17.09.2024

Gadżeciarz

od 03.10.2018

Mikroblogger

od 11.02.2019

Regulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking