Wszystko

Najnowsze

Archiwum

21

Google oferuje 2,7 miliona dolarów nagrody za odnalezienie luk w Chrome OS

Google po raz kolejny postanowiło wykorzystać zdolności hakerskie swoich użytkowników

z- 7

- #

- #

- #

- #

- 1

6

Numery kart kredytowych ponad 20 mln Koreańczyków skradzione!

Dane kart kredytowych Koreańczyków z południa zostały skopiowane, a następnie sprzedane firmom marketingowym przez pracownika IT.

z- 0

- #

- #

- #

- #

7

ONZ: Prywatność w sieci traktowana jako prawo człowieka

ONZ jednogłośnie przegłosowała przyjęcie rezolucji wzywającą, aby prywatność w internecie została uznana jednym z praw człowieka!

z- 1

- #

- #

- #

- #

- #

- #

65

Kolejna dziura w TP-Linkach – ponad milion polskich routerów podatnych na ataki.

Instalacja OpenWrt, DD-WRT lub Tomato będzie dobrym rozwiązaniem na przyszłość zamiast czekać na coraz to nowe dziury w fabrycznych oprogramowaniach.

z- 18

- #

- #

- #

- #

- #

- #

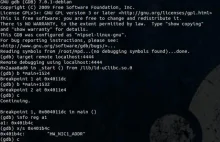

Co prawda nie jest to news pierwszej świeżości, ale pewnie wielu jeszcze nie słyszało. Jakby ktoś miał ochotę pobawić się w hakowanie nie tylko stron www, ale także normalnych aplikacji na systemy operacyjne (a więc zabawy z eskalacją uprawnień, wyścigi, błędne uprawnienia, buffer overlow, format string, explotiowanie stosu itp.) to zachęcam do zajrzenia na http://exploit-exercises.com/ . Znajdziecie tam kilka maszyn wirtualnych najeżonych błędami wspomnianymi powyżej.

Miłej

5

[ENG] Jak z SSL/TLS radzi sobie twoja przeglądarka?

Czy obsługuje te protokoły sposób bezpieczny i co ewentualnie powinieneś poprawić

z- 2

- #

- #

- #

- #

- #

W logach routera mam coś takiego, co to może oznaczać?

01/07/2014 18:23:59 SYN Flood 192.168.2.4, 61870->> 83.25.24.134, 21586 (from WAN Outbound)

01/07/2014

- 0

- 0

6

Trywialny błąd u podstaw udanego ataku na serwer OpenSSL

Po włamaniu na stronę www.openssl.org zarządzający projektem ogłosili, że do incydentu doszło z powodu hypervisora. Rozpoczęły się spekulacje co do rodzaju błędu w maszynie wirtualnej, podczas kiedy przyczyna okazała się być dużo prostsza.

z- 0

- #

- #

- #

13

W mniej niz 4 godziny włamanie na nieskonfigurowane serwery w chmurze

Ogolnie przyjęło sie ze infrastruktura w chmurze nie wymaga bezpieczenstwa ponieważ jest udostępniana przez dostawców...

z- 15

- #

- #

- #

- #

- #

- #

- #

70

Jak znaleźć błąd w routerze nie posiadając samego urządzenia?

Urządzenia takie jak routery czy kamery IP dają ogromną satysfakcję, kiedy odkrywamy, jak działają. Jeszcze większą radość sprawia odkrywanie, jak możemy się do nich dostać w, no właśnie…, nieprzewidziany przez twórców oprogramowania sposób. :)

z- 4

- #

- #

- #

- #

- #

http://zaufanatrzeciastrona.pl/post/smieszna-tylna-furtka-w-ruterach-linksysa-i-prawdopodobnie-netgeara/

#security #hakujo

https://www.owasp.org/index.php/OWASP_OWTF

#webdev #programowanie #security

12

Root się rodzi, /proc truchleje – bezpiecznego Nowego Roku

Podsumowanie wydarzeń IT security z 2013 roku: ataki DDoS w Polsce, ujęcie „bombiarza”, Bitcoin, sprawa Snowdena, przygotowania do cyberwojny, zmiany w ustawie Prawo telekomunikacyjne, komercjalizacja rynku podatności, upadek Silk Road i Freedom Hosting, włamania do Adobe, Opery i innych…

z- 0

- #

- #

- #

- #

- #

- #

- #

7

Openssl zostało zhakowane

Po wejściu na stronę znajdziemy treść hakerów

z- 1

- #

- #

- #

- #

- #

- #

- 1

7

Jak NIE przechowywać haseł [EN]

![Jak NIE przechowywać haseł [EN]](https://wykop.pl/cdn/c3397993/link_mg2hx9wYEnI9DNUMiLunkuBKvjWCXj7x,w220h142.jpg)

Tom z Computerphile wyjaśnia jak nie należy przechowywać swoich haseł.

z- 3

- #

- #

- #

- #

- #

- #

- 1

Co to za plaga usuwania wpisów na mikro? Chce człowiek odpowiedzieć a okazuje się że wpis usunięty, Dziś już z dziesięć razy tak trafiłem.

Ostatnio usunięto:

Security

28

Jak zniknąć z internetu - poradnik obrazkowy [EN]

![Jak zniknąć z internetu - poradnik obrazkowy [EN]](https://wykop.pl/cdn/c3397993/link_LMUFaeUHSkx2Kq5STt5SKfrBZlkHsoKR,w220h142.jpg)

Poradnik jak zniknąć z internetu. (A w zasadzie mocno utrudnić znalezienie informacji o sobie).

z- 3

- #

- #

- #

- #

- #

- #

- #

Strona podpowiadająca rozwiązania pozwalające zminimalizowanie poziomu szpiegowania przez serwisy internetowe.

http://fixtracking.com/