Wszystko

Wszystkie

Archiwum

3

Home Security in Auckland - Chubb Security

Chubb Security is one of leading providers of commercial and residential security solutions in New Zealand. It is a part of UTC Building & Industrial Systems and has almost 200 years of experience.

z- 0

- #

- #

- #

- #

- 13

- 3

W sensie, że musze wprowadzić tylko1, 5, 8 znak.

Jak mniemam nie są trzymane w plaintexcie :P

#security #programowanie

- 0

Jak ktoś ma drugi dysk z zaszyfrowanym partycją systememową, to zmieniając bootowanie, żeby było z tego właśnie dysku to wtedy włącza się ten zaszyfrowany i trzeba podać hasło? Czy jak to wygląda

2. Generalnie jak jest system szyfrowany to na partycji jest jakiś bootloader nieszyfrowany i widać, że istnieje na dysku zaszyfrowany system tak? Więc całkowicie nie jest ukryty.

- 0

Też najpierw chciałem się bawić w szyfrowanie partycji systemowej ale potem się zdecydowałem na to żeby ważne rzeczy przechowywać na innym dysku.

Jak to dokładnie jest z bootloaderem itd. to nie wiem szczerze mówiąc.

3

Unizeto i ich podejście do bezpieczeństwa

Reakcja pracowników unizeto na lukę zgłoszoną na ich stronie.

z- 1

- #

- #

- #

- #

- #

7

Nowa wersja DuckDuckGo

Wyszukiwarka, która dba o naszą prywatność.

z- 0

- #

- #

- #

- #

http://www.cnet.com/news/serious-security-flaw-in-oauth-and-openid-discovered/

#security

https://www.eff.org/deeplinks/2014/04/privacy-badger

#security #bezpieczenstwo #prywatnosc #internet

252

Programistyczne potknięcia - darmowy ebook autorstwa Gynvaela i j00ru

"W bezpłatnym eBooku przedstawiamy przykłady kilkunastu najciekawszych, zdaniem autorów, rodzin błędów i programistycznych potknięć, wraz z wyjaśnieniem ich natury, możliwości unikania oraz powiązanymi przykładami z życia."

z- 75

- #

- #

- #

- #

- #

- #

- #

- 2

#bezpieczenstwo #security #informatyka

EDIT: Pogoglaj, jest trochę różnych recenzji.

http://www.techrepublic.com/blog/five-apps/five-hard-disk-cleaning-and-erasing-tools/

https://play.google.com/store/apps/details?id=com.lsdroid.cerberus

#android #cerberus #security

- 3

Edit: ale nie źle zrozumiałem to co napisałeś, sama apka to trial, ale jak teraz konto założysz to będziesz miał dożywotnią aktywowaną. To dla nowych kont jest tylko.

- 1

- 0

4

10 rzeczy, które powinieneś wiedzieć przed wyborem alarmu domowego

Jak przy każdym zakupie, który wiąże się z wydaniem większej ilości pieniędzy, również przy wyborze alarmu domowego, warto uzbroić się w podstawową wiedzę. Dobry artykuł z serwisu antyweb.pl zawierający podstawowe informacje o alarmach domowych.

z- 1

- #

- #

- #

- #

- #

- #

- #

- 1

- 4

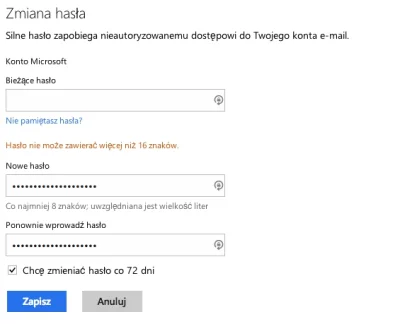

A w bankach np. ograniczenie długości hasła ma zastosowanie praktyczne - krótsze hasło to mniejsze prawdopodobieństwo, że klient go zapomni lub się pomyli, a tym samym mniejsza liczba telefonów na infolinię.

Generalnie ograniczanie długości hasła jest głupie, ale nie

- 1

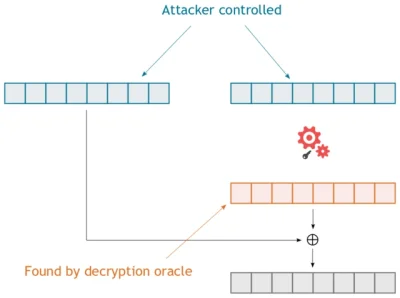

Więc tak: piszę program, który ma za zadanie zaszyfrować plik losowym kluczem sesyjnym, a następnie ten klucz sesyjny zaszyfrować kluczami publicznymi wszystkich odbiorców. Szyfrogram pliku ląduje w jakimś pliku wynikowym i w tym samym pliku lądują wszystkie szyfrogramy klucza sesyjnego - powiedzmy że jest to plik XML i te klucze są w osobnych dzieciach jakiegoś jednego węzła.

Teraz tak, powiedzmy ze jednym z odbiorców jest Jaś. Jaś również używa mojego programu do odszyfrowania wiadomości. Klucz sesyjny został zaszyfrowany kluczem publicznym Jasia i trafił do pliku wynikowego, razem z kluczem sesyjnym zaszyfrowanym kluczem publicznym Małgosi. Jaś dostaje plik, wskazuje swój klucz prywatny i klika "deszyfruj" - skąd aplikacja będzie wiedziała którego z podanych szyfrogramów użyć, żeby wydobyć klucz sesyjny (tzn. żeby użyć szyfrogramu przeznaczonego dla Jasia, a nie tego dla Małgosi)? Czy klucze mają zawarte w sobie jakieś metadane, np. email, i wtedy mógłbym ten email odczytać z klucza publicznego, dołączyć go do pliku wynikowego, a potem w trakcie deszyfrowania odczytac email z klucza publicznego i dopasować? Czy jak takie rzeczy się realizuje?

Drugie

- 1

- 1

http://redd.it/2340xa

#security #bezpieczenstwo #it #internet

- 4

#artscow #podkladka #security

źródło: comment_G7XunRpowQ7KNzdUF27qqipsVi34Rw7B.jpg

Pobierz@fotexxx: Moze. Ale stosunek wysilku implementacji do profitow z tego plynacych jest jak stad do alfa centauri. Nie ma systemow nie do wejscia - patrz ostatnio ebay. Dlatego hashowanie hasel to podstawa podstaw.