https://badsector.pl/zagrozenia/raporty/2014/11/krytyczna-usterka-we-wszystkich-systemach-windows.191.html

#windows #bezpieczenstwo #security #vbscript #bug #programowanie

Wszystko

Najnowsze

Archiwum

16

Cisco, Akamai, Mozilla i Electronic Frontier Foundation tworzą projekt, dzięki któremu możliwe będzie włączenie HTTPS na serwerze w 30 sekund. Za darmo.

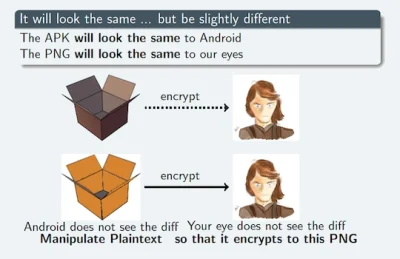

z6

Krytyczna luka bezpieczeństwa w kodzie wykorzystywanym przez przeglądarkę Internet Explorer pozwala na przemycenie i wykonanie dowolnych instrukcji, nawet jeśli włączony jest rozszerzony tryb chroniony. Błąd pojawił się już w IE 3.0, a znaleziono go kilka miesięcy temu.

z

źródło: comment_wQU1kfNNTEAta0ubyPwcsY9RNk2ZrUWp.jpg

Pobierz

źródło: comment_OCWESHwJyHGJSueobzlX34nwpShBrv4J.jpg

Pobierz7

Botnety wykradają terabajty danych, analizują je, wykorzystują i przechowują. Problemem jest składowanie danych przed ich analizą. Jeśli więc bronicie się przed kontem na Facebooku, GMailu czy Dropboksie, wasze dane i tak mogą już tam być.

z

źródło: comment_mM7gLGFW4B7nWqPaXgMFC3sT8h0bR3cE.jpg

PobierzRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Today EFF is pleased to announce Let’s Encrypt, a new certificate authority (CA) initiative that we have put together with Mozilla, Cisco, Akamai, IdenTrust, and researchers at the University of Michigan that aims to clear the remaining roadblocks to transition the Web from HTTP to HTTPS.

https://www.eff.org/deeplinks/2014/11/certificate-authority-encrypt-entire-web

https://letsencrypt.org/