Wszystko

Najnowsze

Archiwum

643

ENG. Zagadkowa malina znaleziona w szafie

leżąca luzem malina wpięta do LANu z dodatkowym donglem usb.

z- 112

- #

- #

- #

- #

- #

- #

- 0

konto usunięte via Android

- 0

@pankelo protonvpn

16

Chiński rząd zna lokalizację każdego samochodu elektrycznego

W Chinach rząd zna lokalizację każdego samochodu elektrycznego. Według raportu Associated Presss dane w czasie rzeczywistym przekazuje 200 firm z branży motoryzacyjnej, w tym Tesla, Ford, General Motors, Volkswagen, BMW czy Daimler.

z- 7

- #

- #

- #

- #

- #

- #

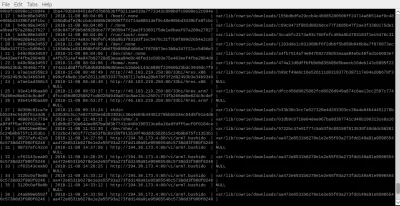

Jednak postawienie swojego honeypota i otwarcie go na telnet to był dobry pomysł. Będę siedział i sprawdzał co wleciało przez najbliższe godziny ( ͡° ͜ʖ ͡°) #security #itsecurity #honeypot #it

źródło: comment_TT9Ytftzv0SOpB27PjaoFpejnyE8frg2.jpg

Pobierz- 1

- 0

Treść przeznaczona dla osób powyżej 18 roku życia...

- 5

Jak aktualnie wygląda wejście w branżę #itsecurity #bezpieczenstwo #it? Czy pracę dla juniorów w tym wypadku są równie utrudnione jak "wejściówki" w #programowanie? Jakieś certyfikaty się liczą w przypadku braku wyształcenia typowo IT?

- 2

@d3lrb3A: .

Dobrze wygląda - wszyscy rozchwytywani. Ale im więcej samodzielności tym lepiej.

- 4

Treść przeznaczona dla osób powyżej 18 roku życia...

@Trololo: no 1.5btc już zebrał, jak na jakieś dane z kupionej bazy i spam mailami nie zły wynik.

- 6

Warto czasem zaglądać do spam folderu. Okazało się, że jedno z moich haseł, które używam do kont w serwisach internetowych, wyciekło i zostało złamane ( ͡° ʖ̯ ͡°) musiałem namierzyć wszystkie konta, gdzie jeszcze używam tego hasła i zmienić je na coś nowego. A dowiedziałem się tego, bo zacząłem dostawać maile o treści jak na zdjęciu... tylko z moim ujawnionym hasłem. Wnerwiłem się ( ͡° ʖ̯

źródło: comment_ATUPNiSeBUc51vwZMg4gxDpjv9hw5sIi.jpg

Pobierz- 2

@byferdo:

1. Keepas/Dashlane/1password - na każdym serwisie inne wygenerowane hasło

2. Wszędzie gdzie się da włączone 2fa

1. Keepas/Dashlane/1password - na każdym serwisie inne wygenerowane hasło

2. Wszędzie gdzie się da włączone 2fa

- 0

@byferdo: Jop - LinkedIn zaliczył kiedyś wyciek. Ja się nie załapałem.

Ze wspomnianych programów do zarządzania hasłami polecam Dashlane - w wersji premium masz opcję do skanowania baz skompromitowanych kont z darkwebu - u mnie ładnie pokazało wszystkie skompromitowane kiedyś konta. Do tego dochodzą wszystkie dogodności - fajny klient na mobile, synchronizacja bazy, duże bezpieczeństwo, bezpieczne notaki, bezpieczny schowek na dane dowodu osobistego i innych dokumentów, sam wszystkiego nie obczaiłem

Ze wspomnianych programów do zarządzania hasłami polecam Dashlane - w wersji premium masz opcję do skanowania baz skompromitowanych kont z darkwebu - u mnie ładnie pokazało wszystkie skompromitowane kiedyś konta. Do tego dochodzą wszystkie dogodności - fajny klient na mobile, synchronizacja bazy, duże bezpieczeństwo, bezpieczne notaki, bezpieczny schowek na dane dowodu osobistego i innych dokumentów, sam wszystkiego nie obczaiłem

Czemu "open redirect" prawie wszyscy uważają za lukę bezpieczeństwa? Wszyscy jako przykład ataku podają phishing bo można wygenerować link z domeny X na domenę Y i wstawić to np. w e-maila. No ale litości, w e-mailu mogę równie dobrze wpisać:

Zna ktoś jakikolwiek sensowy sposób wykorzystania tej luki?

Co ciekawe, Google w swoim programie Bug Bounty wprost stwierdza, że według nich nie jest to luka bezpieczeństwa

[http://google.com](http://google.com) i na to samo wyjdzie.Zna ktoś jakikolwiek sensowy sposób wykorzystania tej luki?

Co ciekawe, Google w swoim programie Bug Bounty wprost stwierdza, że według nich nie jest to luka bezpieczeństwa

@InnyKtosek: Są egzotyczne przypadki takie jak np. ten: https://sekurak.pl/blad-bezpieczenstwa-w-aplikacji-desktopowej-google-chat-czyli-jak-uczynic-open-redirect-znow-wielkim/

@InnyKtosek: W odniesieniu do OAutha, to jeśli używany jest flow "implicit grant", to wówczas client secret nie jest potrzebny, więc open redirect może być przydatny.

Ponadto open redirect jest ciekawy w aplikacjach, które opierają się o jakiekolwiek mechanizmy typu webview (jak zalinkowany wyżej mój tekst o Hangouts Chat).

Moim zdaniem open redirect jako możliwość wykonania phishingu to faktycznie dość naciągany atak. Natomiast, jak wspomniał @ZaufanaTrzeciaStrona, przydaje się przy

Ponadto open redirect jest ciekawy w aplikacjach, które opierają się o jakiekolwiek mechanizmy typu webview (jak zalinkowany wyżej mój tekst o Hangouts Chat).

Moim zdaniem open redirect jako możliwość wykonania phishingu to faktycznie dość naciągany atak. Natomiast, jak wspomniał @ZaufanaTrzeciaStrona, przydaje się przy

3

TSMC potwierdza: nasze fabryki unieruchomił WannaCry

WannaCry nie żądał jednak okupu a zatrzymał produkcję w TSMC. Jak to możliwe, że technologiczny koncern nie był odporny na znanego wirusa?

z- 2

- #

- #

- #

- #

- #

- #

4

Kolejna czkawka procesorów Intela - Side Channel Vulnerability L1TF (eng.)

Get the facts on the current side channel attack issue (Spectre and Meltdown) and steps to protect your systems.

z- 0

- #

- #

- #

Dobrze kminię, że przy szyfrowaniu telefonu z androidem jest on odszyfrowywany tylko przy uruchomieniu systemu? Bo wydaje mi się, że przy zwyczajnym odblokowywaniu telefonu dane są cały czas odszyfrowane, bo odblokowywanie trwa bardzo szybko. Przechodząc do konkluzji. Czy jest sens mieć zaszyfrowany telefon jeśli przez cały czas i tak jest on odszyfrowany? #szyfrowanie #bezpieczenstwo #itsecurity #android @niebezpiecznik-pl #security #niebezpiecznik

źródło: comment_jB7ffY3NSXAA3mzOHO3wS8RJWNjEkeUl.jpg

Pobierz@ZjemCiNoge: przy starcie podajesz klucz i wisi on w pamięci. Każdy dostęp do danych jest odszyfrowywany w locie

@ZjemCiNoge: No raczej nie pod naciskiem rządów :) Szczególnie że w kolejnych wersjach już weszło :) Szyfruj, to działa.

Mirki,

Są na YouTube jakieś dobre polskojęzyczne prezentacje/wykłady/nagrania na temat #security? Mam na myśli filmy stricte techniczne, bo wszystkie jakie widziałem mimo, że są dosyć dobre dotyczą głównie socjotechniki i czynnika ludzkiego.

#itsecurity #it #informatyka #youtube

Są na YouTube jakieś dobre polskojęzyczne prezentacje/wykłady/nagrania na temat #security? Mam na myśli filmy stricte techniczne, bo wszystkie jakie widziałem mimo, że są dosyć dobre dotyczą głównie socjotechniki i czynnika ludzkiego.

#itsecurity #it #informatyka #youtube

Protonmail nareszcie z pełnym supportem dla PGP

#protonmail #cyberbezpieczenstwo #itsecurity #internet

#protonmail #cyberbezpieczenstwo #itsecurity #internet

Treść przeznaczona dla osób powyżej 18 roku życia...

@P_O_T_E_Z_N_Y__G_E_J: tak, wiele osób straciło. Reuse haseł najczęściej.

@P_O_T_E_Z_N_Y__G_E_J: To samo hasło, ten sam problem. Inna sprawa że Instagram słabo to ogarnia. Mają wkrótce poprawiać chociażby działanie 2FA.

Mirki , gdzie szukać materiałów / książek na temat sieci , ich zabezpieczania itd ? Byłbym wdzięczny za jakieś linki do stron bądź książek. #sieci #bezpieczenstwo #itsecurity

Znajomemu włamano się na #android i założono przez noc ponad 80 kont na różnych portalach społecznościowych ale także na randkowych. Zdjęcia brano z jego galerii w telefonie. O ile społecznościowki rozumiem, bo można fraudować przez takiego fb na grupach ale jaki sens mają portale randkowe? W jaki sposób tam odbywają się fraudy na cudze konta/zdjęcia?

#pcmasterrace

#itsecurity

#pcmasterrace

#itsecurity

- 1

- 1

@darek-jg niby logiczne chociaż w jaki sposób miałoby dojść do takiej randki gdy oszust posługiwał się nie swoimi zdjęciami?

konto usunięte via Android

- 1

Mam pytanie do ludzi z branży #itsecurity

Czy warto używać antywirusa będąc użytkownikiem raczej odpowiedzialnym, a jeżeli tak to jakiego?

#it #security #antywirus

Czy warto używać antywirusa będąc użytkownikiem raczej odpowiedzialnym, a jeżeli tak to jakiego?

#it #security #antywirus

Jakie strony anglojęzyczne są najbardziej podobne do polskiego Niebezpiecznika, Sekuraka i Z3S poza subforami na Reddit?

#itsecurity #cyberbezpieczenstwo #security #it #niebezpiecznik #zaufanatrzeciastrona #sekurak

#itsecurity #cyberbezpieczenstwo #security #it #niebezpiecznik #zaufanatrzeciastrona #sekurak

- 0

taktycznie jak w bitwie na Łuku Kurskim w 1943

@Glassman: No właśnie takich nie ma. Albo prawie nie ma. Albo masz konglomeraty jak Wired czy ArsTechnica z działem security albo BleepingComputer czy inny HackerNews gdzie masz wszystko, ale mało oryginalnej treści. Najbardziej to chyba KrebsOnSecurity ;)

#android #itsecurity #security