Jest jakiś sandbox/wirtualka/usługa/strona do przetestowania ataków na strony internetowe, głównie chodzi mi o to żeby zobaczyć jak te ataki wyglądają w praktyce. Jakaś przykładowa strona która specjalnie nie jest dobrze zabezpieczona.

Wszystko

Najnowsze

Archiwum

17

WPA2: Broken with KRACK. What now? – Alex Hudson

Wygląda na to, że WPA2 może mieć problem z losowością. Czy to poważna luka czy tylko pic na wodę i świetny marketing podatności? Zobaczymy jutro.

z- 3

- #

- #

- #

- #

- #

14

Serious Linux kernel security bug. Wszystkie dystrybucje Podatne!

Luka w zabezpieczeniach oznaczona jako CVE-2017-1000253, umożliwia dostęp do przywilejów administratora i zagraża bezpieczeństwu Twojego serwera. Usługi typu Cloud z systemem Linux, zaleca się zadbanie o zabezpieczenie Twojego serwera.

z- 17

- #

- #

- #

- #

- #

- #

Jest jakiś sandbox/wirtualka/usługa/strona do przetestowania ataków na strony internetowe, głównie chodzi mi o to żeby zobaczyć jak te ataki wyglądają w praktyce. Jakaś przykładowa strona która specjalnie nie jest dobrze zabezpieczona.

- 0

Uwaga na bankowy, Androidowy malware Red Alert 2.0, który podszywa się pod instalatory popularnych aplikacji jak WhatsApp na stronach "3rd party" z aplikacjami.

Generuje fałszywą nakładkę na włączaną przez użytkownika apkę powiązana z social media bądź finansami. Następnie, gdy użytkownik wprowadzi dane przesyła je na serwer C2.

Oprócz tego blokuje połączenia z banków, przejmuje smsy i listę kontaktów.

Gdy pada serwer C2 za pomocą Twittera pobiera nowy

4

Każde konto Yahoo padło ofiarą kradzieży. Nie jeden, a trzy miliardy...

Niesławny wyciek danych z Yahoo - już teraz jeden z największych w historii - jest jest jeszcze bardziej niesławny. Zasadniczo wszyscy użytkownicy, a było ich w tym czasie 3 mld, zostali nim dotknięci.

z- 0

- #

- #

- #

- #

- #

- #

- 12

- 1

"SK-CSIRT identified malicious software libraries in the official Python package

repository, PyPI, posing as well known libraries. "

- 1

- 0

- 2

#keepass #pytanie #it #komputery #itsecurity

I czy da się jakoś pogodzić to, żeby można było mieć zablokowaną DB, a można było używać dodatku do przeglądarki?

@Strigiformes: Nie, przecież to nie ma sensu.

Dla mnie ChromeIPass jest good enough.

4

From Onliner Spambot to millions of email's lists and credentials

Hey! It's time for another writeup about spambot. Here I will explain how I have found millions of emails and credentials on a spambot ser...

z- 1

- #

- #

- #

- #

- #

- #

- 4

Dodam że jestem studentem takiego kierunku (nie it security tylko cyberbezpieczeństwo XD), plus od roku pracuję w IT

inb4 python, c, assembler

@Sekurak, @niebezpiecznik-pl, podpowiecie?

#it #itsecurity #praca #hacking

Tu znajdziesz wszystko czego potrzebujesz: https://gist.github.com/mubix/5737a066c8845d25721ec4bf3139fd31

Powodzenia :)

15

[EN] Is Hotspot Shield VPN Safe? Privacy Group Files Complaint Against VPN

![[EN] Is Hotspot Shield VPN Safe? Privacy Group Files Complaint Against VPN](https://wykop.pl/cdn/c3397993/link_2eIpRtVkM8rsRivNNQJ6v1Rj9C0iX2jC,w220h142.jpg)

Firma stojąca za popularną i darmową aplikacją VPN zainstalowaną przez prawie milion użytkowników, Hotspot Shield VPN (https://play.google.com/store/apps/details?id=hotspotshield.android.vpn&hl=pl), została pozwana przez CDT o praktyki uderzające w prywatność użytkowników których miała chronić.

z- 1

- #

- #

- #

- #

- #

- #

1

Są wyniki tegorocznych PWNIE Awards!

W poniższych tweetach znajdziecie slajdy z gali wręczenia PWNIE Awards, czyli lepszej wersji, bo z BlackHat, oskarów z dziedziny IT sec!

z- 0

- #

- #

- #

- #

#bezpieczenstwo #itsecurity #drukarki #tonery #januszeinformatyki

Proces może wyglądać tak:

1. Podajesz hasło.

2. System je haszuje i zapisuje do bazy.

3. System je wysyła (bo ciągle jeszcze pamięta) w formie jawnej emailem.

4. System zapomina formę jawną i zna już tylko hasz

2

Adam Haertle: Hakowanie wyborów

Adam Haertle z serwisu Zaufana Trzecia Strona (zaufanatrzeciastrona.pl) opowiada o technikach wpływania na procesy polityczne za pomocą technik hakerskich. N...

z- 1

- #

- #

- #

- #

- #

zrobić na routerze przekierowanie z zewnątrz z portu 22 na rpi port 333 na przykład, i ustawić aby garniec nasluchiwał na 333?

możecie jakieś polecić chętnie

#itsecurity #it #sieci #siecikomputerowe

- 0

29

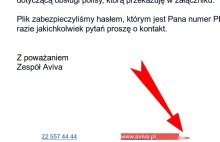

» AVIVA zabezpiecza dokumenty hasłem, którym jest PESEL. A potem ten PESEL...

PESEL jako hasło to nie jest najlepszy pomysł z wielu powodów, szczególnie jeśli w e-mailu z zabezpieczonymi hasłem dokumentami informujemy, że hasłem jest PESEL

z- 0

- #

- #

- #

- #

- #

- #

:D