Wszystko

Najnowsze

Archiwum

zaxcer

- 8

Treść przeznaczona dla osób powyżej 18 roku życia...

- 1

jest tu ktos kto moze mial do czynienia z takimi pojeciami jak "common criteria' a szczegolnie 'sar' 'sfr' w dziedzinie IT security?

#itsecurity #inzynieriaoprogramowania #bezpieczenstwowsieci

#itsecurity #inzynieriaoprogramowania #bezpieczenstwowsieci

Dzakus

via Android- 0

@pilovsky: @piko

5

Reporterka myli zacięty klawisz Backspace z atakiem hakerów

Przysłowie mówi, że nowoczesna technologia niczym nie rożni się od magii. Powoduje to, że niektórzy użytkownicy pod wpływem poczucia zagrożenia mogą zwykłe zachowanie komputera mylić z działaniem hakerów...

z- 0

- #

- #

- #

Kiedyś pisali o tym że naukowcy próbowali robić zdjęcia użytkownika smartfona/tableta, i próbowali w oczach odzyskać odbicie ekranu w celach uzyskania cennych informacji, np. hasła. Macie może jakiegoś linka? Nie mogę tego znaleść. ( ͡° ʖ̯ ͡°)

#kiciochpyta #informatyka #itsecurity

#kiciochpyta #informatyka #itsecurity

@BlueSpark: Jeżeli interesuje Cię ogólnie temat odzyskiwania obrazu z rogówki to polecam jeszcze http://www1.cs.columbia.edu/CAVE/projects/world_eye/

@BlueSpark: Było tego trochę... Wibracje, malware, żyroskopy, odciski palców, odbicia, filmowanie z dużej odległości z Google Glass, myślę, że co najmniej ze 4 różne techniki powinieneś znaleźć.

- 1

Coraz bardziej się zastanawiam nad założeniem tagu i / lub fanpage z komentarzami z niebezpiecznika i czasami z @ZaufanaTrzeciaStrona XD To jest większa kopalnia beki niż 4programmers.

#itsecurity #it #januszeit

#itsecurity #it #januszeit

- 2

- 1

@wpoz: Widze ze jest zainteresowanie ;P To od jutra będę lurkował ;) Nie wszystko będzie na pierwszy rzut oka śmieszne dla laika, dlatego też będzie wytłumaczenie :P

3

Fraud IQ » Karty płatnicze celem "wyskrobywaczy pamięci"

Zeszłoroczny wyciek danych kart płatniczych klientów sieci Target zapowiada nieuchronny wzrost zagrożenia malwarem operującym wewnątrz sieci korporacyjnych.

z- 0

- #

- #

- #

- #

Gdzie dostać prawilną wersję True Crypta zanim NSA odwiedziło twórców?

Plus, ma ktoś jakieś cache strony True Crypta (albo GitHuba) z hashami tego pliku? Albo same hashe.

I jak to jest z dwoma systemami typu Windows + Linux i np. jakiś GRUB? Jak bym zaszyfrował cały dysk to TC dowali jakiegoś swojego boot loadera? Będzie to działało?

#truecrypt #itsecurity

Plus, ma ktoś jakieś cache strony True Crypta (albo GitHuba) z hashami tego pliku? Albo same hashe.

I jak to jest z dwoma systemami typu Windows + Linux i np. jakiś GRUB? Jak bym zaszyfrował cały dysk to TC dowali jakiegoś swojego boot loadera? Będzie to działało?

#truecrypt #itsecurity

@blamedrop: żeby wrócić z GRUB do bootloadera, to będziesz chyba musiał MBR naprawić komendą fix mbr

Treść przeznaczona dla osób powyżej 18 roku życia...

30

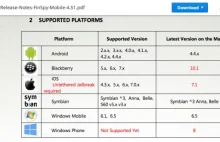

Jak zhakowano producenta szpiegowskiego oprogramowania

Domniemany autor włamania do firmy Gamma International, producenta szpiegowskiego oprogramowania FinFisher/FinSpy, używanego przez rządy wielu krajów, opowiada, w jaki sposób dostał się do serwera firmy. W skrócie: Truecrypt+Whonix+Tor...

z- 4

- #

- #

- #

- #

- #

- #

Lame question, z darmowych antywirus i firewall jakiś dobry, najlepiej najlepszy :P avast połyka :( #itsecurity

- 0

@nightstalk3r: Oczywiście że ma. To taka najwyższa wersja eseta z pełna ochroną.

- 0

@Axoi: Ok dzieki, potestuje jeszcze tego bitdefendera bo niby lepszy od noda, jak mi nie podejdzie to noda zainstaluje :) milego dnia.

Treść przeznaczona dla osób powyżej 18 roku życia...

@nightstalk3r: czasami ktoś może sprzedać twojego maila. Czytasz dokładnie wszystkie regulaminy na stronach, na których się rejestrujesz?

- 0

@kovalski: Tak, i jeśli już się gdzieś rejestruję to i tak podaje śmieciowy email i dodatkowo odznaczam zgody itp. Więc tym bardziej się zdziwiłem taką wiadomością.

Czy ktoś może potwierdzić:

TLS generuje z pre-master secret (czy z master secret??) 4 klucze.

2 klucze szyfrujace pole danych w rekordzie TLS (A > B oraz B > A)

2

TLS generuje z pre-master secret (czy z master secret??) 4 klucze.

2 klucze szyfrujace pole danych w rekordzie TLS (A > B oraz B > A)

2

- 2

Mireczki, takie pytanie dotyczące resetu hasła: czy po etapie, w którym niezalogowana osoba wpisuje swój e-mail celem otrzymania linka do resetu hasła, powinno się w ogóle zwracać komunikat o np. niepoprawnie wpisanym adresie? Z jednej strony zapobiegnie to sytuacji, w której Janusz źle wpisze i będzie czekał do usranej śmierci, a z drugiej strony potencjalny atakujący może sprawdzać czy istnieją w systemie konta przypisane do danego adresu e-mail.

#webdev #

#webdev #

Wat?

WARNING: Using TrueCrypt is not secure

TrueCrypt przestaje być rozwijany? Strona http://www.truecrypt.org przekierowuje teraz na http://truecrypt.sourceforge.net/ gdzie jest widoczna informacja:

WARNING:

WARNING: Using TrueCrypt is not secure

TrueCrypt przestaje być rozwijany? Strona http://www.truecrypt.org przekierowuje teraz na http://truecrypt.sourceforge.net/ gdzie jest widoczna informacja:

WARNING:

źródło: comment_DXdbKpB8T2K9U3hK5ouJUV60t1b9vNOp.jpg

Pobierz@blamedrop: nope, nawet ostatnio zbierali kasę na audyt kodu.

- 0

@duffman: A to coś mi się pomieszało. Myślałem, że ten audyt jest potrzebny bo TC nie jest opensource :P

http://zaufanatrzeciastrona.pl/post/znamy-wyniki-pierwszej-analizy-kodu-zrodlowego-i-binarnego-truecrypta/

http://zaufanatrzeciastrona.pl/post/znamy-wyniki-pierwszej-analizy-kodu-zrodlowego-i-binarnego-truecrypta/

- 17

Zajebiste uwidocznienie wpływu długości hasła na czas potrzebny do jego złamania!

#it #itsecurity #ciekawostki #hacking

#it #itsecurity #ciekawostki #hacking

źródło: comment_1PppGFvqZ54NPSyMvQqBm3HYqrj5OHhP.gif

Pobierz@zaxcer: O, będę miał nowe hasło do konta.

- 2

- 1

- 0

@Synekdocha: mi raz pokazuje tak raz tak

- 0

- 1