Wszystko

Najnowsze

Archiwum

- 1

- 2

- 1

#pdk #hacking #hackingnews #heheszki #technologia

źródło: comment_q1IxumB9muo2ESpoIcPLYtTYjKnSppQG.jpg

Pobierz- 1

- 15

Cel: wyjaśnienie jak działają na steem(it) hasła, klucze prywatne, publiczne, w jaki sposób autoryzowane są poszczególne transakcje, w jaki sposób steemit przechowuje twoje klucze po stronie przeglądarki, w jaki sposób zrobić multisig na steem, itd, tip :)

Pierwszy artykuł z serii:

- What is the difference between a password and a private key(s) on Steemit and how to make

źródło: comment_0j1uMbyWMradcolbZqQyK8VRLNpyJZIk.jpg

Pobierz- 2

- 2

A tymczasem sam Fred Wilson (inwestor takich firm jak Twitter, Tumblr, Foursquare, Meetup, Zynga, del.icio.us, Etsy, FeedBurner) pisze, że samo medium powinno brać przykład ze Steem ;)

317

Zapora sieciowa nic tu nie da: malware rozmawiało po wirtualnym porcie COM

Nie ma chyba drugiej takiej dziedziny informatyki równie zależnej od pomysłowości, co tworzenie złośliwego oprogramowania. Niektóre z rozwiązań…

z- 28

- #

- #

- #

- #

- #

- #

22

GSMem: wystarczy stara komórka, by wykraść dane z odciętego od Internetu...

Jak zabezpieczyć komputer z ważnymi danymi, czy też sterujący jakimś elementem kluczowej infrastruktury przed nieuprawnionym dostępem? Przede wszystkim należy…

z- 5

- #

- #

- #

- #

- #

- #

1392

Wykopowicz noisy zhackował 73 konta na steemit przejmując $21749 w kryptowalucie

Opis byłby o tym jaki to drań, gdyby nie to, że postanowił niczego nie ukraść tylko zabezpieczyć wszystko i napisać o tym post. Szczegółowy opis jak się robi takie rzeczy w artykule.

z- 106

- #

- #

- #

- #

- #

- #

- 258

https://steemit.com/steemit/@noisy/we-just-hacked-11-accounts-on-steemit-1158-sbd-and-8250-steem-is-under-our-control-but-we-are-good-guys-so

troche #chwalesie ;)

Technicznie,

źródło: comment_xl0tFeZAX3A5PD0rQOhIM3WsAdTFsCsY.jpg

Pobierz

źródło: comment_MRub0gaLAIM4zegpvlLnQW8vVWiWY0nY.jpg

PobierzKomentarz usunięty przez autora

- 19

- 2

No niestety hoteli nie ma, ale po prostu ja mam od tego komputer i WWW :D

- 1879

Czy to oznacza że już za rok pojawią się serwerowe #pcmasterrace o mocy powyżej 1Pflopsa, jak i #servermasterrace o mocy 1000Pflops?

Chcę wbić do systemowego shella z PC i zmodyfikować go całkowicie, tak aby miał już zaktualizowanego kernela.

- 9

- 1

Komentarz usunięty przez autora

- 1

W każdym razie chociaż kilka obcojęzycznych książek o takiej tematyce by się znalazło (np. Exploding the Phone) to pod względem oddania atmosfery Polski z tamtych lat ta jest wyjątkowa.

3

Trojan bankowy QakBot atakuje użytkowników korporacyjnych i blokuje dostęp do AD

QakBot, trojan bankowy, który okrada nieroztropne firmy i blokuje połączenia z Active Directory na zainfekowanych komputerach.

z- 0

- #

- #

- #

- #

- #

Komentarz usunięty przez autora

- 1

18

Anna Streżyńska przyznaje: Tak, współpracujemy z hakerami

Anna Streżyńska zapowiada start nowego portalu rządowego widok.gov.pl. Ma on zachęcać Polaków do zgłaszania uwag i swoich propozycji związanych z e-administracją. Minister Cyfryzacji w rozmowie z money.pl zdradza, że dziś ma to charakter nie formalny - Współpracujemy z białymi hakerami....

z- 4

- #

- #

- #

- #

- #

79

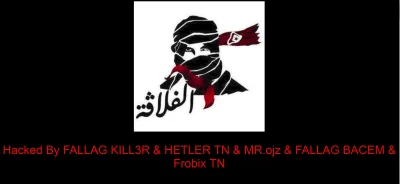

Terroryści przejęli stronę stronę wrocławskiego weterynarza

Strona http://www.vita-wet.pl została "zhackowana" przez Tunisian Fallaga. Terroryści domagają się przerwania walk w Syrii. Cała społeczność weterynaryjna jest przerażona tym faktem.

z- 21

- #

- #

- #

- #

- #

http://www.vita-wet.pl

źródło: comment_2oqwBZ6ukDIPn7bZUvdXpy5PCDdWxTvc.jpg

Pobierz- 11

- 11

5

Hackers Have Stolen Millions Of Dollars In Bitcoin [ENG]

![Hackers Have Stolen Millions Of Dollars In Bitcoin [ENG]](https://wykop.pl/cdn/c3397993/link_eFUG6BOIZmyLmTLOKb6RaWZvxMBYLdfM,w220h142.jpg)

Bardzo fajny artykuł o tym jak kradnie się BTC, co jest najsłabszym ogniwem w takich przypadkach i czemu (jak zwykle) są to ludzie.

z- 1

- #

- #

- #

- #

- 1

Co znam / mam:

- adres email, ten gmailowy

- znam nr telefonu na który został ten gmail zarejestrowany

- dostep do fb osoby, która miała telefon

Podpowiem tylko 2 kroki:

#1) Skup się na koncie gmail - niekoniecznie na telefonie (sprawdź jak działa mechanizm odzyskiwania hasła/dostępu).

#2) Debugging USB - jeśli jest to masz otwarte drzwi i dalej sobie poradzisz

Wspomnij o tym, że numer został wyłączony