https://github.com/jbkpdk/hivecodes

Kody są zamieszczone w aplikacji i aktualizowane.

Działa na macOS, Linux. Na Windows trzeba doinstalować bash.

Wszystko

Najnowsze

Archiwum

0

Wystąpienie dotyczące pracy polskiej policji w sieci i przy sprawach związanych z siecią internet. Omówię siły, środki, zadania oraz pokażę cieakwe przykłady spraw związane z cyber np. odnalezienie przez cyberpolicjantów Polki porwanej w RPA...

z3

Często słyszymy: “zainstalowałem antywirusa, mam zaporę, szyfruję wrażliwe dane i robię backup plików – to znaczy, że jestem raczej odporny na cyberataki, prawda? A nawet gdyby coś się stało, to szast-prast, przywrócę sobie wszystko z kopii bezpieczeństwa”. Takie podejście, choć oparte wiele...

z5

Według ekspertów możemy mieć do czynienia z zagrożeniem porównywalnym do WannaCry.

z5

Dziesiątki złośliwych aplikacji pobrano ponad 440 mln razy. Tak się bawi Google Play.

z4

Jak mogą wyciekać dane zdrowotne? Ktoś uzyskał “nieuatoryzowany dostęp” do danych 12 mln pacjentów – z takim problemem zmaga się właśnie pewna amerykańska firma. My znamy ciekawy przypadek podobnego problemu z Polski, o którym mogliście do tej pory nie słyszeć. Przy...

z

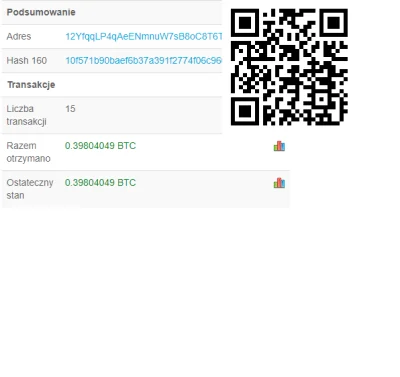

źródło: comment_O0yyPpmroT6P9Iha9PGOqpbuHhq4tJfI.jpg

Pobierz

źródło: comment_wdCD22y3EmKlSzxjYOZZxWkdPc5sJyfJ.jpg

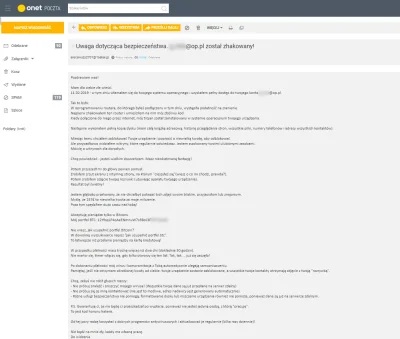

PobierzMiesiąc temu chciałem zablokować Twoje urządzenie i poprosić o niewielką kwotę, aby odblokować. Ale przypadkowo widziałem witryny, które regularnie odwiedzasz. Jestem zszokowany twoimi ulubionymi zasobami. Mówię o

źródło: comment_ifEhPYY8utL7IFJOnHyHUwgOcuC5Vvne.jpg

Pobierz11

Znalazł je wykopowicz, @stivio75. Czekamy na informacje od prowadzących stronę.

z10

Phishing na "reverse proxy" - jak działa i jak się przed nim bronić? Prezentacja przedstawi nowoczesne techniki i narzędzia przeznaczone do uruchamiania phishingowych stron internetowych. Omówimy działanie reverse proxy służących do okradania użytkowników, a także zaprezentujemy jak tego typu...

zKomentarz usunięty przez autora

6

W ostatnim czasie można odnieść wrażenie, że gigantyczne wycieki danych to prawdziwa plaga. Czy na pewno tak jest?

zRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Pozdrowienia!

Kilka miesięcy temu dostałem dostęp do systemu operacyjnego na twoim urządzeniu.

Patrzyłem

@merti: No to po ptakach. :/