Wszystko

Najnowsze

Archiwum

2

Klienci banku Pekao S.A. zagrożeni atakiem cyberprzestępców

https://www.rmf24.pl/fakty/polska/newsamp-klienci-banku-pekao-s-a-zagrozeni-atakiem-cyberprzestepcow,nId,3005927

z- 1

- #

- #

- #

- #

9

SandboxEscaper publikuje kolejne exploity na niezałatane podatności w Windowsie

Kolejne dwa exploity ujrzały światło dzienne. Microsoft i użytkownicy Windowsa 10 w poważnych tarapatach.

z- 0

- #

- #

- #

- #

- #

- #

10

Groźna niezałatana podatność w windowsowym harmonogramie zadań

Autorka exploitów ma posiadać informacje o kolejnych 4 niezałatanych lukach bezpieczeństwa.

z- 1

- #

- #

- #

- #

- #

- #

5

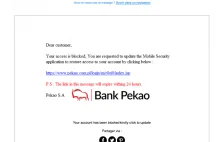

Ciekawy phishing na klientów Pekao

Dziś na skrzynki Polaków (nie tylko klientów Pekao) rozesłane zostały fałszywe e-maile podszywające się pod Pekao, będące tak rzadko ostatnio spotykanym klasycznym phishingiem. Trzeba przyznać, że wśród tego zalewu scamów “na dopłatę 1PLN” trochę tęskniliśmy za takimi atakami… Zobaczcie jak...

z- 0

- #

- #

- #

- #

- #

- #

104

Google przez 14 lat zapisywał hasła czystym tekstem. 14 lat!

Funkcja z błędem została usunięta, ale od 2005 roku hasła nie były haszowane. Przynajmniej się przyznali…

z- 12

- #

- #

- #

- #

- #

- #

0

Ciekawy phishing na klientów Pekao

Dziś na skrzynki Polaków (nie tylko klientów Pekao) rozesłane zostały fałszywe e-maile podszywające się pod Pekao, będące tak rzadko ostatnio spotykanym klasycznym phishingiem. Trzeba przyznać, że wśród tego zalewu scamów “na dopłatę 1PLN” trochę tęskniliśmy za takimi atakami…

z- 2

- #

- #

- #

- #

- #

- #

434

Rosyjska sędzia zrezygnowała po wycieku jej selfie toples

Rosyjska sędzie "zrezygnowała" po tym jak w sieci pojawiło się jej zdjęcie toples. Poszkodowana nigdy nie umieściła go w sieci. Ирина Деваева dla poszukiwaczy.

z- 188

- #

- #

- #

20

Clever Cloud: przez luki w Intelach straciliśmy 25% wydajności w 18 miesięcy

Dochodzi do patologicznej sytuacji, w której administratorzy dużych usług płacą Intelowi więcej i więcej, a dostają coraz mniej.

z- 2

- #

- #

- #

- #

- #

- #

745

TeamViewer zhakowany, firma ukrywała informację o ataku przez 3 lata

Atak na taki program, jak TeamViewer mógł mieć szczególnie katastrofalne skutki dla milionów użytkowników na całym świecie.

z- 97

- #

- #

- #

- #

- #

- #

531

Polskie fora, rosyjski łącznik, serbska mafia i iPhone'y za 40% ceny.

Co mają ze sobą wspólnego fikcyjne forum z dziesiątkami tysięcy postów, nieistniejące przesyłki rzekomo odebrane przez klientów, fanpage ze smoothies i rabat 60% na elektroniku? Oto wyniki naszego nowego śledztwa.

z- 64

- #

- #

- #

- #

- #

- #

9

Rekordowy poziom dziur w systemach IT

Na całym świecie średnia ocena dojrzałości cyberbezpieczeństwa wynosi 1,45 na 5. Dlaczego tylko tyle?

z- 7

- #

- #

- #

- #

- #

- #

13

Zmierzch hacktywizmu – czy nikt już nie włamuje się w imię wyższych celów?

W ciągu ostatnich 5 lat odnotowano 95-procentowy spadek liczby ataków motywowanych politycznie lub społecznie.

z- 4

- #

- #

- #

- #

- #

- #

- 1

7

Jak hackerzy ZŁAMALI WhatsApp przy pomocy POŁĄCZENIA TELEFONICZNEGO

Całość wymagała jednego jedynego połączenia telefonicznego za pośrednictwem WhatsAppa. Użytkownik nawet nie musiał go odebrać...

z- 0

- #

- #

- #

- #

- #

- #

2

Podatność w procesorach Intela: jak sprawdzić, czy twój komputer jest bezpieczny

Wydano już aktualizacje omijające zagrożenie, a także programy sprawdzające status podatności.

z- 0

- #

- #

- #

- #

- #

- #

1

RAPORT: W POLSCE BEZ PROBLEMU MOŻNA PODSZYĆ SIĘ POD PREZYDENTA, PREMIERA I...

W Polsce można podszyć się pod prawie każdą najważniejszą instytucję. Na długiej liście jest prezydent, premier, ministerstwa i najważniejsze służby.

z- 1

- #

- #

- #

- #

- #

1

Ekspert o ataku Client Domain Hooking: aktualny stan zabezpieczeń to za mało

Atak typu Client Domain Hooking jest nową odmianą MiTM. Pozwala „przykleić” (prawie) dowolną stronę WWW do zupełnie innej domeny i przechwytywać cały ruch.

z- 0

- #

- #

- #

- #

- 1

- 0

14

Podatność MDS w procesorach Intela, konieczna aktualizacja mikrokodu

Podatne są wszystkie procesory Intela, które trafiły na rynek po 2011 roku.

z- 2

- #

- #

- #

- #

- #

- #

#programowanie #hacking