Chińsko-polski satelita już w 2018!

Polska będzie badać Księżyc za pomocą satelity! Pomoże w tym współpraca z Chinami – ogłosił Minister Nauki i Szkolnictwa Wyższego, Jarosław Gowin.

z- 15

- #

- #

- #

- #

- #

Polska będzie badać Księżyc za pomocą satelity! Pomoże w tym współpraca z Chinami – ogłosił Minister Nauki i Szkolnictwa Wyższego, Jarosław Gowin.

z

Z każdym dniem zdecydowanie rośnie liczba fanów nowego komputera jednopłytkowego, który pojawił się niedawno na Kickstarterze. LattePanda łączy w sobie moc 4-rdzeniowego procesora Intel Atom z popularną ATmegą32. Tak przygotowany moduł jest idealną platformą dla fanów płytek typu...

zDzięki ostatniemu wykopalisku o dwóch młodzieńcach, którzy nabijali się z niepełnosprawnej dziewczynki na Skype, wielu z nas zgłosiło sprawę mediom. Jest i odzew. Nie padają konkretne nazwiska, ale wskazane dane już zostały przekazane policji (informują nas o tym rodzice i nauczyciele - wiarygodni).

z

Na forum ToRepublic pewien użytkownik opublikował kilka godzin temu bazę danych serwisu oferującego dowóz posiłków dobranych pod kątem odpowiednich niskokalorycznych diet Fit and eat. Wśród klientów serwisu jest spora grupa tzw. „celebrytów”.

z

Najnowsze komputery Mac Pro wspierają monitory o rozdzielczości 4K, co sugeruje pojawienie się w przyszłości takich urządzeń z logo Apple. Edgar Rios postanowił odpowiedzieć na pytanie, jak mogłyby one wyglądać.

zTylko ich stać na15-20 PB transferu w tcpdump.

zRządowe ogłoszenie mówi, że Rosja jest w stanie zapłacić za na rozpruwacz Tora maksymalnie 3 900 000 rubli (ok. 350 000 PLN). I przyjmuje tylko poważne oferty — aby wziąć udział w przetargu trzeba wpłacić równowartość 17 000 PLN.

z

Kopalnia litecoin i innych kryptowalut na darmowych kontach oraz trialach popularnej chmury Amazon. Wydajność 20 000 komputerów. Da się?

zPowstał koncept nowej kryptowaluty, którą uzyskuje się nie dzięki mocy obliczeniowej, a przepustowości – udostępnianiu pasma do przekazywania ruchu innych użytkowników w sieci Tor. Czy generowanie hashy to już bezużyteczna czynność?

z

Poczta Polska ostrzega przed fałszywymi e-mailami. Wiadomość informuje o otrzymaniu przesyłki pobraniowej, która oczekuje na odbiór. Do e-maila dołączono zainfekowany wirusem załącznik.

z

Czy zwykły webowy programista, ma szansę stworzyć prostą aplikację na iPhone/iPada? Oto krótki poradnik na temat przerabiania aplikacji webowych na działające offline, aplikacje mobilne dla iPhone/iPada (iOS).

zJedno z pierwszych polskich Torowych for internetowych powraca? Na to może wskazywać posta Zdzisława Dyrmy na jego nowej stronie .onion. Zdzisław ogłosił też konkurs — rozdaje Bitcoiny w zamian za przełamanie zabezpieczeń serwera.

z

Skrzynka e-mail Arkadija Dworkowicza została zhackowana. Ale nie ta rządowa, a prywatna na... GMailu. Problem w tym, że to właśnie na tej skrzynce wiceminister przechowywał oficjalną korespondencję. I ciekawie z tego faktu się tłumaczy.

z

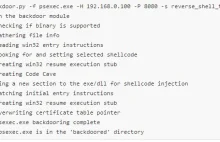

The Backdoor Factory nie tylko doda odpowiedni fragment kodu do pliku wykonywalnego (Windows, Linux), ale także dzięki kilku sztuczkom tak go ukryje, by nie zwróciły na niego uwagi programy antywirusowe.

z

Namierza i przechwytuje (dekodując) wszystko, od komórek poprzez Wi-Fi do połączeń satelitarnych.

z

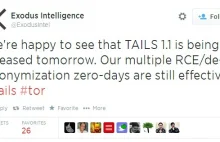

Na początku sierpnia na konferencji Black Hat miała zostać pokazana prezentacja, przedstawiająca skuteczne ataki deanonimizujące użytkowników i serwery sieci Tor, przeprowadzone na żywym organizmie. Niestety jednak jej nie zobaczymy. Dlaczego?

z

Jeden z dziennikarzy Ars złożył wniosek o dostęp do informacji, jakie na jego temat zebrały agencje rządowe odpowiedzialne za ochronę granic. Wśród tych danych znalazł się również adres IP, pełne dane karty kredytowej oraz notatki pracowników sporządzone na podstawie rozmów telefonicznych.

zRocznica

od 09.12.2022

Gadżeciarz

od 05.03.2014

Regulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking