Nie wiem czy ktoś się bawi w hakera czy trolla ale jeśli to prawda to wyciekła pokaźna baza danych z allegro. Ja zmieniam hasło, a was ostrzegam.

Wszystko

Najnowsze

Archiwum

- 6

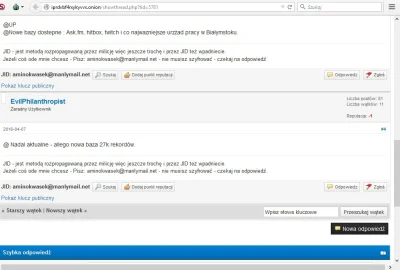

Nie wiem czy ktoś się bawi w hakera czy trolla ale jeśli to prawda to wyciekła pokaźna baza danych z allegro. Ja zmieniam hasło, a was ostrzegam.

źródło: comment_tA2POCu2PRKoMt3Bvbn9Rgq5AD6fxx56.jpg

Pobierz- 15

#nurburgring #tor #wieczorkawalerski #motoryzacja #samochody

519

W Polsce powstaje nowy tor samochodowy!

Wreszcie, nareszcie!

z- 113

- #

- #

- #

- #

- #

- #

37

Uliczny tor wyścigowy F1 w Baku - Grand Prix Europy 2016

W dniach 17-19 czerwca 2016 roku w stolicy Azerbejdżanu, Baku, zostanie rozegrana 8 runda wyścigów formuły jeden. Za układ toru odpowiada Hermann Tilke. Tor będzie bardzo długi i szybki. Nitka toru liczy 6 006 m i ma 20 zakrętów. Ruch będzie przeciwny do ruchu wskazówek zegara.

z- 6

- #

- #

- #

- #

- #

- #

- 2

- 1

- 0

- 1

e^x = \sum{n=0}^\infty {x^n \over n!} = \lim{n \to \infty}\left(\frac{1}{0!} + \frac{x}{1!} + \frac{x^2}{2!} + \cdots + \frac{x^n}{n!}\right)

- 0

- 1

Korzystał ktoś z Was z VPNa privateinternetaccess?. Zastanawiam się nad zakupem abonamentu, ale nie wiem, czy warto, a opinii mało ( ͡° ʖ̯ ͡°)

#internet #tor #vpn #bezpieczenstwo

- 1

3

Komunikacja terroru. Czy TOR oraz szyfrowanie danych zagraża naszemu...

Jesteśmy inwigilowani na każdym kroku. Dane z telefonów komórkowych, portali społecznościowych czy monitoringu miejskiego są cały czas przetwarzane na niewyobrażalną przez nas skalę. A jednak zamachy terrorystyczne cały czas mają miejsce. Czy naprawdę nie da się wyśledzić terrorysty?

z- 0

- #

- #

2

#urbex Tor Wyścigów Konnych w Rudzie Pabianickiej Łódź #2

Tym razem z historią miejsca czy podoba wam się taka forma ? Historia:Tor Wyścigów Konnych w Rudzie Pabianickiej powstał w 1907 roku z inicjatywy inżyniera W...

z- 0

- #

- #

- #

- #

- #

3

#urbex Tor Wyścigów Konnych w Rudzie Pabianickiej Łódź #1

To pierwsza część filmu gdzie przechadzam się po starych budynkach pozostałościach po torze wyścigowym konnym.Z góry przepraszam za mojego pociągającego nosa...

z- 1

- #

- #

- #

- #

- #

- #

Tor to cała sieć więc takie gadanie jest nieco bez sensu. Na warstwie sieciowej mamy topologie sieci, na warstwie transportowej udostępnienie link-layer tunnel (podobnie jak l2tp). Natomiast jakbym miał wybrać jedno, to bym powiedział, że warstwa aplikacji. Tam mamy szyfrowanie i inne takie. Ale głownie chodzi o wysokopoziomowe tworzenie szyfrowanych tunelów TCP dla innych aplikacji.

- 1

1. wygenerować klucz publiczny (RSA-1024)

2. prosisz innych użytkowników sieci o bycie tzw.

introduction points (zaświadczają oni, że faktycznie w sieci istniejesz, dajesz im swój public key i inne pierdoły)3. wpisujesz sie do bazy danych (jest wpis z Twoim kluczem publicznym oraz lista

introduction points. Wszystko oczywiście podpisane kluczem prywatnym). Owa "baza danych" nie jest oczywiście pojedynczym- 1

http://freeoreo.ga/

#proxy #usa #internet #tor

- 0

- 3

- 9

http://pastebin.com/CWPhgdwz

- 4

Dodatkowo:

1. nie uzywaj tego samego nicku/maila ktorego uzywasz gdzies w clearnecie, hasla tez najlepiej nie.

2. postaw wirtualna maszyne z odpowiednim systemem (whonix / tails / jonDo)

3. najlepiej uzywaj vpn + maszynka z torem

Polecam tez

- 1

źródło: comment_kJFU7YU6Tf6ArXv5nNKAWOCtvg12Tez2.jpg

Pobierz