cd. wpisu https://www.wykop.pl/wpis/46329223/heh-aplikacja-photos-od-microsoftu-wbudowana-w-w10/

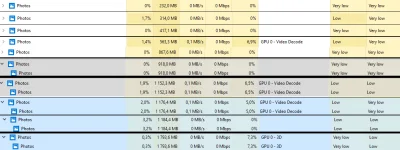

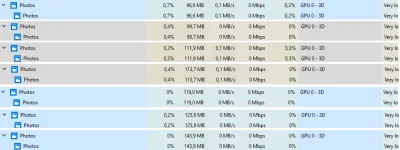

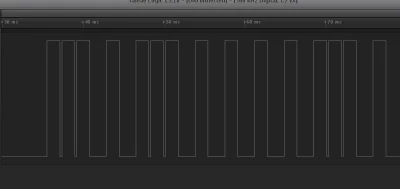

Błąd potwierdzony, winowajca na 90% ustalony, aplikacją można wykonać DoS. Bawię się teraz w dalszą eksploitację, może się uda coś więcej. Jako że nie chcę uchodzić za blacka to przed nowym rokiem błąd zostanie zgłoszony do Microsoftu w trybie responsible disclosure z 90 dniowym czasem na patch. Jeśli patch wyjdzie wcześniej szczegóły udostępnię wcześniej.

Wybaczcie za profesjonalną kompilację w paincie.

#reverseengineering #debugging #itsec

Błąd potwierdzony, winowajca na 90% ustalony, aplikacją można wykonać DoS. Bawię się teraz w dalszą eksploitację, może się uda coś więcej. Jako że nie chcę uchodzić za blacka to przed nowym rokiem błąd zostanie zgłoszony do Microsoftu w trybie responsible disclosure z 90 dniowym czasem na patch. Jeśli patch wyjdzie wcześniej szczegóły udostępnię wcześniej.

Wybaczcie za profesjonalną kompilację w paincie.

#reverseengineering #debugging #itsec

#hacking #reverseengineering

Komentarz usunięty przez moderatora