https://www.sans.org/sites/default/files/2019-12/201912-OUCH-December-Polish.pdf

#polska #cert #ouch #oszukujo #scam #komputery #informatyka #cybersecurity #bezpieczenstwo

Wszystko

Najnowsze

Archiwum

0

Czy alerty na Messengerze mogą uchronić od zagrożeń?

z

źródło: comment_1YDeclxLKIXVpI0KP7ZYzsIOI8GIzbQT.jpg

Pobierz

źródło: comment_I5q0a6JQLQMvnZjT6U0lFdd8GVsZFcFk.jpg

Pobierz25

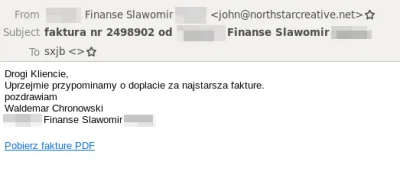

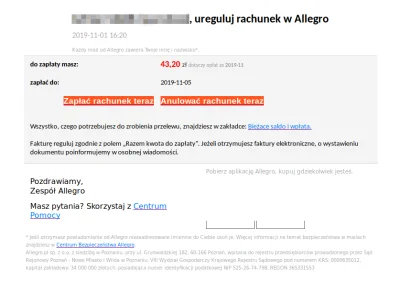

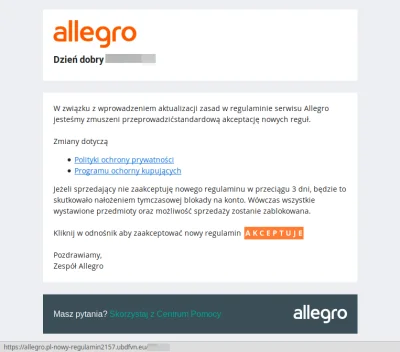

O temacie doniósł CERT Polska: Uwaga! Ostrzegamy przed #phishing kierowanym do użytkowników @Allegro_Group. W scenariuszu kampanii ofiara jest informowana o niedopłacie do salda konta z krótkim terminem płatności. Domena wykradająca hasła użytkowników to 2-login.alleqro-pl.choljai[.]info....

z473

CERT Polska ostrzega przed oszustami podszywającymi się pod jeden z najpopularniejszych serwisów aukcyjnych. Mowa oczywiście o Allegro. Użytkownicy serwisu otrzymują fałszywe maile, w których proszeni są o uregulowanie rachunku. Tak naprawdę e-mail, rzekomo pochodzący od administratorów serwisu...

z

źródło: comment_ytZxfB1ft0otXGmdmOL50VrGOEvycRU3.jpg

Pobierz

źródło: comment_9l1iXkw7iw9kDwiyB6iNFbwOJXpWoXIy.jpg

Pobierz

źródło: comment_nOcixA1aeYwyAZGmE656sw6B8gFSSQkl.jpg

Pobierz

źródło: comment_Huv2k6KEwOxnApGvIywx0qNB10wtu4FY.jpg

Pobierz1394

Jesteśmy zespołem reagowania na incydenty cyberbezpieczeństwa (CERT.PL,z ang. Computer Emergency Response Team) w polskim internecie - chronimy jego użytkowników przed złośliwym oprogramowaniem, oszustwami i innymi zagrożeniami czychającymi w sieci. Czekamy na Wasze pytania w temacie szeroko...

zAutorom trzech najbardziej plusowanych pytań wyślemy nasz zestaw gadżetów: kubek + koszulka + torba.

źródło: comment_MxjFUaKQamdsmijAPgXvnQpiQDixfqWo.jpg

Pobierz10

Taka trochę pasta wyjdzie ale polecam unikać moich doświadczeń. Znalazłem w czerwcu ogłoszenie o pracę wystawione przez operatora usług kluczowych. Małe powiatowe miasteczko oddalone ok 40 km od mojego miejsca zamieszkania. Ogłoszenie było z kwietnia ale postanowiłem napisać, przesłałem cv wraz z...

zRegulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking

Plusujcie i pamiętajcie o zgłaszaniu incydentów po adresem https://incydent.cert.pl ( ͡~ ͜ʖ ͡°)

#polska #cert #oszukujo #malware #komputery #informatyka #cybersecurity

źródło: comment_JPbgpkuKGGKBaGzk2OeG65yK9xkjMbII.jpg

Pobierz