Wszystko

Najnowsze

Archiwum

Chyba leci nowa kampania oszustw na aplikację śledzącą paczkę. Tym razem sms po angielsku ale akcja ta sama -> zainstaluj apkę do śledzenia. Strona niedostępna z kompa, sprawdzany user agent i jak coś przekierowanie na google.com.

https://i.imgur.com/DsdjMu0.png <- wiadomość

https://i.imgur.com/2DYGtRJ.png <- skan pliku

@certpl poszedł sms do Was.

#android #cyberbezpieczenstwo #bezpieczenstwo #cert

https://i.imgur.com/DsdjMu0.png <- wiadomość

https://i.imgur.com/2DYGtRJ.png <- skan pliku

@certpl poszedł sms do Was.

#android #cyberbezpieczenstwo #bezpieczenstwo #cert

hej @certpl jesteście w stanie zablokować?

pokazało mi się razem z "konkursem" od M. Szpaka

https://fb.watch/ 3ZWikH7gVR

#niebezpiecznik #cert #zaufanatrzeciastrona

pokazało mi się razem z "konkursem" od M. Szpaka

https://fb.watch/ 3ZWikH7gVR

#niebezpiecznik #cert #zaufanatrzeciastrona

- 0

@PosiadaczKonta: Myślałem że uda mi się wyciągnąć jakieś inne domeny ale jedyne co podsyła to kolejne końcówki ( ͡° ʖ̯ ͡°) Ewidentnie obcokrajowiec bo kaleczy strasznie.

- 0

@PosiadaczKonta: Już pięknie przekierowuje na autentyczny inPost. Dziękujemy Ci kapitanie @certpl ( ͡° ͜ʖ ͡°)

mirki zobaczcie co znalazłem ( ͡° ʖ̯ ͡°)

to jest ta słynna bramka płatności przez którą okradają kilkadziesiąt tysięcy dziennie?

https://github.com/lukaszjedrzejczak/payu

chyba trzeba to zgłosić chłopakom z Cert-u do analizy

#scam #oszukujo #phishing #polska #facebook #komputery #cyberbezpieczenstwo #cybersecurity #cert #oszustwo #banki

to jest ta słynna bramka płatności przez którą okradają kilkadziesiąt tysięcy dziennie?

https://github.com/lukaszjedrzejczak/payu

chyba trzeba to zgłosić chłopakom z Cert-u do analizy

#scam #oszukujo #phishing #polska #facebook #komputery #cyberbezpieczenstwo #cybersecurity #cert #oszustwo #banki

- 3

Komentarz usunięty przez moderatora

- 0

#cyberbezpieczenstwo #cybersecurity #cert

Witam, znacie moze anty-virus na Android ktory sprawdzi URL klikniety w WhatsApp/SMS/etc. i ostrzeze jesli to phishing??

Mam na mysli URLe typu:

http://olx.store.costam/paczka/111222333

http://in-post.doplata.costam/111222333

Dzieki!!!

Witam, znacie moze anty-virus na Android ktory sprawdzi URL klikniety w WhatsApp/SMS/etc. i ostrzeze jesli to phishing??

Mam na mysli URLe typu:

http://olx.store.costam/paczka/111222333

http://in-post.doplata.costam/111222333

Dzieki!!!

- 0

@AjentSzprot @Dibhala

To nie dla mnie, a dla osob, ktore nie umieja po URL'u rozpoznac phishing'u.

AntyVir nie musi czytac tresci (z reszta WhatsApp, GMail, FB ... jej nie udostepnia).

AntyVir powinien zachowac sie jak "typowy browser w Android" i przechwycic klik w link (w jednej z w/w app), sprawdzic ten link i pokazac ostrzezenie lub otworzyc wlasciwy browser.

Pytanie: czy ktorys AntyVir tak robi?? ;]

Jest kilka AntyVirow na

To nie dla mnie, a dla osob, ktore nie umieja po URL'u rozpoznac phishing'u.

AntyVir nie musi czytac tresci (z reszta WhatsApp, GMail, FB ... jej nie udostepnia).

AntyVir powinien zachowac sie jak "typowy browser w Android" i przechwycic klik w link (w jednej z w/w app), sprawdzic ten link i pokazac ostrzezenie lub otworzyc wlasciwy browser.

Pytanie: czy ktorys AntyVir tak robi?? ;]

Jest kilka AntyVirow na

- 0

@gt4mix: tu żadna baza domen służących do phishingu nie jest potrzebna.

Swoją drogą czemu nie informujesz aby czytali ostrzeżenia wysyłane przez olx?

Przecież nie robią tego bo im się w robocie nudzi.

tu jest potrzebne czytanie ze zrozumieniem tego o czym informuje na każdym kroku olx. Serwis wysyła powiadomienia wyłącznie z domen zakończonych na .olx.PL i z

Swoją drogą czemu nie informujesz aby czytali ostrzeżenia wysyłane przez olx?

Przecież nie robią tego bo im się w robocie nudzi.

tu jest potrzebne czytanie ze zrozumieniem tego o czym informuje na każdym kroku olx. Serwis wysyła powiadomienia wyłącznie z domen zakończonych na .olx.PL i z

- 0

@itakniktniezapamieta: Dzięki za wrzucenie!

- 110

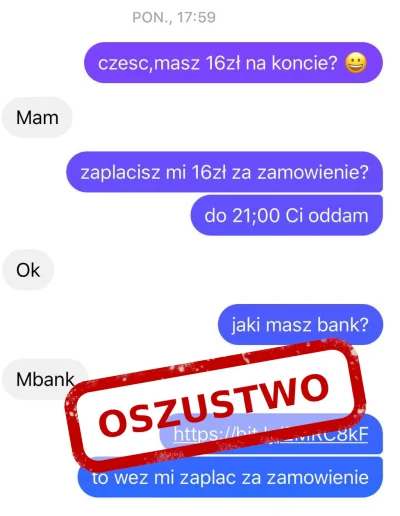

Uwaga Mirasy i Mirabele! Nasz zespół zaobserwował nowy wariant oszustwa, polegający na wykorzystaniu przejętych kont w serwisie Facebook do wyłudzenia środków finansowych.

Przestępcy, wykorzystując przejęte konta w serwisie Facebook, piszą do kontaktów ofiary z prośba o opłacenie zamówienia. W przeciwieństwie do dotychczasowych kampanii, przed którymi ostrzegaliśmy wcześniej, tym razem przestępcy przesyłają link prowadzący do fałszywej bramki płatności PayU. Następnie ofiara ma możliwość wybrania sposobu płatności, przy czym na ten moment jedyną działającą

Przestępcy, wykorzystując przejęte konta w serwisie Facebook, piszą do kontaktów ofiary z prośba o opłacenie zamówienia. W przeciwieństwie do dotychczasowych kampanii, przed którymi ostrzegaliśmy wcześniej, tym razem przestępcy przesyłają link prowadzący do fałszywej bramki płatności PayU. Następnie ofiara ma możliwość wybrania sposobu płatności, przy czym na ten moment jedyną działającą

źródło: comment_1613489606dKIjVc5gjtbeqmDxtAOVMn.jpg

Pobierz- 97

@certpl:

Serio są ludzie, którzy regularnie płacą za kogoś a do tego dają się na to nabrać? Przecież to normalne, że nikt z dalszych znajomych nagle nie wypali no elo zapłać mi za zamówienie. Bliski i regularny kontakt utrzymuje się z kilkoma tymi samymi osobami a te dobrze znamy i wiemy że nie napisali by nagle czegoś takiego, a nawet jeśli to każdy ma specyficzny styl pisania, słownictwo, "wewnętrzne" zwroty,

Serio są ludzie, którzy regularnie płacą za kogoś a do tego dają się na to nabrać? Przecież to normalne, że nikt z dalszych znajomych nagle nie wypali no elo zapłać mi za zamówienie. Bliski i regularny kontakt utrzymuje się z kilkoma tymi samymi osobami a te dobrze znamy i wiemy że nie napisali by nagle czegoś takiego, a nawet jeśli to każdy ma specyficzny styl pisania, słownictwo, "wewnętrzne" zwroty,

@smk666: myslisz ze jakim cudem syn Eastwooda wyciagnal od babki 600k zl? Xd

- 164

Oczekujesz na szczepionki przeciw COVID-19? Uważaj! Nasz zespół ostrzega przed potencjalnymi atakami wykorzystującymi fakt rozpoczęcia SMS-owej rejestracji na szczepienie przeciwko koronawirusowi.

Pamiętaj o tym, aby nie reagować na wiadomości tekstowe, których się nie spodziewasz i by weryfikować informacje na oficjalnej stronie https://www.gov.pl/web/szczepimysie/zarejestruj-sie-na-szczepienie-przez-sms. Rzeczywisty proces rejestracji może być zainicjowany tylko przez pacjenta. Nikt nie skontaktuje się z Tobą jako pierwszy. Rejestracji podlegają osoby 70+, a komunikacja odbywa się w całości przez SMS-y jedynie

Pamiętaj o tym, aby nie reagować na wiadomości tekstowe, których się nie spodziewasz i by weryfikować informacje na oficjalnej stronie https://www.gov.pl/web/szczepimysie/zarejestruj-sie-na-szczepienie-przez-sms. Rzeczywisty proces rejestracji może być zainicjowany tylko przez pacjenta. Nikt nie skontaktuje się z Tobą jako pierwszy. Rejestracji podlegają osoby 70+, a komunikacja odbywa się w całości przez SMS-y jedynie

- 11

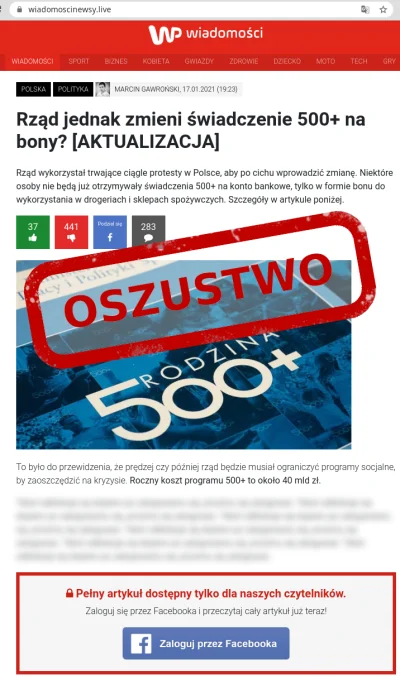

Uwaga! Nasz zespół zaobserwował kampanię podszywającą się pod @WirtualnaPolska, informującą o zmianie charakteru świadczenia 500+ na bony. Aby przeczytać cały artykuł wymagane jest zalogowanie do Facebooka na podstawionym przez cyberprzestępców fałszywym panelu logowania. Konsekwencje wpisania tam swojego loginu i hasła, a w rezultacie przejęcia konta to nie tylko dostęp osób niepowołanych do Waszej prywatnej korespondencji i zdjęć, ale także możliwe próby wyłudzenia pieniędzy od Waszych znajomych na Messengerze czy wykorzystanie

źródło: comment_1610984392H7e66517uCAFe8E7x0SIi6.jpg

PobierzKomentarz usunięty przez moderatora

- 5

- 1

Zacząłem się zapisywać, ale po wpisaniu wszystkich danych (brakło tylko żeby chciało numer dowodu)

Uznałem że nie ma co się śpieszyć - Dlaczego ?

Patrząc z perspektywy przeszkolenia urzędników oraz jakości usług i zabezpieczeń IT naszych rządowych platform, szansa na wyciek danych jest więcej niż pewne... (plain text pewnie gdzieś już na pulpicie siedzi)

Będąc w ostatniej grupie szczepionych i ilości szczepionek, fakt że w 2021 uda mi się dostać dawkę lub dwie jest mało

Uznałem że nie ma co się śpieszyć - Dlaczego ?

Patrząc z perspektywy przeszkolenia urzędników oraz jakości usług i zabezpieczeń IT naszych rządowych platform, szansa na wyciek danych jest więcej niż pewne... (plain text pewnie gdzieś już na pulpicie siedzi)

Będąc w ostatniej grupie szczepionych i ilości szczepionek, fakt że w 2021 uda mi się dostać dawkę lub dwie jest mało

źródło: comment_1610721959nDGgsCTy5uubeVbiewMfds.jpg

Pobierz- 444

Oczekujący na szczepionki COVID-19, uważajcie! Nasz zespół ostrzega przed potencjalnymi atakami wykorzystującymi fakt rozpoczęcia rejestracji na szczepienie przeciwko koronawirusowi. Uważajcie w szczególności na:

- Podejrzane emaile, SMS-y, strony internetowe, aplikacje i telefony wymagające od nas nagłej reakcji.

- Sensacyjne wiadomości/strony wymagające dodatkowego logowania, również te udostępniane z kont znajomych w mediach społecznościowych.

Szczepienia przeciwko koronawirusowi są na każdym etapie bezpłatne i dobrowolne. Nie jest wymagane dokonywanie żadnych opłat ani wypisywanie się z rejestracji.Oficjalne informacje o

- Podejrzane emaile, SMS-y, strony internetowe, aplikacje i telefony wymagające od nas nagłej reakcji.

- Sensacyjne wiadomości/strony wymagające dodatkowego logowania, również te udostępniane z kont znajomych w mediach społecznościowych.

Szczepienia przeciwko koronawirusowi są na każdym etapie bezpłatne i dobrowolne. Nie jest wymagane dokonywanie żadnych opłat ani wypisywanie się z rejestracji.Oficjalne informacje o

- 10

@certpl: Zapomnieliście dać linka do prawdziwego formularza rejestracji do szczepień, uwaga podaje link:

file:///C:/Users/Natalia/AppData/Local/Microsoft/Windows/INetCache/Content.Outlook/KY3FNBVU/pacjent.gov.pl/aktualnosci/szczepimy-sie

;)

file:///C:/Users/Natalia/AppData/Local/Microsoft/Windows/INetCache/Content.Outlook/KY3FNBVU/pacjent.gov.pl/aktualnosci/szczepimy-sie

;)

- 21

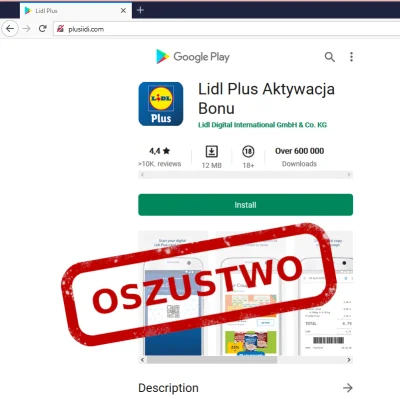

Łowcy promocji, uważajcie! Nasz zespół zaobserwował kampanię podszywającą się pod LIDL, zachęcającą do instalacji złośliwego oprogramowania Alien na platformę Android. Malware umożliwia kradzież środków z kart płatniczych i przejęcie całkowitej kontroli nad urządzeniem.

Główny schemat działania oszustów pozostaje bez zmian - masowa wysyłka SMS wraz z linkiem do pobrania aplikacji, która umożliwia rzekomą zniżkę 350 PLN na zakupy. Po kliknięciu ukazuje się sfabrykowana strona w sklepie Google Play. Złośliwa domena w SMS

Główny schemat działania oszustów pozostaje bez zmian - masowa wysyłka SMS wraz z linkiem do pobrania aplikacji, która umożliwia rzekomą zniżkę 350 PLN na zakupy. Po kliknięciu ukazuje się sfabrykowana strona w sklepie Google Play. Złośliwa domena w SMS

źródło: comment_1609322398OycDeLTt2yfc8qBAY2NTYF.jpg

Pobierz- 11

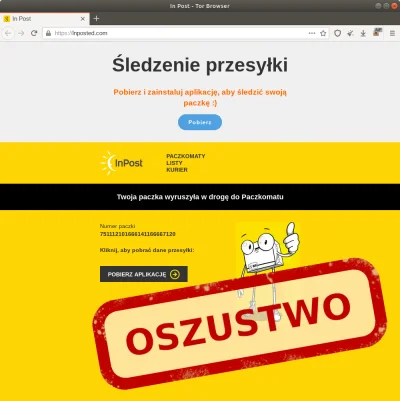

Oczekujący na prezenty, uważajcie! Nasz zespół zaobserwował kampanię podszywającą się pod @paczkomaty_pl, zachęcającą do instalacji złośliwego oprogramowania Cerberus na platformę Android. Malware umożliwia kradzież środków z kart płatniczych i przejęcie całkowitej kontroli nad urządzeniem.

Główny schemat działania oszustów pozostaje bez zmian - masowa wysyłka SMS wraz z linkiem do pobrania rzekomej nowej wersji aplikacji. Po kliknięciu ukazuje się sfabrykowana strona w sklepie Google Play. Złośliwa domena w SMS to lnposted[.]com. Kampania

Główny schemat działania oszustów pozostaje bez zmian - masowa wysyłka SMS wraz z linkiem do pobrania rzekomej nowej wersji aplikacji. Po kliknięciu ukazuje się sfabrykowana strona w sklepie Google Play. Złośliwa domena w SMS to lnposted[.]com. Kampania

źródło: comment_16083000326L8fc2n5hrKTmz7D18p0xE.jpg

Pobierz- 2

@thority: Nigdy nie obrażaliśmy scammerów, to wierutne kłamstwa! ( ͡~ ͜ʖ ͡°)

@login-jest-zajety: Nazewnictwo się na siebie "nakłada" - https://www.cert.pl/news/single/analiza-techniczna-trojana-bankowego-cerberus/

@login-jest-zajety: Nazewnictwo się na siebie "nakłada" - https://www.cert.pl/news/single/analiza-techniczna-trojana-bankowego-cerberus/

@certpl: racja. To ja o innym mówiłem. :)

- 6

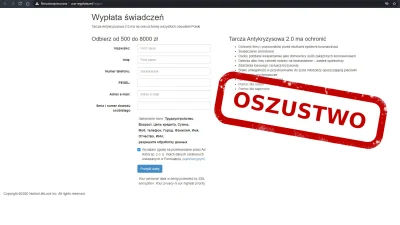

Uwaga Mirasy i Mirabelki! Nasz zespół zaobserwował nowe domeny, które przygotowane są do kampanii podszywającej się pod tarczę antykryzysową dla przedsiębiorców. Przestępcy nakłaniają w niej do wpisania swoich poufnych danych, takich jak PESEL czy numer karty płatniczej, w fałszywym panelu ZUS.

Nie znamy sposobu dystrybucji odnośnika do serwisu, gdyż zestaw domen został odkryty przez nasz zespół podczas monitoringu infrastruktury przestępców. Na ten moment znaleźliśmy następujące złośliwe domeny: zus-wyplata[.]ml, zus-login[.]cf, zus-wyplata[.]gq, zus-wyplata[.]tk oraz

Nie znamy sposobu dystrybucji odnośnika do serwisu, gdyż zestaw domen został odkryty przez nasz zespół podczas monitoringu infrastruktury przestępców. Na ten moment znaleźliśmy następujące złośliwe domeny: zus-wyplata[.]ml, zus-login[.]cf, zus-wyplata[.]gq, zus-wyplata[.]tk oraz

źródło: comment_1608130766NiDcJ5c4qfOiCTKtE9Hs7L.jpg

Pobierz- 10

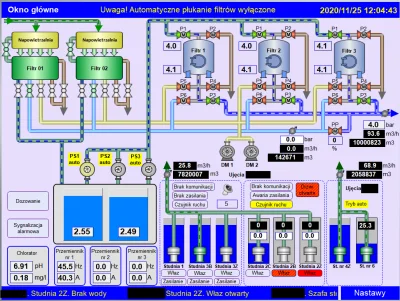

Obserwujemy zwiększoną liczbę przemysłowych systemów sterowania (ICS) dostępnych bezpośrednio z Internetu, często z możliwością zdalnego sterowania krytycznymi procesami, jak np. uzdatnianie wody. Adresując ten problem prowadzimy akcję #bezpiecznyprzemysl o której więcej w naszym dzisiejszym artykule https://www.cert.pl/news/single/coraz-wiecej-urzadzen-przemyslowych-podlaczonych-do-internetu

#cert #cyberbezpieczenstwo #komputery #polska #cybersecurity #hacking

#cert #cyberbezpieczenstwo #komputery #polska #cybersecurity #hacking

źródło: comment_16070813100FdUJsj19TEXsQ6shQLtny.jpg

Pobierz- 17

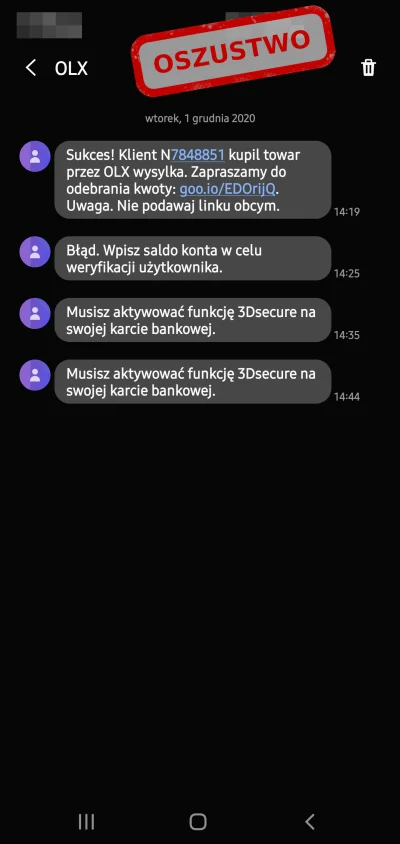

Mirki i Mirabelki sprzedający na portalu OLX, uważajcie! Nasz zespół zaobserwował znaczący wzrost liczby kampanii i wariantów oszustwa, w którym przestępcy nakłaniają do wpisania swoich danych w fałszywym panelu płatności. Nowością są fałszywe wiadomości SMS.

Główny schemat działania oszustów pozostaje bez zmian - zaczepienie ofiary w sprawie wystawionego przedmiotu oraz po negocjacjach, finalnie przesłanie linka do strony imitującej portal OLX, na którym znajduje się fałszywy panel płatności do "odebrania pieniędzy".

Teraz, oprócz fałszywych

Główny schemat działania oszustów pozostaje bez zmian - zaczepienie ofiary w sprawie wystawionego przedmiotu oraz po negocjacjach, finalnie przesłanie linka do strony imitującej portal OLX, na którym znajduje się fałszywy panel płatności do "odebrania pieniędzy".

Teraz, oprócz fałszywych

źródło: comment_1606987032yvaSMExgI9EtlCblwf6AIp.jpg

Pobierz- 6

Mirasy i Mirabele! Tym razem nie ostrzegamy, a informujemy ( ͡° ͜ʖ ͡°)

Opublikowaliśmy raport z przeprowadzonego przez nas badania bezpieczeństwa infrastruktury polskich placówek oświatowych, dostępnej z internetu.

W trakcie badania zidentyfikowaliśmy 44039 poważnych błędów. Liczba przebadanych instytucji gdzie zidentyfikowano przynajmniej jeden błąd poważny to 4824. Informacje o wykrytych podatnościach wraz z niezbędnymi rekomendacjami została przekazane administratorom. Zachęcamy do lektury i oczywiście zabezpieczania

Opublikowaliśmy raport z przeprowadzonego przez nas badania bezpieczeństwa infrastruktury polskich placówek oświatowych, dostępnej z internetu.

W trakcie badania zidentyfikowaliśmy 44039 poważnych błędów. Liczba przebadanych instytucji gdzie zidentyfikowano przynajmniej jeden błąd poważny to 4824. Informacje o wykrytych podatnościach wraz z niezbędnymi rekomendacjami została przekazane administratorom. Zachęcamy do lektury i oczywiście zabezpieczania

źródło: comment_1605276747OmUe0wGO8hxyAnWtbUVYKM.jpg

Pobierz- 20

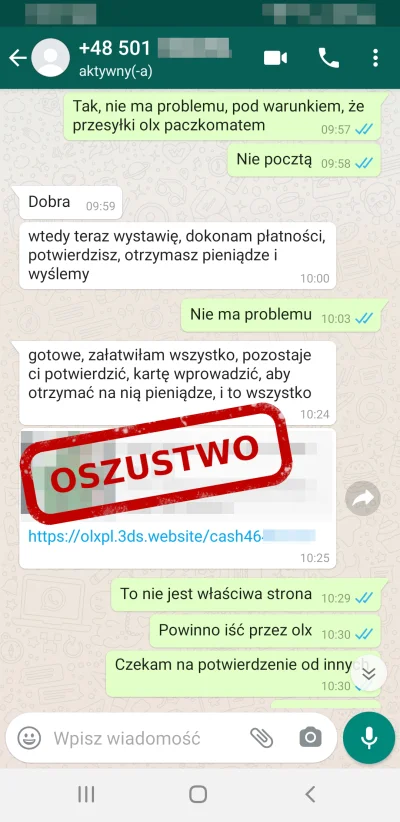

Ostrzeż znajomych! Sprzedajesz przedmioty przez #olx? Przestępcy mogą wyłudzić dane Twojej karty płatniczej! Wystarczy, że wpiszesz dane do fałszywego panelu OLX, do którego link Ci wyślą przez WhatsApp.

Obserwujemy nową kampanię, w której przestępcy kontaktują się przez WhatsApp z osobami wystawiającymi na sprzedaż przedmioty na portalu OLX. Po umówieniu transakcji przesyłają link do strony podszywającej się pod ten portal w celu finalizacji transakcji i otrzymania pieniędzy. Jeżeli wpiszesz tam

Obserwujemy nową kampanię, w której przestępcy kontaktują się przez WhatsApp z osobami wystawiającymi na sprzedaż przedmioty na portalu OLX. Po umówieniu transakcji przesyłają link do strony podszywającej się pod ten portal w celu finalizacji transakcji i otrzymania pieniędzy. Jeżeli wpiszesz tam

źródło: comment_1604671573JIYCLyiyJ4MZckqRcv9EhY.jpg

Pobierz- 0

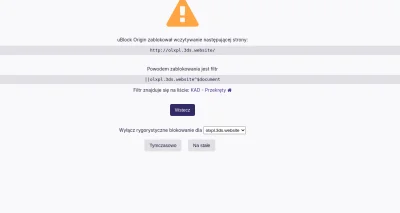

@grzemach: Niektórzy operatorzy korzystają z list od CERT i blokują przez ich DNS operatora.

Jeszcze można dodać filtr KAD do uBlock Orgin lub AdGuard https://github.com/PolishFiltersTeam/KAD

Albo jakiś DNS korzysta z KADhosts https://github.com/PolishFiltersTeam/KADhosts . Na pewno z tego korzysta NextDNS.

Jeszcze można dodać filtr KAD do uBlock Orgin lub AdGuard https://github.com/PolishFiltersTeam/KAD

Albo jakiś DNS korzysta z KADhosts https://github.com/PolishFiltersTeam/KADhosts . Na pewno z tego korzysta NextDNS.

źródło: comment_1604681200yyxVAYmKNEvTaMpFIyo7rA.jpg

Pobierz- 1

@grzemach: Generalnie to tak, aczkolwiek wszyscy polsce dostawcy mobilni oraz masa lokalnych operatorów się z nami integruje, więc trzeba uważać z DNS ( ͡º ͜ʖ͡º)

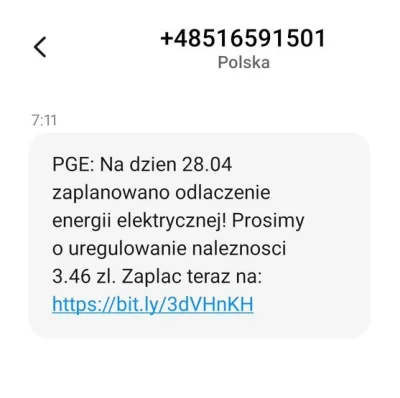

PGE: Na dzien 4.05 zaplanowano odlaczenie energii elektrycznej!

Prosimy o uregulowanie naleznosci 3.46 zl. Zaplac teraz na:

https://cli.co/Pge-platnosc-ZFJYYTLN

źródło: comment_1620040653wo7LvyVslsepkmIZ5GDX6W.jpg

Pobierz