#sekurak #kryptowaluta #samsung #technologie #ciekawostki #hacking

wpisy

Wszystkie

Archiwum

- 226

#sekurak #kryptowaluta #samsung #technologie #ciekawostki #hacking

źródło: comment_xqAZuudxEr2CjIxbPalhXW1yZ2eXcl9H.jpg

Pobierz- 8

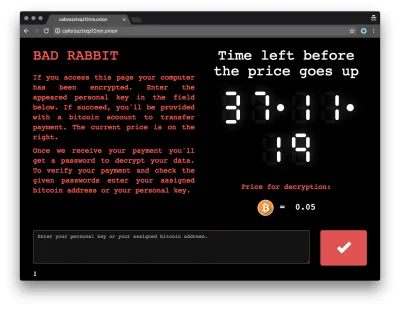

#sekurak #bezpieczenstwo #malware #petya

źródło: comment_FfvEuMFTgFZNMmLL5zvXmfuvtoWnUXAm.jpg

Pobierz- 3

Sprawdźcie lepiej swoje wyszukiwarki.

#sekurak #security #webdev #programowanie #hacking #bezpieczenstwo

źródło: comment_HXQL4dij3mFMHjttS7sOzSNPl2xE8lFZ.jpg

Pobierz- 7

#sekurak #wifi #informatyka #komputery #bezpieczenstwo #hacking

źródło: comment_DMc1C0Ao08ScW3cAEOIVOtVWHcxwFrUq.jpg

Pobierz- 4

https://sekurak.pl/kolejny-atak-na-equifax-tym-razem-instalowali-lewego-flasha/

#sekurak #security #bezpieczenstwo #hacking

źródło: comment_Lvu2p4K8ld98WZrvp27GXNzwCrOQNyfk.jpg

Pobierz- 10

https://sekurak.pl/darmowa-ksiazka-nauka-testow-penetracyjnych-z-pomoca-pythona/

#sekurak #ksiazki #bezpieczenstwo #hackingnews

źródło: comment_OEaBDFNITmuXlWBmJm8SmaYHCZlsNtKi.jpg

Pobierz- 4

Ogólnie to dość ciekawa lekcja dla wszystkich mających do czynienie z Ruby

https://sekurak.pl/wykonanie-dowolnego-kodu-na-ekstremalnie-popularnym-rybygems-org/

#sekurak #programowanie #webdev #bezpieczenstwo #hacking #exploit

źródło: comment_baaiLxSkxUt0jTzLAolBwdRILUZIy3Qe.jpg

Pobierz- 5

#sekurak #windows #windows10 #security

Komentarz usunięty przez autora

- 4

https://sekurak.pl/t-mobile-usa-bug-umozliwiajacy-pobranie-m-in-numeru-imsi-e-mail-ofiary-posiadajac-jedynie-jej-numer-telefonu/

#sekurak #bezpieczenstwo #hacking #wyciek

źródło: comment_SxOUXRe7pSMLvIlExFydgptcY9y5Zjly.jpg

PobierzKomentarz usunięty przez autora

- 9

#sekurak #bezpieczenstwo #hacking #technologia #internet #security

- 14

https://sekurak.pl/pelne-przejecie-iphone-przez-wifi-bez-interakcji-ofiary/

#sekurak #apple #bezpieczenstwo #iphone #hacking #exploit

źródło: comment_XUyKDqa8y0SdRMu40OvFNCskhQyKkhMd.jpg

Pobierz- 1

dający bezprzewodowo kontrolę nad chipem WiFi.

przejęcie kontroli na poziomie j---a iOS

pick one :D

Komentarz usunięty przez moderatora

- 13

https://sekurak.pl/net-json-zdalne-wykonanie-kodu-na-serwerze-czasami-tak/

Oczywiście aplikacja musi być na to podatna - ale w poście kilka przykładów z tego roku (np. RCE w Dotnetnuke)

#sekurak #webdev #programowanie #informatyka #bezpieczenstwo #dotnet

źródło: comment_dYc42FOmusQ4NA90P5uefkYYnsOR5JPG.jpg

PobierzBezpośrednio tutaj:

https://www.blackhat.com/docs/us-17/thursday/us-17-Munoz-Friday-The-13th-JSON-Attacks-wp.pdf

- 2

#niebezpiecznik #sekurak #zaufanatrzeciastrona @niebezpiecznik-pl @ZaufanaTrzeciaStrona @sekurak

- 0

#sekurak

- 2

- 3

Jest tam kawa? Bo nie zdążyłem wypić w domu.

- 40

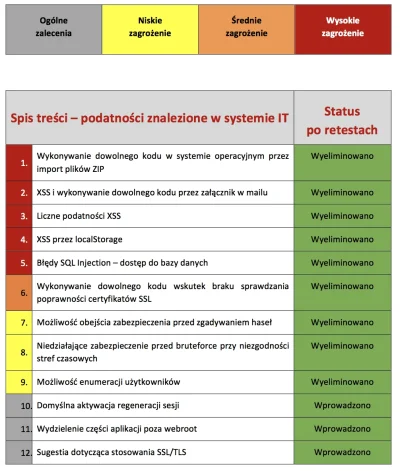

https://sekurak.pl/pelen-raport-z-prawdziwych-testow-bezpieczenstwa/

#bezpieczenstwo #webdev #programowanie #security #hacking #sekurak

źródło: comment_WFKOdk0HApEXaEAur8WCOaWzp9EQRp3A.jpg

Pobierz- 7

https://sekurak.pl/jak-zdalnie-ustawic-temperature-6553-c-na-waporyzatorze/

#sekurak #security #hacking #palenie

źródło: comment_xxrprmDp1jqTxyjdhP59W0ZkfebqIe6e.jpg

Pobierz- 0

Co się stanie po odpaleniu procesu odparowania? Autor nie sprawdzał – koszt urządzenia to sporo ponad 1000 PLN…

To co jest pokazane w artykule to tylko że warstwa protokołu BLE przyjęła poprawnie zapis 2 bajtów do 2 bajtowej charakterystyki. Według specyfikacji nie ma opcji żeby stack w tym urządzeniu odrzucił zapis jeżeli są wymagane uprawnienia. Inaczej urządzenie nie przeszłoby certyfikacji w Bluetooth SIG. Sama walidacja odbywa się dalej (być może w momencie

- 6

#sekurak #kamery #cctv #security

źródło: comment_9i9VAMzHYOnW8x3Iw1CMeMstXyXu5XnE.jpg

Pobierz

https://sekurak.pl/zhackowali-odkurzacz-mozliwosc-zdalnego-sterowania-dostep-do-feedu-video-ofiar/

#sekurak #hacking #bezpieczenstwo #security #komputery #odkurzacz

źródło: comment_ryLTM4TIJhNcPtBAf0aw5uveEHWOma7e.jpg

Pobierz