#programowanie #hacking

Wszystko

Najnowsze

Archiwum

13

Cyberatak: Niewidzialne zagrożenie

Cyberszpiegostwo z perspektywy wnętrza korporacji. Zobacz, jak grupa cyberprzestępców łamie firmowe zabezpieczenia, bez ograniczeń porusza się po sieci korporacji i czerpie z tego zyski.

z- 1

- #

- #

- #

- #

- #

- #

- #

- #

- 2

#programowanie #hacking

- 1

28

Hacking Democracy - film dokumentalny

"Oprogramowanie działające na maszynach do głosowania stanowi tajemnicę. Nawet urzędy zamawiające te maszyny nie mogą się zapoznać z dokładnym sposobem działania i liczenia głosów. Łatwo spreparować kartę pamięci, dzięki której zmieni się wynik głosowania w sposób niewykrywalny." (ang)

z- 1

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

#policja #webdesign

Jakieś porady?

#policja #webdesign #admin #administrator #abw #webdeveloper #hacking

- 5

8

Znaczki “bezpieczna strona” od McAfee mogą narażać strony na ataki

Jak informuje Shane MacDougall, bardzo łatwo można poznać kiedy strona korzystająca np. z usługi “secure trust mark” od McAfee jest podatna na atak. Wystarczy monitorować, czy odznaczenie zostało danej stronie cofnięte.

z- 0

- #

- #

- #

- #

- #

- #

- #

- 2

To dzięki tej stronie zostałem programistą. To na ircowym kanale tego serwisu poznałem tyle ciekawych osób, które teraz pracują w najlepszych firmach IT na świecie, którym nigdy straszne by pytania o programowanie/hacking/security nawet o 3 w nocy. Teraz ten serwis potrzebuje pomocy...

#mikroreklama #programowanie #hacking #security #cpp #asembler #php #javascript

40

UW-Team.org na krawędzi...

To na ircowym kanale tego serwisu poznałem tyle ciekawych osób, które teraz pracują w najlepszych firmach IT na świecie, którym nigdy straszne by pytania o programowanie/hacking/security nawet o 3 w nocy. Z videoartów tego serwisu nauczyłem się tak wiele. Teraz ten serwis potrzebuje pomocy...

z- 12

- #

- #

- #

- #

- #

- #

- #

- #

- #

33

Włamali się do milionów modemów, zyski wydali na prostytutki

Błąd w panelu admina modemu umożliwiał atakującemu ustawienie nowego hasła roota. Skrypt odczytywał hasło administratora, podmieniał konfigurację serwerów DNS.

z- 4

- #

- #

- #

- #

- #

- #

- #

7

Jak działa ZeuS?

Jeden z czytelników proszący o anonimowość przesłał nam następujący opis 2 trojanów związanych z bankowością, które korzystają z socjotechniki do nakłonienia użytkownika do wykonania przelewu pod pretekstem albo testu albo zwrotu nielegalnie pozyskanych środków.

z- 0

- #

- #

- #

- #

- #

- #

232

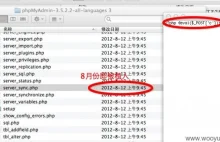

Uwaga! Backdoor w phpMyAdmin

Znaleziono backdoora w kodzie phpMyAdmin hostowanym na jednym z mirrorów na SourceForge. Backdoor został dodany do pliku server_sync.php, który nasłuchuje na żądania POST a następnie je wykonuje.

z- 43

- #

- #

- #

- #

- #

- #

7

Rzeczpospolita Hakerska–Zapisy z największych konferencji hakerskich na świecie

Blackhat, Defc0n, Hack in The Box... wielkie wydarzenia w branży bezpieczeństwa IT. We wpisie znajdują się linki do zapisów audio i wideo największych konferencji IT Security na świecie. Warto przejrzeć i być na bieżąco z elitą hakerów, pentesterów i audytorów.

z- 0

- #

- #

- #

- #

- #

- #

- #

- #

8

Telewizja Al Jazeera Hacked

Po wejściu na aljazeera.com ciągle można ujrzeć komunikat po arabsku

z- 1

- #

- #

- #

- #

- #

- 2

- 6

44

Dwa uniwersytety zhackowane w dwa dni - Anonymous znów atakują!

W czwartek Uniwersytet Oxford potwierdził, że jego zabezpieczenia sieciowe zostały naruszone.

z- 15

- #

- #

- #

- #

- #

- #

- 3

#ksiazki #bezpieczenstwo #hacking

Rozchodzi się o ten komentarz.na samym końcu.

http://nakielskiczas.pl/home/gmina-nako/9880-napierala-bedzie-otrzymywal-wiecej.html

#