Krypto kopalnia w restauracji

Koparka krypto waluty na barze w restauracji

z- 3

- #

- #

- #

- #

- #

- #

Koparka krypto waluty na barze w restauracji

z

Na tym blogu zdarza się, że są poruszane tematy tabu. Tym razem przyszedł czas na statyczne publiczne zmienne. Wiele już zostało powiedziane na temat zła, które wyrządziło światu ich stosowanie. W …

z

Romain Molina ma haki na każdego

z

W poprzednim wpisie pokazałem kilka przydatnych flag do curla. Jednak jeżeli chcemy uruchamiać go w powłoce warto i do niej dodać kilka opcji, aby zachowanie było zgodne z intuicją. -u Domyślnie je…

z

W poszukiwaniu sposobów zwiększania wydajności swojej pracy przyjrzymy się narzędziu opartemu o % BAC zwanemu Ballmer Peak. Promowane przez firmy takie jak Microsoft może realnie pomóc w codziennych zmaganiach, nie tylko związanych z kodowania. Prezentacja ma na celu przybliżyć osiągnięte...

z

Ostatnio w języku Go zgłoszono ciekawy błąd. Mianowicie URL użyty w przykładach prowadził do Chińskiej strony pornograficznej. W tym artykule opiszę jak się przed tym obronić. Domeny Jeżeli koniecz…

z

W kłopoty wpędza cię nie to, czego nie wiesz, lecz to, co wiesz, a co nie jest prawdą.– Will Rogers Weźmy na tapetę klasę LocalDateTime. Co to za klasa? Nazwa sugeruje, że przechowuje lokalną datę. Takie też odpowiedzi słyszę na rozmowach rekrutacyjnych (o ile ktoś kojarzy api java.time)...

z

Bywa tak, że mamy ulubionego twórcę, do którego dzieł wracamy wielokrotnie, a one niezmiennie dają nam tyle samo radości. Dla mnie takim twórcą jest Charyzjusz Chakier

z

Ostatnio w jednym z projektów, nad którym pracowałem, potrzebowaliśmy wygenerować UUID. Prosta sprawa, na pewno jest od tego biblioteka. Mocno się zdziwiłem, kiedy odkryłem, że mamy już taką w projekcie. Co więcej nie jedną, a siedem i to niektóre w dwóch lub trzech wersjach. cat go.sum |...

z

W lipcu jeden z najpopularniejszych serwerów DNS BIND skończył 33 lata. Pierwsza wersja standardu DHCP przypada na rok 1993 (RFC1531). Od tego czasu świat poszedł naprzód i większość protokołów została zastąpiona swoimi szyfrowanymi odpowiednikami (Telnet → SSH, FTP → SFTP, HTTP → HTTPS)....

z

Każdy, kto podczas codziennej pracy opiekuje się jakąś aplikacją na pewno nie raz spotkał się z potrzebą przeszukiwania setek (lub setek tysięcy) wpisów w logu. Czy logi to najlepszy sposób na kontrolowanie stanu aplikacji? W dzisiejszym poście będę zachęcał do rezygnacji z nadmiarowych...

z

W jednej aplikacji nad którą pracuje odkryliśmy podatność dotyczącą plików SVG dostarczanych przez użytkowników. Szczegółowe wyjaśnienie jak można wykorzystać Scalable Vector Graphics do zrobienia Stored XSS dobrze opisał Sekurak. Vizzdoom (autor posta na Sekuraku) sugeruje zwracanie...

z

⅔ detektywów odwiedziło (już po raz trzeci) – FOSDEM, jedną z największych konferencji FOSS na świecie. Co to FOSDEM? FOSDEM jest konferencją wyjątkową pod każdym względem. Jeśli jesteś przyzwyczajony do Devoxxa czy Geecona, który skupia się na świecie JVM, to mocno się zdziwisz – Free...

z

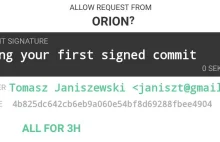

Na tak postawione pytanie pewnie większość odpowie: w kieszeni, torebce lub plecaku. Jednak oczywiście nie chodzi o klucze do mieszkania, a o klucz prywatny. Dostęp bezhasłowy do serwerów ssh wymaga (oczywiście można pozwolić na prawdziwie bez hasłowy dostęp, jednak wtedy powstaje...

z

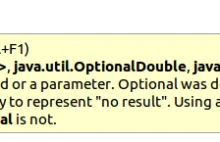

Od wprowadzenia klasy Optional w JDK 8 minęło już sporo czasu. Sporo też napisano o tym jaki i gdzie jej używać, co jest dobrą praktyką a co złą. Przykład tego można znaleźć w artykule Optional Anti-Patterns. Ale czy to wszystko ma sens? Zgadzam się z wieloma postawionymi tam tezami....

z

Jakiś czas temu w Polskiej programistycznej blogosferze pojawił się artykuł o jakości kodu. Autor zaczyna od przypomnienia reguły DRY (do not repeat yourself). W wielkim skrócie chodzi o to aby nie powtarzać kodu tylko wspólne części wynosić do współdzielonych modułów/bibliotek/funkcji....

z

Od dłuższego czasu obserwuję, że scrum jest w odwrocie. Nie chodzi o to, że jest coraz mniej popularny. Wręcz przeciwnie, stał się buzzwordem. Pojawia się w prawie każdym ogłoszeniu o pracę (tuż obok młodego zespołu) tracąc swoje pierwotne znaczenie. W moim otoczeniu ludzie wykazują mniej...

z

Znasz Kubernetesa? Nie? Wracaj do jaskini! Teraz wszyscy mają “kubki”. Takie i podobne zdania można usłyszeć na wielu konferencjach i meetupach branżowych oraz przeczytać na blogach, w sieciach społecznościowych i forach. Jednym zdaniem – nie mając Kubernetesa (K8s) nie zrobisz dobrego...

zEkshibicjonista

od 24.11.2018

Rocznica

od 14.09.2025

Regulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking