7E 02 A1 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0

0 0 0 0 0 0 0 0 0 0 A3otrzymam dane, które mnie interesują.

Urządzenie obsługuje również modbus

Wszystko

Wszystkie

Archiwum

7E 02 A1 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0

0 0 0 0 0 0 0 0 0 0 A3

źródło: comment_aGsGT8AyfbmY4lQmyotExp5gLKJtFGI5.jpg

Pobierz7

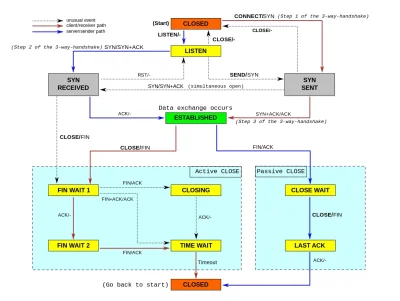

Jedno z „nowych” rozszerzeń do TCP (2010 rok…) umożliwia atak podsłuchu / wstrzyknięcia komunikacji (np. malware) do sesji TCP ofiary. Atak wymaga 40-60 sekund i ma skuteczność 88-97%.

z

źródło: comment_TNCmVGOyHucxd7ArCLmATZcxXbPCbWkW.jpg

Pobierz21

Często spotykamy ataki, polegające na przekierowaniu na złośliwą witrynę osób odwiedzających niewinną stronę www. Atakujący włamuje się na serwer i dokleja do kodu strony przekierowanie.Pierwszy raz jednak znaleziono rootkita o takiej funkcjonalności.

z69

Grupa naukowców poprawiła przepustowość łączy bezprzewodowych o cały rząd wielkości. Dokonano tego za pomocą zmiany algorytmów na takie, które eliminują z obróbki sygnału polecenia ponownego przesyłania zagubionych pakietów

z45

Zabawny filmik w przystępny sposób wyjaśniający działanie modelu TCP/IP.

z6

17 sierpnia 1991 roku po raz pierwszy w Polsce zostało nawiązane połączenie internetowe w oparciu o protokół TCP/IP.

zWykop.pl

ufw allow 1234/tcp -

jeżeli chcecie otworzyć porty również do stanika

źródło: temp_file2554414673042844329

Pobierz