Porównanie polskich i rosyjskich wsi

Było podobne, ale to jest dłuższe.

z- 232

- #

- #

- #

Było podobne, ale to jest dłuższe.

z

Narzędzie Weeping Angel, bo o nim mowa, jest w stanie nagrywać dźwięk z otoczenia telewizorów typu Smart TV producenta Samsung (m.in. modele z serii F8000) nawet gdy jest on WYŁĄCZONY.

z

Artykuł napisany na podstawie odtajnionego pod koniec ubiegłego roku ściśle tajnego raportu, wiele ciekawostek i nieznanych wcześniej faktów z życia tej postaci.

z

Trzęsienie ziemi w rosyjskim cyberbezpieczeństwie. W dniu dzisiejszym, tj. 25.01.2017 r. rosyjskie media podały, iż zatrzymany został Rusłan Stojanow, który kierował w firmie Kaspersky Lab oddziałem ds. badania cyberprzestępstw....

z

W dniu dzisiejszym, czyli 24.01.2017 r. na stronie internetowej IPN została opublikowana pierwsza część wykazu dokumentów, wyłączonych z byłego wyodrębnionego, tajnego zbioru w archiwum Instytutu.

z

Górny był w Wydziale V SB, przewinął się także przez szeregi Organizacji AntySolidarnościowej (OAS). Była to specjalna grupa operacyjna, powołana 19 stycznia 1984 roku. Jej zadaniem było zniszczyć toruńskie podziemie do 17 czerwca 1984. Na koncie ma wiele porwań „z ulicy” toruńskich opozycjonistów.

z

Budowlaniec założył się, że za 70 zł będzie nosił czapkę na głowie z pianką wysokorozprężną wewnątrz ( ͡° ͜ʖ ͡°) Moment ściągania najlepszy.

z

Oczekiwana przez wielu, niezależna przeglądarka sieci TOR o nazwie Rotor właśnie ujrzała światło dzienne. Wczesna wersja przeglądarki w wersji alpha (pre-beta) dostępna jest do pobrania na stronie projektu.

z

Raport opracował Rządowy Zespół Reagowania a Incydenty Komputerowe wchodzący w skład DBT ABW.

z

Jedna z pięciu polskich elitarnych służb specjalnych opracowała nową szatę graficzną swojej strony internetowej.

z

W dniu wczorajszym FSB poinformowała, że złośliwe oprogramowanie znajduje się już w 20 instytucjach na terenie Rosji. Atakujący? Jak dotąd nieujawniony.

z

Bardzo nowatorskie rozwiązania jak na swoje czasy. Rozwiązania techniczne i organizacyjne. Artykuł powstał na bazie materiałów IPN.

z

W jednym z udostępnionych plików o pojemności 9 GB mają znajdować się wiadomości e-mail od klientów Netii.

z

Wszystko zaczęło się od wpisu znanego badacza bezpieczeństwa na portalu Reddit.

z

Sprawa szpiegowska, która jest jedną z najlepiej udokumentowanych tego typu działalności z czasów PRL, których materiały przetrwały do czasów obecnych - na podstawie archiwum IPN.

z

Można w nim przeczytać m.in. o ataku na LOT i PlusBank a także o botnecie, który atakował polskie konsulaty na Białorusi.

z

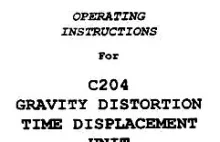

Urządzenie C204 zostało opracowane dla wojska przez amerykańską korporację General Electric.

z

Wszystko za sprawą nowego darmowego narzędzia Never 10. Co więcej, gdybyśmy jednak kiedyś zmienili zdanie, możemy przywrócić możliwość aktualizacji. Miej kontrolę nad procesem aktualizacji!

z

Czyli jak cyberprzestępcy wykorzystują PowerShella poprzez makra w plikach MS Word. Celem malware są także polscy użytkownicy. Przestrzegamy!

zUtwardzanie (ang. hardening) pakietu MS Office 2013 krok po kroku. Polecamy, nawiązując do coraz częstszych ataków poprzez pliki pakietu biurowego zawierające złośliwe makra.

zRocznica

od 15.03.2022

Wykop.pl

https://www.google.pl/maps/@43.1161485,131.9269058,3a,75y,7.12h,86.72t/data=!3m6!1e1!3m4!1sexhfR40eoUP7yCTVT8r0RQ!2e0!7i13312!8i6656

źródło: comment_fgsHqEvdy3aPuJEwGuOMQQldcCPVNb9d.jpg

Pobierz