Ukradł 50 milionów dolarów wyłudzając duplikat karty SIM

Zagrożenie wynikające z możliwości wyłudzania kart SIM polega na oszukaniu pracowników operatora...

z- 1

- #

- #

- #

- #

- #

Zagrożenie wynikające z możliwości wyłudzania kart SIM polega na oszukaniu pracowników operatora...

z

Minister cyfryzacji, Marek Zagórski przedstawił pomysł na ograniczenie dostępu niepełnoletnim użytkownikom do treści pornograficznych.

z

Firma Google opublikowała biuletyn bezpieczeństwa za grudzień dla systemu Android, w którym zamieszczono poprawki dotyczące 40 podatności tego systemu, w tym 2 krytyczne, które jeśli zostaną wykorzystane, mogą pozwolić atakującemu na zdalne wykonanie kodu.

z

W odstępie kilku dni to już trzeci ujawniony w prasie przypadek, kiedy polski urząd pada ofiarą cyberprzestępców. Zaledwie wczoraj informowaliśmy o zaszyfrowaniu systemów w klinice Budzik...

z

Zaledwie kilka dni temu gmina Kościerzyna. Niestety teraz klinika BUDZIK opiekująca się ciężko chorymi dzieciakami. Dzięki CERT Polska udało się opracować publicznie dostępny dekryptor dla gminy Kościerzyna. Nie jest wykluczone, że ten sam dekryptor może się przydać w klinice BUDZIK.

z

Osiemnastego listopada komputery i serwery rządowe zostały zainfekowane przez ransomware szyfrujące pliki. Państwowe strony internetowe oraz wiele e-usług rządowych przywrócono do działania, ale eksperci w dalszym ciągu mają pełne ręce roboty. Z tytułu cyberataku obywatele stanu mogą mieć...

z

„Greta on the Shelf” to nowa lalka, w której zaszyto szereg sensorów monitorujących otoczenie. Zabawka potrafi monitorować temperaturę otoczenia i kiedy na przykład otworzysz drzwi przy włączonych kaloryferach w domu, skończy się to wykładem na temat globalnego ocieplenia i walki z emisją...

z

Poradnik bezpieczeństwa i prywatności przeglądarek: Brave, Bromite, Chrome, Chromium, EDGE, Firefox, GNU IceCat, Iridium, Opera, Ungoogled-Chromium, Tor Browser, Safari, Vivaldi.

z

Znalezione w sieci porównanie smartfonów i tabletów, dotyczące częstotliwości wydawania aktualizacji bezpieczeństwa dla nowych i starych urządzeń, zaświadcza o najbezpieczniejszym sprzęcie. A więc, najbezpieczniejszy smartfon i tablet to?

z

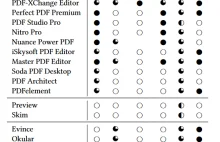

Mówili, aby zaszyfrować PDF. I użyć certyfikatu! Teoretycznie taki plik będzie zaufany, bo zaszyfrowanie i podpisanie pliku PDF chroni jego zawartość przed podszyciem się pod stronę trzecią. Jednak kilku ekspertom z Niemiec udało się znaleźć słabe punkty w standardzie PDF i edytorach PDF.

z

Odkryto nowy, zupełnie niewykrywalny backdoor dla systemu Linux. Analiza ujawniła dowody, które wskazują na pewne podobieństwa pomiędzy backdoorem a rosyjską grupą hakerów Gamaredon.

z

Badacze, mając do dyspozycji wiele milionów fragmentów kodu rosyjskiego złośliwego oprogramowania, opracowali narzędzie do skanowania komputerów Russian APT Detector.

z

Zauważone nowe próbki trojana bankowego o nazwie Emotet krążą po sieci infekując użytkowników poprzez spam-wiadomości, które zawierają fałszywe faktury transakcji finansowych.

z

Simon Zuckerbraun z Zero Day Initiative opisuje w jaki sposób zapobiegli globalnej-cyber-malware-katastrofie, odkrywając lukę w zabezpieczeniach MS Office.

z

Funkcja DNS-over-HTTPS (DoH) zostanie domyślnie włączona w przeglądarce Firefox. Podobnie zresztą jak i w Chrome, jeżeli eksperymenty Google zakończą się oczekiwanym rezultatami. Już teraz Firefox zaczyna wdrażać DoH dla użytkowników w USA, będąc o krok przez przeglądarką Chrome...

z

Większość dostępnych komunikatorów zapewnia wprost proporcjonalne bezpieczeństwo do bezpieczeństwa systemu operacyjnego. Oznacza to, że nieaktualizowany Android, ale także iPhone bez najnowszych aktualizacji jest bardziej podatny na bezpośrednią inwigilację, niż urządzenie w pełni...

z

Absolutnie genialne narzędzie opublikowała firma Carbon Black. Binary Emulation Environment, w skrócie BinEE, potrafi przechwytywać najważniejsze zmiany dokonywane przez złośliwe oprogramowanie w systemie Windows.

z

Jest to drugi i ostatni etap wyłączenia języka skryptowego VBScript stworzonego przez firmę Microsoft. Języka, który jest często używany do zaprogramowania złośliwego oprogramowania. Na całe szczęście będzie bezpieczniej.

z

Baza danych przedsiębiorstwa motoryzacyjnego Honda Motor Company nie była w żaden sposób zabezpieczona przed dostępem z sieci.

zEkshibicjonista

od 04.01.2017

Rocznica

od 05.01.2026

Król Wykopaliska

od 07.03.2023

Regulamin

Reklama

Kontakt

O nas

FAQ

Osiągnięcia

Ranking