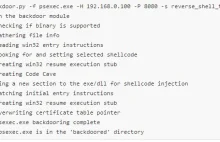

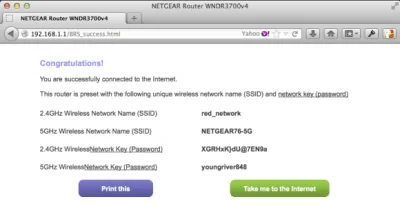

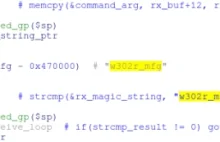

Często opisujemy tylne furtki w oprogramowaniu urządzeń sieciowych. Po co komu jednak tylna furtka skoro wrota dostępu są szeroko otwarte? W niektórych modelach ruterów Netgear można jednym linkiem na stałe wyłączyć uwierzytelnienie.

#mikroreklama #technologia #bezpieczenstwo #wlamanie #backdoor #router #netgear

Per favore mi dia l'indirizzo e il numero di telefono al cliente.