Wszystkie strony polskich SANEPIDów są shackowane... od 2019 roku!

Z ciekawości przeszukać chciałem z pomocą Google lokalny, świdnicki sanepid ( https://psseswidnica.pis.gov.pl ) pod kątem jakichś ukrytych informacji o szczepieniach na koronę na rejonie.

Zauważyłem z miejsca, że chyba nastąpiło włamanie, bo znajduje się tam reklama jakichś rosyjskich sposobów na "zajście w ciążę, gdy magia zawodzi" - Link do podstrony

Screenshot dla potomnych:

Nie dało mi to spokoju, że jak to tak, więc postanowiłem sprawdzić wszystkie SANEPidy w Polsce, ustawiając sam język rosyjski i uogólniając wyszukanie do domeny pis.gov.pl (swoją drogą wspaniała koincydencja xD). Link do wyszukania -> //www.google.com/search?q=site%3Ahttps%3A%2F%2Fpis.gov.pl&lr=lang_ru&tbs=lr%3Alang_1ru&start=10

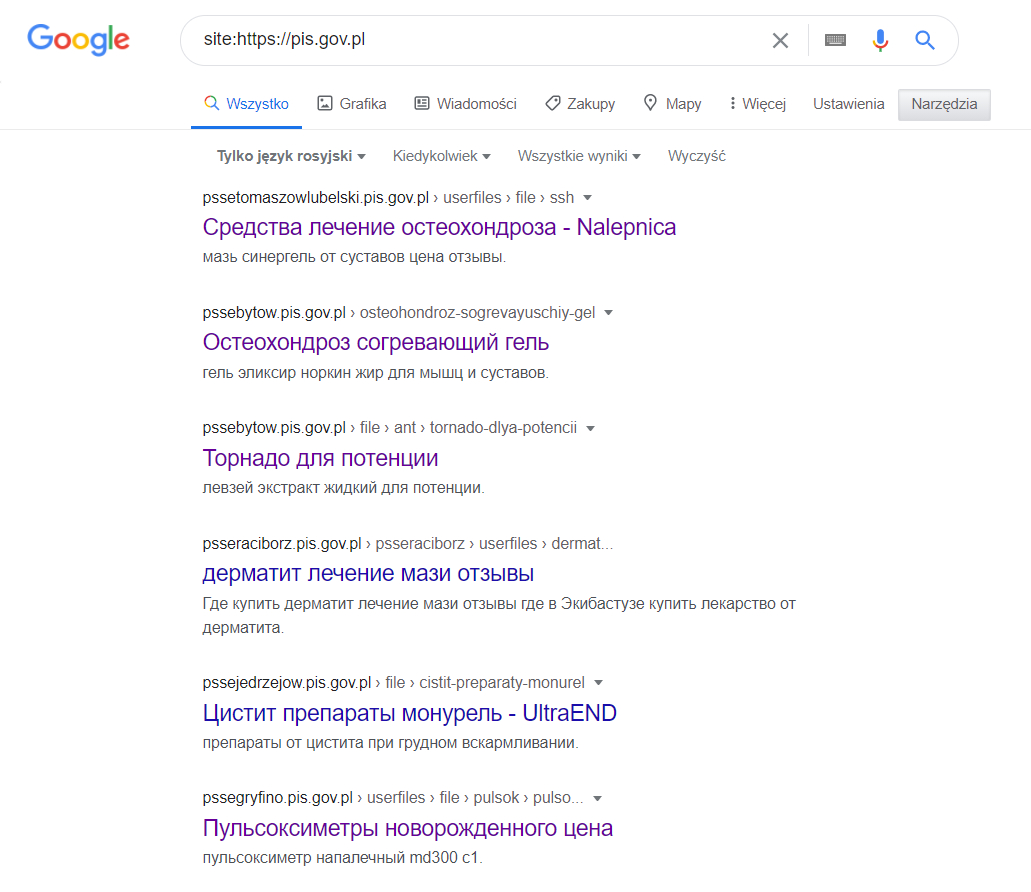

Patrzę ja, a tutaj:

Środki do leczenia osteochondrozy, Tornado na potencję, Preparaty na zapalenie pęcherza moczowego i takie różne specyfiki o tej samej tematyce co reklamy na TVP. A to wszystko umieszczone na wszystkich stronach SANEPidów w całej Polsce. Sprawdzałem po kolei różne i nie znalazłem takiej, która nie posiadałaby wrzuconych tych reklam na tym samym schemacie.

Niektóre SANEPidy wspięły się jedynie na wyżyny i założyły nowe strony. Wiele z miast wojewódzkich przeniesiona została na rządowe gov.pl. I chwała im za to, ale dalej mamy wszystkie powiatowe miasta z reklamami środków na impotencję na oficjalnej domenie rządowej, która rzekomo „Utrudnia oszustom podszywanie się pod instytucje władzy, gdyż fałszywe strony nie zawierają w swym adresie tejże domeny.”

Większość po kilkunastu sekundach przekierowuje dalej na już profesjonalnie przygotowane strony do wciskania kitu, ale już w wersji po Polsku (ale jest w wielu wersjach językowych, wystarczy w adresie zmieniać /?v=16 na inne cyfry), prawdopodobnie jakieś wyjebki.

Zaciekawiło mnie, kiedy to wszystko się zaczęło. Google wypluło mi najstarszy wynik z marca 2019 (który dalej działa oczywiście):

Teraz z kolei zainteresowało mnie dlaczego się tak stało. Nie znam się na podatnościach stron, bardziej sprawa dla Z3S albo Niebezpiecznika, ale z pewnością główną przyczyną włamań jest brak aktualizacji. Sprawdziłem kilka stron i wszędzie stopka była z datą 2008 (na niektórych po prostu ukryta), czyli chyba wtedy, kiedy uznano, że kod strony jest już idealny i nie wymaga poprawek.

Zajrzałem jeszcze w kod strony głównej losowego sanepidu, widać, że jakiś autorski "CMS" do tego napisano. Aż tu nagle zacząłem mieć flashbacki z dzieciństwa. Kurcze, skądś znam taką strukturę strony, te klasy i przestarzała nieresponsywna struktura, hmm...

Jadę więc w dół i nagle wszystko jasne. Po zobaczeniu tego kodu już wiedziałem skąd te nagłe haluny. Design strony został stworzony w Microsoft Word, co było modne w latach 2004-2008, sam robiłem takie dla mojego klanu w CS'a. Niektóre Sanepidy ukryły ten fakt, niektóre nie. W każdym razie śmiech.

Podsumowanie

Domyślam się, że zarówno php strony, jak i zabezpieczenia serwera + bazy danych są na podobnym poziomie, więc nie dziwota, że ktoś znalazł podatność i na tym jedzie. Szkoda tylko, że przez tyle lat nikt nie zauważył tego faktu. Wrzucone tam strony to de facto samo SEO bardziej niż jakieś strony pułapki, więc można powiedzieć, że zagrożenie małe.

No, ale teraz, gdy w dobie pandemii o aktywnej działalności Sanepidu wie cała Polska, czy istnieje możliwość wykorzystania tej samej podatności do robienia masowej rzeźni na Polakach? Ciągle słyszy się o wyjebkach z użyciem bramek, jakichś "dopłatach do kuriera" i tysiącu innych kreatywnych pomysłach złodziei. Mogą oni to wykorzystać tak naprawdę na 1000x różnych sposobów, używając domen lokalnych Sanepidów do legitymizacji jakichś chociażby zapisów na szczepionki z pierwszeństwem, ale za drobną opłatą. Albo np. w podobnym schemacie jak tu:

Uwaga na dużą kampanię malware pod hasłem Allegro Kredyty - Z3S

Albo tu:

Uwaga na okazyjne zakupy prowadzące do wyczyszczenia konta - Z3S

Publikuję licząc na wykop efekt, aby załatali tę dziurę najwięksi spece od szukania obecnie haków na obywateli, gdy na szyi mają pętelkę ( ͡° ͜ʖ ͡°)

PS. To nie jedyna instytucja, która posiada tę podatność na wrzucanie plików XML, podobnie jest chociażby, z tych ciekawszych, z Sądem Rejonowym w Warszawie Praga-Południe - //www.warszawa-pragapoludnie.sr.gov.pl/userfiles/file/ant/sitemap-ant-l1vxv.xml

czy Okręgową Radą Adwokacką w Kielcach:

//www.ora.kielce.pl/userfiles/file/Ultradji/sitemap-Ultradji-123iz.xml

Komentarze (214)

najlepsze

Komentarz usunięty przez moderatora

"Ło Panie, u Pana strona kosztuje 8 tysięcy a mi syn wgra darmowego łarpressa czy jak to tam się mówi. Za drogo Panie, syn założy w dwa dni, dziękuję . "

I tak już jednemu klientowi syn zakłada stronę od listopada tamtego roku.. ( ͡° ͜ʖ ͡°)

Np. zhardzieć czy schłodzić. Nie ból dupię tylko trochę dziwnie mi ten wyraz wyglądał i sam musiałem sprawdzać ;)

źródło: comment_1612532824J3yIg4EDtxxsNZjinlJDm0.jpg

Pobierzhttps://www.wykop.pl/link/5941307/comment/87842121/#comment-87842121

Dodatkowo pomijając kwestie związane ze spamem w Google, zła konfiguracja SEO (brak blokoday indeksacji) może prowadzić do ataków socjotechnicznych, np.: https://rcb.gov.pl/?s=W%20razie%20pyta%C5%84%20b%C4%85d%C5%BA%20w%C4%85tpliwo%C5%9Bci%20odno%C5%9Bnie%20uzyskania%20wizy%20do%20USA,%20prosimy%20o%20kontakt%20mailowy%20z%20Ambasad%C4%85%20USA%20w%20Polsce%20pod%20adresem%20e-mail:%20%E2%9C%89%EF%B8%8F%20atakujacy@ambasadausa.gov.ulesa.pl%20b%C4%85d%C5%BA%20telefonicznie:%20%20%F0%9F%93%9E%20666%20666%20666.

Przypominam, że udzie wysyłają pieniądze na leczenie Clinta Eastwooda ;-)

https://forum.hackthebox.eu/discussion/116/python-coldfusion-8-0-1-arbitrary-file-upload

@raj: Ten exploit polega na wykorzystaniu uploadera wbudowanego w CKEditor/CKFinder. Jeżeli już znasz ścieżkę do skryptu uploadera, a tzw. skrypt - "handler" nie jest wyposażony w walidację sesji, to możesz sobie wgrać na taki serwer co Ci się żywnie podoba, zgodnie z ograniczeniami wynikającymi z konfiguracji CKE. Transmisja obywa się przez http, nie ftp, więc nie trzeba się autoryzować.

źródło: comment_1612533881IdoHEVAowhZi6uD4JQQIac.jpg

Pobierz