znaleziska

Wszystkie

Archiwum

4

Podatność buffer overflow w botnecie Mirai – można zabić infekującego...

Hack Wars w pełnym wydaniu. Hakowanie Mirai za pomocą bufferoverflowa.

z- 0

- #

- #

- #

- #

6

Audyt VeraCrypta pokazał 8 podatności o krytyczności High – część...

8 trudnych do eksploitacji podatności lvl high w VC. Wciąż lepiej niz TC. Czekamy na patche i związane z tym kolejne luki.

z- 1

- #

- #

- #

- #

- #

14

Yahoo potajemnie skanowało e-maile na zlecenie amerykańskiego wywiadu

Kolejny argument, zaraz po ostatnim wycieku danych by nie korzystać z usług Yahoo

z- 0

- #

- #

- #

- #

- #

- #

3

Wysyłają malware pocztą. Tradycyjną.

Ciekawa forma kampanii phishingowej. Na co komu HID lub badusb.

z- 0

- #

- #

- #

- #

- #

2

Full Disclosure – tani i skuteczny atak na iPhone-y umożliwiający...

Atak umożliwiający bruteforce pinu na działającym iPhone nie powodujący blokady urządzenia.

z- 0

- #

- #

- #

- #

- #

6

Wyciek haseł z EasyCALL. Wyzerowane konta i podejrzane połączenia do Algierii…

Otrzymujemy sygnały, że wielu klientów operatora VoIP zostało okradzionych. Ktoś wydzwonił ich salda na zagraniczne numery. EasyCall wie o problemie, ale nie informuje swoich klientów o tym co dokładnie się stało. Mało tego, firma wymusiła reset haseł klientów, co sprawiło, że telefony niektórych...

z- 0

- #

- #

- #

- #

- #

- #

5

MySQL-Exploit-Remote-Root-Code-Execution-Privesc-CVE-2016-6662.html

0day w MySQL, silny polski akcent!

z- 0

- #

- #

- #

- #

26

Onionview - wizualizacja globalnej lokalizacji węzłów sieci TOR

Onionview to nowy serwis, który wizualizuje globalną lokalizację poszczególnych węzłów najpopularniejszej na świeci (prawie) anonimowej sieci.

z- 7

- #

- #

- #

- #

- #

- #

22

Kaspersky oskarżony o nieetyczne zagrywki i sabotowanie konkurencji

Dwóch byłych pracowników firmy Kaspersky Lab oskarża ją o celowe tworzenie fałszywych sygnatur złośliwego oprogramowania, a te miały być przekazywane konkurencyjnym firmom antywirusowym po to, aby błędnie kasyfikowały jako wirusy pliki które nimi nie są. Cel? Irytowanie klientów konkurencji.

z- 2

- #

- #

- #

- #

- #

- #

11

Privacy Badger — borsuk, który ochroni naszą prywatność

Electronic Frontier Foundation (EFF), organizacja walcząca m.in. o prawo do zachowania prywatności w Internecie, ogłosiła właśnie wydanie przeglądarkowego dodatku Privacy Badger w wersji 1.0. Borsuk ma nas skutecznie uchronić przed niechcianym śledzeniem internetowym.

z- 0

- #

- #

- #

- #

- #

- #

5

CollegeHumor o hasłach

CollegeHumor stworzył ciekawą parodię rapu… I bezpieczeństwa haseł.

z- 0

- #

- #

- #

- #

- #

438

Nigdy nie ufaj podwykonawcy

Debili wśród specjalistów IT nie brakuje - historia oparta na faktach.

z- 111

- #

- #

- #

- #

- #

- #

7

Jak FBI próbowało zainfekować 215 tysięcy użytkowników pedofilskiej strony WWW

Na początku tego roku organom ścigania udało się namierzyć i przejąć serwer z dużym pedofilskim forum w sieci Tor. Zamiast jednak stronę zamykać, przez 2 tygodnie próbowano ustalić tożsamość jej 215 tysięcy użytkowników.

z- 1

- #

- #

- #

- #

- #

- #

6

Jak oszuści z Chin naciągają polskie firmy za pomocą Internetu

Przykłady trzech najpopularniejszych rodzajów oszustw.

z- 0

- #

- #

- #

- #

- #

- #

11

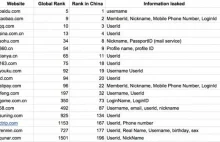

Niebezpieczny atak ujawnia tożsamość użytkowników sieci Tor lub VPN

Choć w sieci nie brakuje rozwiązań technicznych zapewniających anonimowość użytkowników, to samo ich używanie nie gwarantuje pełnej ochrony. Dobrym tego przykładem jest najnowszy atak prowadzony przeciwko chińskim internautom.

z- 0

- #

- #

- #

- #

- #

- #

3

System alarmowy dla Neostrady

Orange wprowadza system blokujący dostęp do internetu i wyświetlający użytkownikom informacje i wskazówki zamiast stron WWW, gdy ich Neostrada będzie użyta do rozsyłania malware'u, jako część botnetu lub zostanie wykryta jakakolwiek działalność szkodliwego oprogramowania.

z- 0

- #

- #

- #

- #

3

Idziesz uliczką, a nad głową wisi tabliczka- kim jesteś, ile masz pieniędzy...

... jak drogi nosisz zegarek, jakiej drużynie kibicujesz. W uliczce spotykasz bandziorów kibicujących drużynie przeciwnej. Jaki będzie koniec tej historii? Tę metaforę internetu nakreślił Wojciech Orliński w książce "Internet. Czas się bać".

z- 0

- #

- #

- #

- #

- #

- #

412

Emacsem przez sendmail

A jednak to prawda... Da się!

z- 77

- #

- #

- #

- #

- #

- #

5

Reporterka myli zacięty klawisz Backspace z atakiem hakerów

Przysłowie mówi, że nowoczesna technologia niczym nie rożni się od magii. Powoduje to, że niektórzy użytkownicy pod wpływem poczucia zagrożenia mogą zwykłe zachowanie komputera mylić z działaniem hakerów...

z- 0

- #

- #

- #

3

Fraud IQ » Karty płatnicze celem "wyskrobywaczy pamięci"

Zeszłoroczny wyciek danych kart płatniczych klientów sieci Target zapowiada nieuchronny wzrost zagrożenia malwarem operującym wewnątrz sieci korporacyjnych.

z- 0

- #

- #

- #

- #