znaleziska

Wszystkie

Archiwum

2

Adam Haertle: Hakowanie wyborów

Adam Haertle z serwisu Zaufana Trzecia Strona (zaufanatrzeciastrona.pl) opowiada o technikach wpływania na procesy polityczne za pomocą technik hakerskich. N...

z- 1

- #

- #

- #

- #

- #

29

» AVIVA zabezpiecza dokumenty hasłem, którym jest PESEL. A potem ten PESEL...

PESEL jako hasło to nie jest najlepszy pomysł z wielu powodów, szczególnie jeśli w e-mailu z zabezpieczonymi hasłem dokumentami informujemy, że hasłem jest PESEL

z- 0

- #

- #

- #

- #

- #

- #

3

Jest nowy zin Sekuraka

Jeszcze nie linkowany? Sekurakowy Zin episode 4. Jest co czytać! Dziękuję Pan @sekurak

z- 0

- #

- #

- #

- #

- #

- #

384

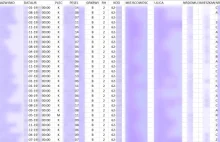

Wyciek wrażliwych danych 50 tysięcy pacjentów polskiego szpitala

Jeszcze kilka dni temu w sieci można było znaleźć dane osobowe oraz medyczne 50 tysięcy pacjentów Samodzielnego Publicznego Zakładu Opieki Medycznej w Kole. Pobrać je i wykorzystać mógł każdy internauta który trafił na adres serwera.

z- 38

- #

- #

- #

- #

- #

596

Jak bezkarnie kraść pieniądze, czyli o bezradności organów ścigania

Historia, jaką opisujemy poniżej, jest modelowym przykładem tego, jak wygląda obecnie w Polsce walka z cyberprzestępczością. Walka, niestety dla nas wszystkich, często przegrana już na starcie, bez szans na zwycięstwo.

z- 90

- #

- #

- #

- #

- #

4

Nie zapłacisz okupu? Wyślą na Twój adres narkotyki i powiadomią policję

Obserwujemy początki nowej kampanii e-mailowej mającej na celu wymuszanie okupu. Przestępcy, nazywający sami siebie Polish Stalking Group, rozsyłają wiadomości e-mail z żądaniem wpłaty w przeciągu 24 godzin 1000 złotych na portfel bitcoinowy. Grożą przy tym, że w przeciwnym wypadku do...

z- 11

- #

- #

- #

- #

18

INEA w związku z możliwym włamaniem... wyłączyła klientom pocztę

Gdy wyciekną dane dostępowe klientów danej usług, można wymusić reset haseł lub poprosić klientów o ustawienie nowych. Wielkopolska kablówka wybrała jednak inny sposób zaradzenia incydentowi - po prostu usługę wyłączyła. Musimy przyzn...

z- 2

- #

- #

- #

- #

- #

6

Announcing the first SHA1 collision

Pierwsza kolizja SHA1. Kolejna funkcja #!$%@?ąca tango down.

z- 0

- #

- #

- #

- #

- #

22

Daj adres czajnika - malware atakujące polskie banki udaje, że mówi po...

Przypisanie autorstwa ataku z reguły jest trudnym zadaniem. Nie dość, że przestępcy potrafią nie zostawiać żadnych znaczących śladów, to czasem także podrzucają mylne tropy. Nie inaczej było w przypadku ataku na polskie banki. Echa włam...

z- 2

- #

- #

- #

- #

- #

- #

477

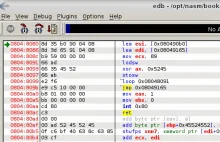

Reverse Engineering a book cover - writeup

Ciekawostka ze świata bezpieczeństwa IT. Na streamie @Gynvael podrzucił linka do opracowania "crackme", które znalazło się na.... okładce książki "Praktyczna inżynieria wsteczna".

z- 48

- #

- #

- #

- #

- #

4

Sprawdź, czy Twoją drukarkę da się zhakować, wyłączyć lub uszkodzić

Często słyszymy o atakach na kamery, routery czy tostery, jednak tak istotny element biurowego wyposażenia jak drukarki bywa w badaniach pomijany. Grupa naukowców postanowiła do zmienić, a efekty okazały się być przewidywalne. Jeśli nie macie...

z- 16

- #

- #

- #

- #

9

Zmień swoje gogle

Czyli poradnik oferujący alternatywne aplikacje. Zacznij używać aplikacji które nie będą cię śledzić ani podsłuchiwać ani profilować w celu wyświetlania reklam. Wszystkie aplikacje były przez nas przetestowane i z czystym sumieniem możemy je polecić. Wyrzuć stare zużyte gogle!

z- 21

- #

- #

- #

- #

- #

- #

1

Szyfrowanie dysku uśpionego MacBooka można przełamać w 30 sekund…

Nie ma tl;dr. Tytuł mówi sam za siebie. Każdemu zdarzają się wpadki, japku też i to nie mało :)

z- 0

- #

- #

- #

- #

1

Teksańska masakra piłą shellową. Ofiara: routery Netgear.

Brak tl;dr - opis na sekuraku jest na tyle krótki, że każdy piśmienny ogarnie.

z- 0

- #

- #

- #

- #

- #

- #

4

Ominęli activation lock w iPadach – z wykorzystaniem… oryginalnej etui...

Smart cover + przepełnienie buforu długością hasła czyli jak odblokować nowego ipada.

z- 1

- #

- #

- #

- #

- #

- #

3

Nie płać okupu twórcom Crysisa! Klucze wyciekły, a ESET przygotował...

Crysis był do tej pory jednym z najskuteczniejszych szkodników typu ransomware, uważanym za godnego następcę TeslaCryptu.... A teraz tango down.

z- 0

- #

- #

- #

- #

- #

- #

1

Wynajmują botnet Mirai (400 000+ urządzeń). Możliwa cena: 3-4kUSD / 2...

Wynajmij sobie botnet.

z- 0

- #

- #

- #

- #

- #

- #

4

Czy Twój VPN „cieknie”?

DNS Leaki.

z- 0

- #

- #

- #

- #

- #

- #

5

Podsłuch za pomocą słuchawek.

Badacze prezentują proof of concept malware o nazwie SPEAKE(a)R, które korzystając z chipsetów Realteka pozwala na wykorzystanie słuchawek jako mikrofonu. W powiązanych filmik YT.

z- 1

- #

- #

- #

- #

- #

19

Kamkar: PoisonTap - exploiting locked computers over USB

PoisonTap - połączenie Rpi zero oraz softu pozwala na wykradanie haseł nawet z zablokowanego urządzenia. Ale to nie wszystko, jedną z funkcji jest też przechwytywanie ruchu sieciowego.

z- 4

- #

- #

- #

- #

- #