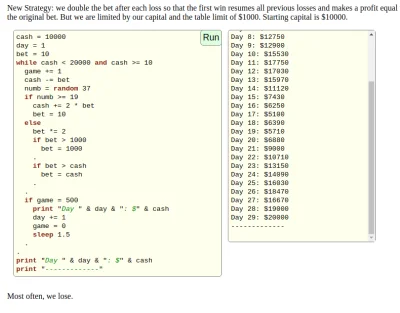

Jakiś czas temu tłumaczyłem błąd CSRF, który może prowadzić do nieświadomego wykonania akcji przez zalogowanego użytkownika.

Wtedy jako rozwiązanie podałem używanie dodatkowego pola z losową wartością.

Ale czy ruch twórców przeglądarki Google Chrome może doprowadzić do końca tego rodzaju podatności?

Planowane jest bowiem ustawienie flagi

W wersji

Wtedy jako rozwiązanie podałem używanie dodatkowego pola z losową wartością.

Ale czy ruch twórców przeglądarki Google Chrome może doprowadzić do końca tego rodzaju podatności?

Planowane jest bowiem ustawienie flagi

SameSite=Lax dla wszystkich ciasteczek.W wersji

Strict przeglądarka nie dołączy ciasteczka do żądania, które pochodzi z innej domeny.

Ale przecież większość firm posiada swoje fizyczne biura.

Nic zatem nie stoi na przeszkodzie aby potencjalny atakujący spróbował dostać się do biurowca i zaatakować firmę właśnie tam.

Jak może wyglądać takie kontrolowanie włamanie?

Pierwsza przeszkoda to bramki kontroli dostępu.

Możesz zapisać/wypisać się klikając na nazwę listy.

! @KacperSzurek @Mashe @UrimTumim @porque @NERP @Smevios @Jakplus @Pioneer95 @ThatPart @szczeppan @Zielarz25 @press2210 @Dorrek @hiroszi @jerekp @Dyktus @bovver91 @Campell @ghostd @heow @Bakanany @arais_siara @Pies_Benek @HeinzDundersztyc @johnyboy @MojeTrzecieKonto @Deflaut @cytawek @dziki_bak

Aż projekt się skończył i została mi powierzona funkcja wyniesienia naszego sprzętu (kilka komputerów). Więc wziąłem platformę, zapakowałem na nią komputery i wyjechałem z biurowca. Dwa razy z pełną platformą. Bez jakiejkolwiek kontroli. Strażnik mi jeszcze bramkę przytrzymał.