10-letnia podatność w sudo: każdy nieuprzywilejowany użytkownik może...

W skrócie, Qualys pisze tak: The vulnerability itself has been hiding in plain sight for nearly 10 years. It was introduced in July 2011 (commit 8255ed69) and affects all legacy versions from 1.8.2 to 1.8.31p2 and all stable versions from 1.9.0 to 1.9.5p1 in their default configuration....

- #

- #

- #

- #

- #

- #

- 120

Komentarze (120)

najlepsze

wszyscy popełniamy błędy i nawet jeśli się super staramy coś można przegapić.

W firmie nawet wykryta podatność może nie być naprawiona bo mogą być inne priorytety, w przypadku projektu społecznościowego mamy większą możliwa pulę osób mogących to naprawić. szczególnie w projektach tak ważnych jak "sudo"

Wbrew powszechnej opinii, Linux nie jest tworzony w większości przez pryszczatych nastolatków. Według Linux Foundation tylko 19% deweloperów to osoby niezależne. Pozostali programiści to pracownicy opłacani przez poszczególne firmy, więc rozwijają Linuksa i zarabiają na tym. Firma wkładająca w rozwój Linuksa najwięcej to od dawien dawna Red Hat i sytuacja ta nie

Opis: "W skrócie* podatność istniała od wersji takiej i takiej i wpływa na wersje takie i takie"

No i nadal nie wiem, co to każdy uprzywilejowany użytkownik może, mimo że artykuł ma jakieś 1000 znaków, niewiele więcej niż opis :D

* - xD

Pełnegoi opisu błędu nie da się znaleźć nawet na podlinkowanych stronach do debiana na sekuraku :). Dopiero na stronie sudo.

Błąd nr 1:

wtyczka która wymusza zabezpieczenia dla sudo (i usuwa pewne znaki z tekstu) ma błąd w parsowaniu i może odczytać poza ostatni znak jeśli tekst kończy się backslashem bez znaku uniku/modyfikacji

Błąd nr 2:

sudo usuwa backslashe więc domyślnie błąd nr1 nie powoduje problemów, ale jeśli zamiast sudo

- O jakich ciekawych rzeczach możesz opowiedzieć?

- ee, no

Serio wpisałbym to sobie w CV

Fail-fast to jest jedyne słuszne podejście do pisania aplikacji. Fail-fast to też poleganie na wyłapywaniu błędów na etapie budowania/kompilowania poprzez pisanie programów z DUŻĄ REDUNDANCJĄ META-INFORMACJI, czyli przez silne typowanie i statyczne/immutable sprawdzanie/optymalizowanie kodu.

W którym typ bufora ma typ o stałej pojemności, a nie jest typu wskaźnika na

A w przypadku dynamicznej alokacji pamięci, język programowania powinien być przygotowany na istnienie

Fat Pointerów: https://stackoverflow.com/a/57754902/12755962Nowoczesny C++ też już uzyskał std::span oraz std::array.

Nie ma potrzeby rzutować na

void*, prócz w ramach interakcji z wytworami napisanymi w C.Nie wspominając już o prawie 10

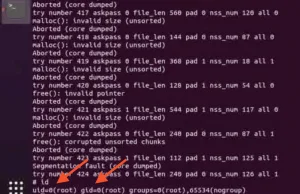

sudoedit -s '\'

perl -e 'print "A" x 65536'malloc(): corrupted top size

Aborted

"10-letnia podatność w sudo" ლ(ಠ_ಠ ლ)

https://blog.askomputer.pl/podatnosc-i-aktualizacja-sudo/

sudo dnf update sudohttps://www.crn.com/news/security/197700115/telnet-worm-exploiting-zero-day-bug-in-solaris.htm

przy telnecie i starych Solarisach można było dostać pełną kontrolę