Oficjalne serwery pocztowe Ergo Hestii użyte do bardzo sprytnego ataku...

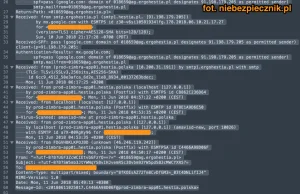

Bardzo ciekawy atak na Polaków z wykorzystaniem oficjalnych serwerów pocztowych firmy Ergo Hestia (!). Na szczęście przestępca popełnił drobny błąd i zamiast tragedii mamy komedię :D

- #

- #

- #

- #

- #

- #

- 30

Komentarze (30)

najlepsze

Po co jakiekolwiek szkolenia pracowników, jak pracownik nie wie, że nie wolno klikać na vbs z poczty?

@pies_harry: Tak swoją drogą, to do oszukania trochę mniej zaawansowanych użytkowników można wykorzystać fakt, że w nowych Windowsach, rozszerzenie .com używane jest jako pełnoprawny plik wykonywalny.

Czyli wewnętrzna struktura pliku może być PE (czyli .exe), ale rozszerzenie może być .com i plik się uruchomi.

A wielu ludzi widząc PLIK nazywający się np. www.microsoft.com nie rozumie że ma do czynienia z plikiem (zwłaszcza wykonywalnym), a nie linkiem do

antywirus po stronie servera skasował załącznik. @op mógłby sie nauczyć dawać sensowny opis. zakop za spam.

Gdyby nie to, że zrobili głupich parę błędów w wiadomości jak np.

"This message is from trusted sender" i za duża czcionka buttonu "Unsubscribe". To jeszcze bym to łyknął :[

ClamAV? czy coś innego? Fajnie to wyszło, może warto faktycznei coś takiego na swoich serwerach odpalić

@niebezpiecznik-pl

I to błąd, gdyż prawidłowa ocena to 1 na dziesięć*.

1. Pauza jest tu błędem.

2. Wiadomość/e-mail/itp. nie może niczego posiadać.

;>