Dziura w Linuksie — każdy może być rootem!

Jak informują badacze, od 2012 roku, czyli od daty wydania kernela w wersji 3.8, w linuksowym mechanizmie keyring znajduje się błąd, który pozwala na eskalacje przywilejów do poziomu roota. Odkrywcy opublikowali kod exploita, a patch ma pojawić się jeszcze w tym tygodniu.

- #

- #

- #

- #

- #

- 211

Komentarze (211)

najlepsze

Za niebezpiecznik "the full exploit which takes about 30 minutes to run on Intel Core i7-5500 CPU"

Szybciej się telefon zwiesi

Komentarz usunięty przez moderatora

Mint oparty o Debiana jessie/sid jajo 3.13.0-37-generic nie działa

Rassbian 7.8 z jajem 4.1.13-v7+ równierz nie działa

@niebezpiecznik-pl wołam bo pewno was to interesuje

whoim nie działało więc próbowałem stworzyć plik w /etc 3x dostałem odmowę z uwagi na brak dostępu i znak zachęty był $ jeśli źle rozumiem wyniki poprawcie mnie proszę

arch już załatany

Pozostali użytkownicy, w tym różne straszliwe demony, zajęci są swoją robotą i nie mają czasu na zabawy w eskalację przywilejów.

Jak się któryś #!$%@? to robię mu kill'im...

( ͡° ͜ʖ ͡°)

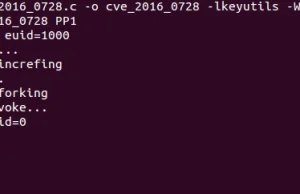

marcin@linux-ttx8:~/Pobrane> ./cve_2016_0728 PP1uid=1000, euid=1000

Increfing...

finished increfing

forking...

finished forking

caling revoke...

uid=1000, euid=1000

sh-4.3$ wh

what whatis wheel wheel-3.4 whereis which while who whoami

sh-4.3$ whoami

marcin

sh-4.3$ su

Hasło:

linux-ttx8:/home/marcin/Pobrane # whoami

root

https://wiki.ubuntu.com/Security/Upgrades