Lustra teleskopu James Webb zostały bardzo wstępnie skalibrowane, teraz czas na szczegółową kalibrację. Pewnie pamiętacie pierwsze zdjęcie wykonane przez JWT, przedstawiające gwiazdę HD 84406, które wyglądało jak sieczka. Teraz wygląda już znacznie lepiej. Póki co, każde z 18 luster działa jak oddzielny teleskop, jednym z następnych kroków będzie połączenie ich w jeden teleskop, ale do tego potrzeba znacznie bardziej precyzyjnej kalibracji.

https://blogs.nasa.gov/webb/2022/02/25/webb-mirror-alignment-continues-successfully/

#kosmos #webb #nasa #

https://blogs.nasa.gov/webb/2022/02/25/webb-mirror-alignment-continues-successfully/

#kosmos #webb #nasa #

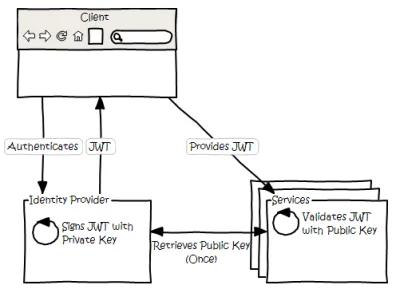

localStorage - jak będzie atak XSS, to atakujący wykradnie token lub wykona CSRF

ciastka HTTP only - możliwy do wykonania atak CSRF (bo kto stosuje tokeny anty-CSRF w REST API?)

W przypadku aplikacji mobilnych ciastka odpadają (chyba że to PWA).