Po słynnej aferze z Gemiusem, po sprawdzeniu, że AdGuard i Disconnect robiły dobrą robotę, postanowiłem zabezpieczyć się przed zbieraniem danych przez ostatniego szpiega, którego odkryli @

przekliniak i @

sta-ni-ek - niesławną "spółdzielnię danych"

//audience.netsprint.eu/ i skrypt hicronPixel.js, który ładuje się po zalogowaniu do serwisu transakcyjnego. Jeśli ktoś nie czytał -

//www.wykop.pl/link/3685589/#comment-44463809. Dodałem go do wyjątków AdGuarda i wszystko działało dobrze.

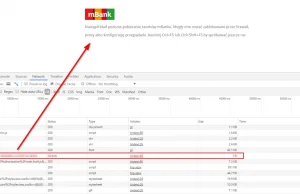

Niestety działało tylko przez kilka dni. Obecnie serwis transakcyjny

nie uruchamia się, wyświetlając komunikat o błędzie jak na poniższym zrzucie ekranu. Jestem pewny, że to kwestia blokady tego szpiega, gdyż żadne inne żądanie na stronie nie zostało zablokowane. Poza tym, po usunięciu blokady serwis transakcyjny uruchamia się normalnie.

Czyli - nie dasz nam się szpiegować, to nie możesz korzystać z systemu bankowego oraz w dużej mierze ze swoich pieniędzy.

@

ZespolmBanku to już jest przesada, wytrzymałem wszystko - aż do teraz. Po tym żałosnym posunięciu kończymy współpracę. Szpiegujcie sobie kogo chcecie, ale nie mnie. Do widzenia.

P.S. Ciekawe jakie dane i gdzie wysyła aplikacja mobilna mBanku, zwłaszcza ta nowa, która będzie dostępna lada chwila...

Komentarze (310)

najlepsze

źródło: comment_iH61cpoDlpsoQaM1p5Ca8GiPS1Scl6H8.jpg

Pobierzdefine(function () {

if (Ebre.Hicron.ScriptEnabled) {

try {

źródło: comment_Fq6mqPhux49M6vR4GYecBJ8bt4nodpj9.jpg

Pobierz