Czy pliki binarne TrueCrypta były skompilowane z dostępnych źródeł?

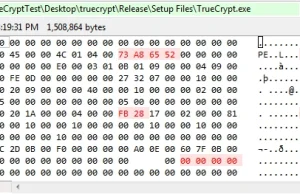

Zapewne część z Was korzysta z TrueCrypta pod Windows. Czy ktoś jednak sam skompilował go z dostępnych źródeł? Jeśli nie, to czy słusznie ufacie opublikowanym plikom binarnym? Ktoś postanowił to sprawdzić, skompilował i porównał wynik....

- #

- #

- #

- #

- 63

Komentarze (63)

najlepsze

źródło: comment_RqVx9RBYu14Eo2w591Zb4QPHymFPpQvK.jpg

Pobierz@vipperek: proste, odrzucić technologiczny świat i wyprowadzić się w Bieszczady,

siekier jeszcze nikt nie zhackował (ew. coś zostało zhackowane za pomocą siekiery :))

Na pewno ważniejszy jest audyt kodu.

@vipperek

Ciekawe kto jest opiekunem pakietu GCC w Debianie... Może NSA?

To był tzw. hack Thompsona: https://badsector.pl/zagrozenia/artykuly/zlowrogie-paczki.84.html?page=3

Oczywiście to tylko teoretyczne rozważania, ale dość ciekawe :P Więcej na ten temat tutaj http://scienceblogs.com/goodmath/2007/04/15/strange-loops-dennis-ritchie-a/

A może kompilatory dodają coś od siebie? Tylko co wtedy gdy korzystamy z gotowych paczek na przykład GCC? Będziemy sprawdzać, czy kompilator jest skomplikowany ze źródeł z których powinien być? A jak już to sprawdzimy to trzeba też sprawdzić, czy przypadkiem każde kolejne wydanie było prawidłowe, bo może 4.8.2 jest super,

Komentarz usunięty przez moderatora