#ciekawostki #it #technologia #letsencrypt

#comodo odpuściło i nie będzie chciało rejestrować znaku Let's Encrypt

issue is now resolved and behind us and we'd like to thank the Let's Encrypt

team for helping

#comodo odpuściło i nie będzie chciało rejestrować znaku Let's Encrypt

Comodo has filed for express abandonment of the trademark applications at this time instead of waiting and allowing them to lapse.

Following collaboration between Let's Encrypt and Comodo, the trademark

issue is now resolved and behind us and we'd like to thank the Let's Encrypt

team for helping

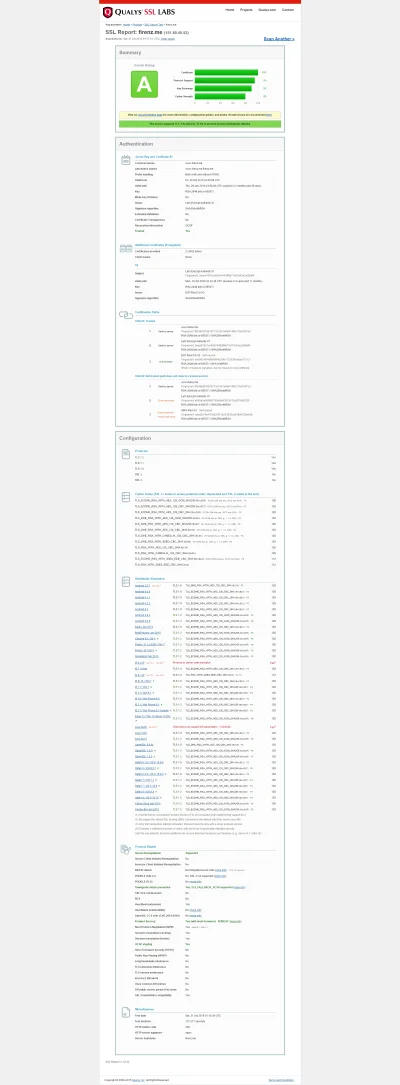

#letsencrypt #webdev