DARPA – nowy pomysł na uwierzytelnianie

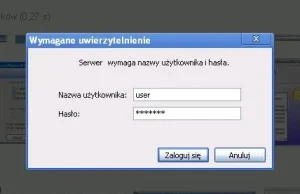

Jakby tak się dobrze zastanowić, to dominujący dziś system uwierzytelniania dostępu do systemów informatycznych (czyli logowanie za pomocą nazwy użytkownika i hasła) jest bardzo, ale to bardzo prymitywny.Jest też banalnie prosty do...

- #

- #

- #

- #

- #

- #

- 102

Komentarze (102)

najlepsze

Jedyna opcja to zainstalowanie skanera linii papilarnych na każdym z przycisków, albo jeszcze lepiej - wczepienie chip'u w każdy z palców i wtedy można badać na okrągło kto wciska przycisk :p ale to raczej dla wojska niz dla cywili.

(zbieraną i kolekcjonowaną "wyłącznie" w celu autoryzacji przez podmiot trzeci, np pracodawcę)

Mój klucz ma wielkość najmniejszego pendriva. Składa się z modułu pamięci zapisanego arbitralnym wzorem, powiedzmy sekwencją 010101 w całości. Pamięć jest typu ROM, opcja zapisu jest zbędna. Dodatkowo, w odpowiedniej odległości od chipa jest umieszczona mała kropla materiału radioaktywnego o bardzo krótkim czasie rozpadu. Chodzi o to, żeby w trakcie cyklu rozpadu materiału radioaktywnego losowe (prawdziwie, kwantowo losowe) bity pamięci zmieniły swoją zawartość. Ten sam efekt można uzyskać po prostu naświetlając pamięć odpowiednimi promieniami. Efektem jest pendrive zawierający ogromny plik pełen kompletnie losowych danych, których nie da się wygenerować żadnym algorytmem. Możemy używać dowolnej części tego dużego pliku, aby odpowiednio utrudnić ataki bruteforce. Praktycznie uniemożliwić. Na skalę nieporównywalną z niczym dziś używanym.

Do takiego kluczyka możemy sobie oczywiście wykonać kopie na nośnikach zapisywalnych, tak jak do klucza głównego też możemy sobie sporządzać duplikaty. Ten sam kluczyk powinien zabezpieczać zamek w drzwiach, komputer, wszystkie konta online, konto bankowe, samochód - wszystko. Brak zagrożenia, bo każdy z zamków bądź zdalnych systemów korzysta z innej części klucza. Niech taki kluczyk ma 1GB. Wystarczy jeden do wszystkiego. Złamanie jakiegokolwiek z kodów klucza (np dostępu do samochodu) nie unieważnia klucza to raz, nie daje dostępu do żadnego innego kodu to dwa. Po złamaniu jednego kodu ustawiasz nowy, z tego samego klucza. Po prostu nieużywaną część. Jeden klucz, powiązany z osobą.

Aby

Wymyślasz problemy. Problemy z biometrią są do przeskoczenia. A jeśli kolega z pracy chce Ci ukraść klucz, nie będzie Ci obcinał palców. Z kolei ludzie, którzy będą chcieli Ci obciąć palce, równie dobrze mogą Cię zabrać w całości, łącznie z Twoimi hasłami w głowie i wzorcami zachowań. Z resztą, po co Ciebie? Kogoś z rodziny. Sam będziesz się włamywał i wykradał wszystko czego potrzebują dla nich.

Ergo klucz nie ma słabych punktów, a jeśli ma, mniejsze niż każda konkurencyjna technika, włącznie z hasłami. Jeśli chodzi o wyrzutnie rakiet, już dawno wymyślili na to sposób. Jest więcej niż 1 klucz. W posiadaniu więcej niż 1 osoby. Oczywiście scenarzyści też wymyślili na to sposób. Szalony dowódca wzywa pozostałych z kluczami po czym zabija wszystkich i zbiera ich klucze. Można i tak. Tyle że problemem nie jest klucz ani uwierzytelnienie. Ten rodzaj uwierzytelnienia jest całkowicie bezpieczny. Na tyle na ile bezpieczny jest budynek lub człowiek. Budynek możesz zaatakować z lądu bądź powietrza. Człowieka możesz przekupić albo zastraszyć. Zawsze tak było i zawsze będzie. Z moją zabawką po prostu zhackowanie czegoś będzie pierdyliard razy trudniejsze, i na ogół będzie się sprowadzało do metod

Tak naprawdę to dobrą identyfikację zapewniają tylko systemy kryptograficzne z szyfrowaniem asymetrycznym. Tylko w ten sposób można jednoznacznie zidentyfikować osoby po obu stronach łącza.

Może przesadzam ale są rzeczy, których nie wolno pozwolić sobie odebrać.

- Co mnie zdradziło, Stirlitz?

- Bezpiecznie usunąłeś urządzenie USB...