Włamanie do WPA2 w ciągu minut. Pixie Dust – „magiczny pył” na routery

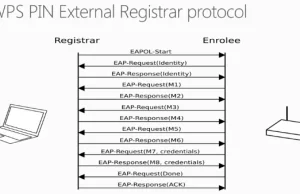

Poważnym zagrożeniem może być pozostawienie w routerze włączonej funkcji Wireless Protected Setup (WPS) – napastnik może wykorzystać ją do uzyskania naszego hasła do sieci bezprzewodowej w ciągu zaledwie kilku do kilkudziesięciu godzin. W rzeczywistości może być jeszcze gorzej.

- #

- #

- #

- #

- #

- 10

- Odpowiedz

Komentarze (10)

najlepsze

Jak na razie są to tylko routery z dwóch firm i to nawet nie wszystkie modele.

Więc nie ma się co podniecać tym rodzajem ataku. Większość routerów jest odporna, bo ma wbudowany generator losowy który jest rzeczywiście losowy, a nie pseudo losowy który daje w określonym czasie taki sam wynik.

Zresztą wystarczy wyłączyć w routerze WPS i problem znika całkowicie. A dużo routerów ma specjalny guzik WPS, który aktywuje WPS przez ok. 5 min.

Rewolucja to będzie jak będzie można 'łamać handshake' z WPA2 w ciągu np. 1-2 godz. przy haśle do 10 liter.

A to jest całkiem bliska przyszłość. Być może nawet pewna technika spowoduje skrócenie znajdywania klucza dla haseł 12 literowych w czasie 2-3 godz. Oczywiście nie wszystkie, ale ze średnią skutecznością na poziomie 90%

@szopa123: Zrobiłem test na routerach z okolicy. Arris TG862. Padł po 23 sekundach. Hasło miało 13 znaków (11 liter (1 wielka, 10 małych), 1 cyfra, 1 znak specjalny). Sprzęt dość popularny w naszym kraju.

Moje 2 TP-Linki się nie poddały (TL-WR1043ND, TL-WR740N). Kompa od NASA nie mam. Jutro spróbuję jeszcze trochę pomęczyć swoje routery.

źródło: comment_vRjZGnIDGTc27waPlkAR5UxiTGq0sJ2I.jpg

Pobierz