#oswiadczenie Mirki! Wystalkowałem powodzenia!!!!!11ONEONEONE To Mariusz z Woli w Warszawie. #januszehackingu

Wszystko

Najnowsze

Archiwum

- 1

@nasisajuzzmeczeni: zakladam wrotki a ty wyslij adres na pw

- 2

- 0

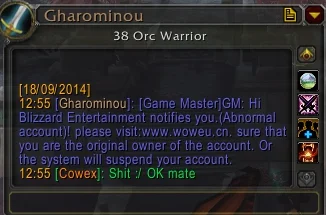

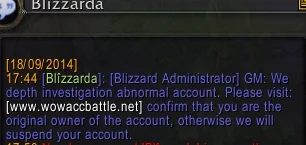

@Elthiryel: @Froto: Najlepsi są debile którzy ustawiają sobie nazwę w battlenecie na GMxx(gdzie xx to jakaś liczba), zapraszają wszystkich po battletagu i w opisie mają to co na tym obrazku, nawet pisać do nikogo nie muszą:P Co kilka dni dostawałem zaproszenie od tego samego kolesia, zgłaszałem go i wywalałem ze znajomych, po dwóch tygodniach albo zrezygnował albo go w końcu zbanowali.

- 0

Beka z podludzi lajkujących fanpage anonów

#januszehackingu

https://www.facebook.com/ArmyAnonymous?ref=stream

#januszehackingu

https://www.facebook.com/ArmyAnonymous?ref=stream

@Cesarz_Polski: zweryfikowany? :/

- 1

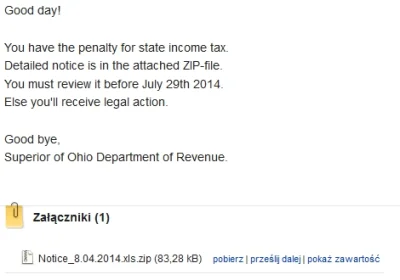

Wygląda legitymacyjnie. A tak an serio ktoś jeszcze sie nabiera na takie numery?

#spam #januszehackingu

#spam #januszehackingu

źródło: comment_5ffLLHOjgKWfNBoytN7jhRYkYiLySOZg.jpg

PobierzNaszła mnie pewne refleksja odnośnie #kryptowaluty

A co jeśli cała ta zabawa z kopaniem ma na celu udostępnienie mocy obliczeniowej koparek do wykorzystania do niecnych celów? Kiedyś rozsyłało się wirusy mające za zadanie przejąć kontrolę nad komputerem, a teraz wystarczy wmówić #januszekryptowalut że coś na tym zarobią i już sami oddają całą moc swoich sprzętów botnetom? Mało tego, wywalają dużo kasy na koparki, GPU, ASICi i inne takie

A co jeśli cała ta zabawa z kopaniem ma na celu udostępnienie mocy obliczeniowej koparek do wykorzystania do niecnych celów? Kiedyś rozsyłało się wirusy mające za zadanie przejąć kontrolę nad komputerem, a teraz wystarczy wmówić #januszekryptowalut że coś na tym zarobią i już sami oddają całą moc swoich sprzętów botnetom? Mało tego, wywalają dużo kasy na koparki, GPU, ASICi i inne takie

@pitus_bajtus: To akurat nie jest problem. Spolecznosc przeswietli. Gorzej jak altow powstaje kilka codziennie, to nikt nie jest w stanie tego wszystkiego sprawdzic.

- 1

@pitus_bajtus: Jak by była jakaś dziura pozwalająca przejąć komputer to by było już dawno znalezione.

Koparki są wykorzystywane do odnajdywania ciągów, które po zahashowaniu (teraz już różnymi algorytmami) po przekształceniu na reprezentację bitówą/0/1 zaczynają się od X zer. Jest to wykorzystane tylko do tego. Kod źródłowy jest otwarty. Więc wątpię aby NSA czy cokolwiek innego mogło zrobić użytek z takich informacji :P

@sorberas: Na upartego wystarczy zrobić diff

Koparki są wykorzystywane do odnajdywania ciągów, które po zahashowaniu (teraz już różnymi algorytmami) po przekształceniu na reprezentację bitówą/0/1 zaczynają się od X zer. Jest to wykorzystane tylko do tego. Kod źródłowy jest otwarty. Więc wątpię aby NSA czy cokolwiek innego mogło zrobić użytek z takich informacji :P

@sorberas: Na upartego wystarczy zrobić diff

- 4

#pkwcwel #wybory #25latwolnosci #januszehackingu

Komentarz usunięty przez autora

Komentarz usunięty przez autora