Wszystko

Wszystkie

Archiwum

George Hotz, jako 17-latek jako pierwszy zjailbreakował iPhone'a. W 2015 założył Comma.ai - otwartoźródłowego autopilota, z której to firmy ostatnio odszedł. Właśnie dołączył do Twittera jako... stażysta :)

Pomożecie wykopać? :)

#mikroreklama #twitter #programowanie #commaai #programista15k #elonmusk #tesla #spacex #hacking #seciurity

źródło: comment_1669130835vyurkfzs5Gis7sKYAg6WGj.jpg

PobierzCzyli o tym jak szyfrować tekst w Androidzie

https://myenv.net/course/szyfrowanie-danych-w-androidzie/

#androiddev

#kotlin #java

#naukaprogramowania

#seciurity

- 0

Który wybrać framework do budowy serwera REST API?

I dlaczego ten, a nie tamten?

Może coś innego?

Ma być proste w implementacji i utrzymaniu. Oczywiście też bezpieczne (aczkolwiek to inny temat)

#nodejs #programowanie #seciurity

Komentarz usunięty przez moderatora

- 1

- 17

https://www.youtube.com/watch?v=ZemMHI_HcmM

W związku z zainteresowanie popełniłem video tutorail jak postawic honeypot w kwadrans .

Wybaczcie chaotyczne przedstawienie nadmiar wyrazów dźwiękonaśladowczych, sapanie oraz błędy nazewnictwa to mój pierwszy taki wyczyn. Jak kogoś drażni audio polecam funkcje mute im dalej tym nie lepiej :)

Wołam:

w nawiazniu

@Szala @dev-ops @kfasio @GRBAS

- 2

Z ciekawostek dość zagadkowa kobinacja .

dotychczas nic więcej ciekawego :) pojedyncze dusze same boty ;)

źródło: comment_NdAYqIXLlbC0ckUVYCJyBrldUdMatYor.jpg

Pobierz- 1

45

Uwaga klienci Kantoru Aliora, można poznać Wasz identyfikator logowania

Czy bank może jednocześnie odmawiać podania jakiejś informacji przez infolinię w związku z troską o bezpieczeństwo klienta i jednocześnie pomagać klientom udostępniać ją przypadkowym osobom w internecie? Jeden z naszych Czytelników, Macie...

z- 10

- #

- #

- #

- #

- #

- #

- 3

#hacking #komputery #programowanie #seciurity

- 3

- 3

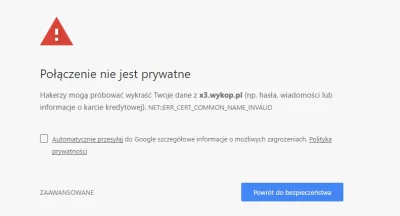

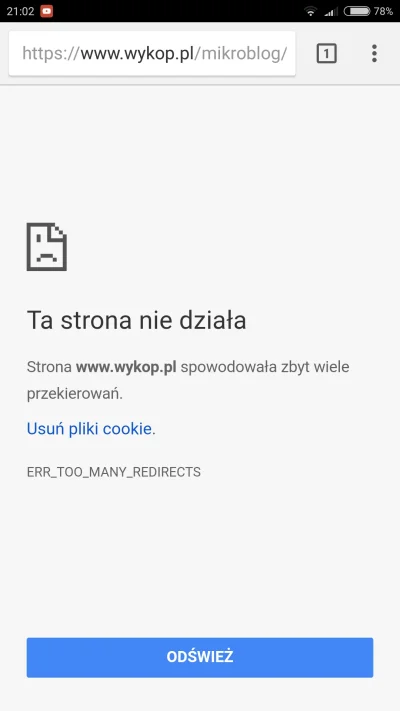

#wykop #bezpieczenstwo #seciurity #hacking #hakerzy

źródło: comment_9PcPznPXsXECvXj7Qy1pDyxDsdilbTu3.jpg

Pobierz- 0

- 1

- 1

Akademickie Stowarzyszenie Informatyczne

https://www.youtube.com/watch?v=JMPbADhLjY4

Youtube

#linux #seciurity #informatyka #unix

- 1

P.S. ma ktos dobra wtyczke zeby eksportowac zakladki do jakiegos formatu zapisywany na dysk ?

#pytanie #pytaniedoeksperta #informatyka #kamery #seciurity #poradnik #pomocy

7

Jak zbudować własnego drona zombi?

[Dokładniejszy Opis] - Taki dron jest w stanie wykryć inne drony w pobliżu i przejąć kontrolę nad nimi. Tak jak hakerzy tworzą komputery-zombie, tak tutaj Samy Kamkar twierdzi, że jest w stanie stworzyć drony-zombie. Ktoś fika? wysyłasz watahę dronów i znika! ;)

z- 2

- #

- #

- #

- #

- #

- #

- 3

18

Buszujący w DNS...

Większość osób świadomych zagadnień bezpieczeństwa i prywatności w Internecie kilka razy zastanowi się zanim poda w portalu społecznościowym swoje dokładne dane. Jednak, czy będąc administratorem systemu sieciowego nie robimy mimowolnie czegoś bardzo podobnego?

z- 1

- #

- #

- #

- #

- #

To może obrazować, kto odszedł... a kto może mieć ochotę przychodzić do Twittera

Skoro Amazon, który zarabia dzięki temu, że umiesz znaleźć to czego szukasz, nie potrafi tego dobrze ogarnąć, to tym bardziej nie warto tego wdrażać na portalu do wrzucania