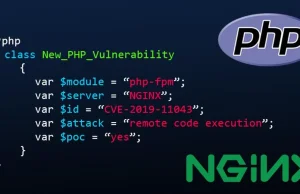

Paskudny błąd w PHP7 pozwala każdemu na zdalne wykonywanie kodu

Nowy błąd PHP7 CVE-2019-11043 może pozwolić nawet nietechnicznym atakującym na przejęcie serwerów. Po zidentyfikowaniu wrażliwego celu, wystarczy wysyłać specjalnie spreparowany URL, dodając do niego zaledwie 3 znaki

- #

- #

- #

- #

- #

- #

- 115

- Odpowiedz

Komentarze (115)

najlepsze

Nazwa: "PHuiP-#!$%@?" :)

- Mieć konto na hostingu z wersją z podatnością.

- Serwer musi pracować na NGINX i mieć odpowiednią konfigurację

- Ziomek od IT musi się

@vukko: przypadkiem wkradło Ci się „dobry” xD

/bin/sh+-c+%27id%27&

I vua la ( ͡° ͜ʖ ͡°)

W ten sposób można modyfikować różne litery

alt ; e = é

alt ; u = ú

alt ; u = ý

i tak dalej (warto zapamiętać że uzyskamy w ten sposób również źśćńó nawet jeśli nie mamy polskiego układu klawiatury)

Są też inne modyfikatory

[ daje ¨ np ö ï ü

] daje ~ np ñ ĩ

' daje

@mnlf: Tyle lat na karku i to w IT ale o tym nie słyszałem i niestety u mnie nie działa ( ͡° ʖ̯ ͡°) Po naciśnięciu ALT i średnika od razu wyskakuje znak średnika. To uniwersalny sposób w każdym systemie?

phuip-#!$%@? [https://xxx.xx/xxx.php](https://xxx.xx/xxx.php)2019/10/28 22:54:42 Base status code is 200

2019/10/28 22:55:07 Detect() returned error: no qsl candidates found, invulnerable or something wrong

Sprawdzam POC na własny serwerze w mogłoby się wydawać idealnej konfiguracji - php 7.0 + nginx + fpm, dodatkowo w configu nginx mam ustawione zarówno

fastcgi_param PATH_INFO $fastcgi_path_info;jak i

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;i oczywiście brak

try_files $uri =404jedyne co różni mnie od configu twórcy poc'a to fastcgi_pass na sockecie zamiast na porcie oraz to, że całość stoi za

https://www.tiobe.com/tiobe-index/programming-languages-definition/

https://w3techs.com/ - PHP ma około 80% rynku.

źródło: comment_09zh6jgz79KcO39XQYke4tB90TOnt1pK.jpg

PobierzMożna to zrobić (tj dodać te 3 znaki) ale nie po zidentyfikowaniu celu, tylko dopiero po odpaleniu exploita (jeśli zadziała). Na podobnej zasadzie można powiedzieć, że prawie każdą podatność może wykorzystać nietechniczny atakujący, bo przecież może sciągnąć exploita z sieci i odpalić ;-)

No i jeszcze jest prosty workaround do

Takie w stylu "hojnie obdarzony melaniną waginosceptyk " (dawne murzyński pedał) ( ͡° ͜ʖ ͡°)

Komentarz usunięty przez moderatora