O czym pamiętać, konfigurując bezpieczeństwo domowego routera WiFi?

Rozbudowana checklista z objaśnieniem każdego punktu :-)

z- 179

- #

- #

- #

- #

- #

Rozbudowana checklista z objaśnieniem każdego punktu :-)

z

TLDR: Pracownik przeszedł złożoną rekrutację. Były też background check i takie tam ;). No więc Welcome aboard! Otrzymał dostępy do zasobów firmowych. Ale coś tu nie grało. Po jakimś czasie zorientowali się, że do pracy stawił się inny człowiek niż ten, który przeszedł rekrutację.

z

Krótka historia, pokazująca, że każdy może spokojnie „pobawić się” w bezpieczeństwo IoT, osiągając satysfakcjonujące wyniki w krótkim czasie. We wpisie również linki do narzędzi przydatnych w tego typu badaniach.

z

Piszesz popularne oprogramowanie OpenSource. A tu nagle e-mail od giga korporacji, która akurat tego toola wykorzystuje. "Chcemy żebyś odpowiedział w 24h". Czy używałeś log4j? Czy miałeś incydenty bezpieczeństwa? Dostali całkiem dyplomatyczną odpowiedź: podpiszcie umowę wsparcia, to pogadamy.

z

9 stycznia wyciekły dane z polskiego wojska, zrobiła się afera, pojawiły się memy, a potem wszyscy „odpowiedzialni za” uspokajali, że jednak nic się nie stało. Przyjrzyjmy się zatem temu, co zawierał "System Informatyczny Jednolitego Indeksu Materiałowego”

z

Zobaczcie na adres z miniaturki – wygląda całkiem podobnie do online.mbank.pl. Tylko litera 'a’, nie jest do końca jest literą a (widzicie tę małą kropkę pod nią?). Przetestujcie czy Wasza przeglądarka chroni Was przed tym atakiem:

z

Banalna metoda wykorzystująca pewien "ficzer" BitLockera.

z

... czyli praktyczny poradnik konfiguracji Pi-Hole w warunkach domowych :)

z

Powód? "Złe treści". Niektórzy porównują tę akcję do wyrzucenia z Google Play przeglądarki internetowej...

z

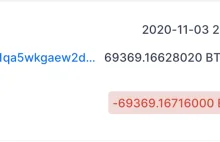

Ostatnio obserwowaliśmy nietypowy przelew w wysokości 69369 BTC - teraz okazuje się, że za sprawą stoją amerykańskie służby, a akcja związana jest z zamkniętym przez FBI dark marketem Silk Road.

z

Przeszło 3 godziny i 15 skondensowanych prezentacji o bezpieczeństwie IT / hackingu.

z

Na filmiku pokazany exploit: dostęp do zdjęć, SMSów, kontaktów, mikrofonu, ... Research naszego rodaka, Mateusza j00ru Jurczyka.

z

Infekcje telefonów zauważono już dwa lata temu. Wystarczy przesłać odpowiedni e-mail i dostajemy stosowny dostęp na telefonie ofiary. Całość działa na najnowszym iOS (13.x) oraz wersjach wcześniejszych (wydanych po wrześniu 2012 roku). Na razie brak łaty.

z

Właśnie udostępniono Kali Linux w wersji 2019.4 Z ciekawych nowych elementów dostępny jest tryb tajniaka ;), PowerShell, czy możliwość odpalenia całości na smartfonie. TLDR: idealna distro dla osób realizujących ofensywne testy bezpieczeństwa.

z

Jeśli Wasze dziecko używa smartwatcha SMA-WATCH-M2, polecamy wyłączenie tego sprzętu i zaprzestanie używania. Serwer przechowujący wrażliwe dane Waszych dzieci (lokalizacje, numery telefonów, zdjęcia, rozmowy, …) nie posiada w zasadzie żadnych zabezpieczeń.

z

Przegłosowane w rosyjskiej Dumie. Dotyczy smartfonów/telewizorów/komputerów i innych gadgetów. Producenci mogą instalować też swój soft, ale muszą preinstalować rosyjskie appki.

z

Sprawa dotyczy wszystkich pacjentów, którzy leczyli się w placówce od 2002 roku, a także pracowników. [dane osobowe] wyciekły, ponieważ zginął laptop pracownika zewnętrznej firmy informatycznej, która współpracuje z Dolnośląskim Centrum Onkologii..

z

Historia globalnej awarii Cloudflare. Winowajca całego zamieszania? Niewinne wyrażenie regularne...

zKomentator

od 05.02.2022

VIP

od 08.04.2021

Ekshibicjonista

od 13.03.2013

Rocznica

od 24.03.2023

Gadżeciarz

od 11.06.2019

Mikroblogger

od 27.09.2019

Król Wykopaliska

od 07.03.2023

Koder

od 07.03.2023

Wykop.pl